Tấn công giả vờ là gì và bạn có thể tự bảo vệ mình như thế nào?

Bất kỳ ai có điện thoại và có thể nhận cuộc gọi đều dễ bị tấn công bằng cách giả vờ. Những kẻ tấn công giả vờ có thể gọi cho bạn với lý do giả tạo, chẳng hạn như giả vờ đến từ bộ phận kỹ thuật của công ty hoặc một nhóm khác có quyền truy cập vào mật khẩu, để thao túng bạn và lấy thông tin. Những kẻ tấn công này có thể bán hoặc sử dụng sai dữ liệu này, vì vậy bạn nên tích cực bảo vệ thông tin của mình.

Vậy giả vờ là gì? Làm thế nào bạn có thể bảo vệ mình?

Mục Lục

Pretexting là gì?

Pretexting, một dạng kỹ thuật xã hội, xảy ra khi tin tặc sử dụng các phương tiện lừa đảo để thử và giành quyền truy cập vào hệ thống, mạng hoặc bất kỳ thông tin nào. Kẻ tấn công tạo ra một kịch bản sai, được gọi là cái cớ, giả vờ là một người có kinh nghiệm, chẳng hạn như nhân viên CNTT, giám đốc nhân sự hoặc thậm chí là một đặc vụ của chính phủ. Cuộc tấn công này có thể xảy ra trực tuyến và trực tiếp.

Pretexting bắt đầu ở Anh vào đầu những năm 2000 khi các nhà báo đang tìm kiếm những thông tin hấp dẫn về những người nổi tiếng đã sử dụng các biện pháp cực đoan để theo dõi họ. Sự cạnh tranh giữa các nhãn hiệu tin tức rất khốc liệt, khiến các nhà báo phải phát minh ra những cách mới để lấy thông tin cá nhân.

Đầu tiên, nó đơn giản như rình mò hộp thư thoại của người nổi tiếng mục tiêu. Thư thoại đi kèm với mã PIN mặc định mà nhiều người dùng không buồn thay đổi và các nhà báo đã khai thác điều này. Nếu mã PIN mặc định đã bị thay đổi, một số thậm chí còn gọi điện cho mục tiêu của họ và giả làm kỹ thuật viên của công ty điện thoại. Họ sẽ lấy mã PIN thư thoại và có quyền truy cập vào thông tin ẩn ở đó.

Nói chung, các tình huống ngụy tạo thường có cảm giác như chúng đòi hỏi rất nhiều sự khẩn cấp hoặc sự cảm thông từ nạn nhân. Những kẻ tấn công có thể sử dụng email, cuộc gọi điện thoại hoặc tin nhắn văn bản để liên lạc với mục tiêu của chúng.

Các yếu tố của một cuộc tấn công giả vờ

Trong một kịch bản giả định, có hai yếu tố chính: “nhân vật” do kẻ lừa đảo thủ vai và “tình huống hợp lý” nhằm đánh lừa mục tiêu tin rằng nhân vật đó có quyền đối với thông tin mà họ đang theo đuổi.

Hãy tưởng tượng rằng bạn cố gắng xử lý một giao dịch và giao dịch đó không thành công. Bạn không nhận được bánh pizza đã đặt và cửa hàng trực tuyến đã đóng cửa. Thật là một người lập dị! Nhưng đó không phải là tất cả. Vài phút sau, do một số lỗi không thể giải thích được, bạn phát hiện ra rằng tài khoản của mình đã bị ghi nợ.

Ngay sau đó, kẻ tấn công gọi điện và nhập vai, giả làm nhân viên chăm sóc khách hàng từ ngân hàng của bạn. Bởi vì bạn đang mong đợi một cuộc gọi, bạn rơi vào tình huống hợp lý này và cung cấp thông tin thẻ tín dụng của mình.

Pretexting hoạt động như thế nào?

Pretexting lợi dụng điểm yếu trong xác minh danh tính. Trong các giao dịch bằng giọng nói, việc nhận dạng vật lý gần như là không thể, vì vậy các tổ chức sử dụng các phương pháp khác để xác định khách hàng của họ.

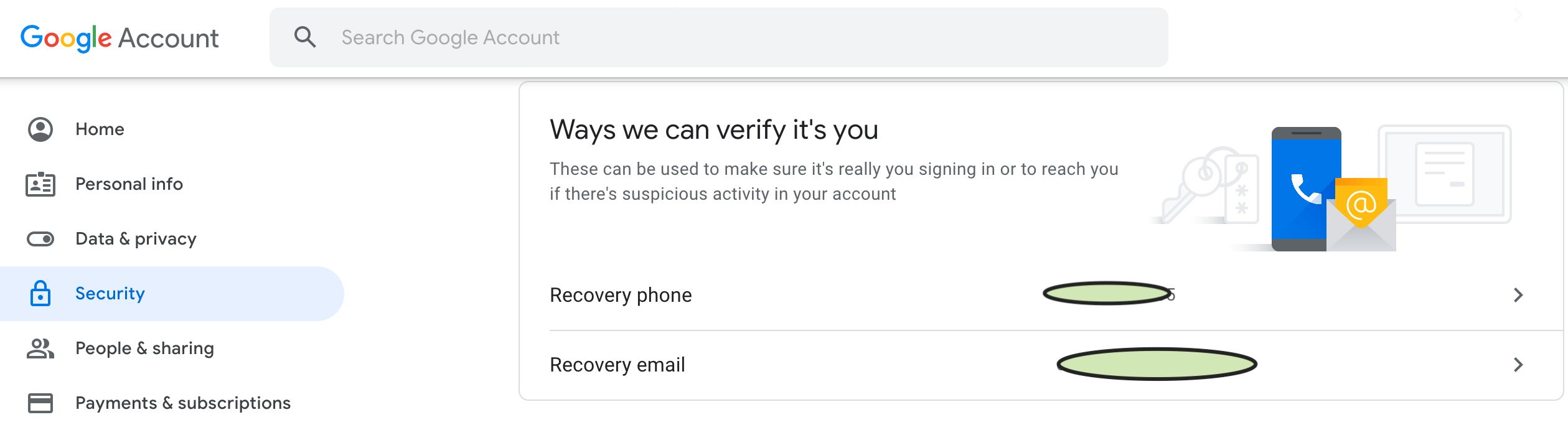

Những phương pháp này bao gồm yêu cầu xác minh ngày sinh, họ hàng, số con, địa chỉ liên lạc, tên thời con gái của mẹ hoặc số tài khoản. Hầu hết các thông tin này có thể được lấy trực tuyến từ các tài khoản truyền thông xã hội của mục tiêu. Pretexters sử dụng thông tin này để “chứng minh” tính xác thực của nhân vật của họ.

Những kẻ lừa đảo sử dụng thông tin cá nhân của bạn để khiến bạn tiết lộ những thông tin nhạy cảm hơn mà chúng có thể sử dụng. Việc lấy thông tin cá nhân này đòi hỏi phải nghiên cứu cẩn thận vì dữ liệu thu được càng cụ thể, bạn càng buộc phải cung cấp nhiều thông tin có giá trị hơn.

Những kẻ lừa đảo cũng có những nguồn thông tin trực tiếp khác ngoài mạng xã hội. Họ có thể giả mạo số điện thoại hoặc tên miền email của tổ chức mà họ đang mạo danh để tăng thêm độ tin cậy cho tình huống hợp lý đang được bán cho mục tiêu.

3 kỹ thuật giả vờ đáng chú ý

Có nhiều kỹ thuật ngụy tạo khác nhau mà những kẻ lừa đảo và tin tặc sử dụng để có quyền truy cập vào thông tin nhạy cảm.

1. Vishing và Smishing

Những kỹ thuật này rất giống nhau. Các cuộc tấn công lừa đảo liên quan đến việc sử dụng các cuộc gọi thoại để thuyết phục nạn nhân cung cấp thông tin mà kẻ lừa đảo cần. Mặt khác, lừa đảo Smishing sử dụng SMS hoặc tin nhắn văn bản.

Vishing có cơ hội thành công cao hơn vì các mục tiêu có nhiều khả năng bỏ qua tin nhắn văn bản hơn là các cuộc gọi trực tiếp từ những nhân viên có vẻ cần thiết.

2. Mồi nhử

Mồi nhử liên quan đến việc sử dụng phần thưởng lớn để thu thập thông tin và cũng có thể bao gồm việc giả mạo một nguồn đáng tin cậy.

Kẻ lừa đảo có thể giả làm luật sư tuyên bố rằng bạn có tài sản thừa kế từ một người họ hàng xa và sẽ cần chi tiết tài chính của bạn để xử lý giao dịch. Nhân viên cấp cao của một tổ chức mục tiêu cũng có thể là nạn nhân.

Một thủ đoạn phổ biến khác là bỏ một phong bì chứa ổ đĩa flash có logo của công ty và thông báo làm việc trong một dự án khẩn cấp. Ổ đĩa flash sẽ chứa đầy phần mềm độc hại mà tin tặc sẽ sử dụng để truy cập vào máy chủ của công ty.

3. Đồ dùng để hù dọa

Trong phương pháp này, tin tặc sử dụng sự sợ hãi như một chiến thuật. Một ví dụ đáng chú ý là cửa sổ bật lên trên một trang web không an toàn, cho bạn biết rằng có vi-rút trên thiết bị của bạn và sau đó yêu cầu bạn tải xuống chương trình chống vi-rút thực sự là phần mềm độc hại. Phần mềm hù dọa cũng có thể được phân phối bằng email và liên kết trong tin nhắn văn bản.

Làm thế nào để bảo vệ bản thân khỏi các cuộc tấn công giả vờ

Các cuộc tấn công giả vờ phổ biến đến mức gần như không có cách nào để ngăn chặn chúng hoàn toàn. Tuy nhiên, các bước có thể được thực hiện để hạn chế chúng một cách đáng kể.

Một bước là phân tích email. Nhìn vào tên miền của một email có thể cung cấp thông tin chi tiết về việc nó là giả mạo hay chính hãng. Tuy nhiên, các cuộc tấn công viện cớ có thể giả mạo các miền email để trông gần giống với bản gốc, khiến việc phát hiện ra những cái cớ này là vô cùng khó khăn.

Nhưng với sự tiến bộ của công nghệ AI phức tạp, việc phân tích email đã trở nên dễ tiếp cận hơn. Giờ đây, AI có thể phát hiện các kiểu lừa đảo và tìm kiếm các dấu hiệu giả vờ. Nó có thể xác định sự bất thường trong lưu lượng truy cập và tên hiển thị email giả mạo, cũng như các cụm từ và văn bản phổ biến với các cuộc tấn công giả mạo.

Tất nhiên, giáo dục người dùng là điều cần thiết. Không ai nên hỏi mật khẩu ngân hàng, mã pin thẻ tín dụng hoặc số sê-ri của bạn. Bạn nên báo cáo ngay lập tức yêu cầu về bất kỳ điều nào trong số này cho các cơ quan có thẩm quyền thích hợp. Ngoài ra, việc nhắc nhở gia đình, bạn bè và nhân viên của bạn không nhấp vào các liên kết không xác định và tránh truy cập các trang web không an toàn có thể đủ để ngăn phần mềm độc hại xâm nhập vào máy chủ của công ty bạn.

Đừng rơi vào những trò lừa đảo giả vờ

Tìm ra một hoạt động ngụy tạo có thể không dễ dàng, nhưng bạn có thể thực hiện một số bước đơn giản để tránh trở thành nạn nhân. Không nhấp vào liên kết trên các trang web không an toàn và không tiết lộ thông tin đăng nhập của bạn cho bất kỳ ai. Có các đường dây chăm sóc dịch vụ khách hàng đã được xác minh trên nền tảng trực tuyến của ngân hàng của bạn. Khi bất kỳ đại lý chăm sóc khách hàng nào liên hệ với bạn, hãy đảm bảo các số tương ứng với đường dây chính thức.