Cách bảo vệ dữ liệu Raspberry Pi của bạn khỏi mất mát hoặc trộm cắp

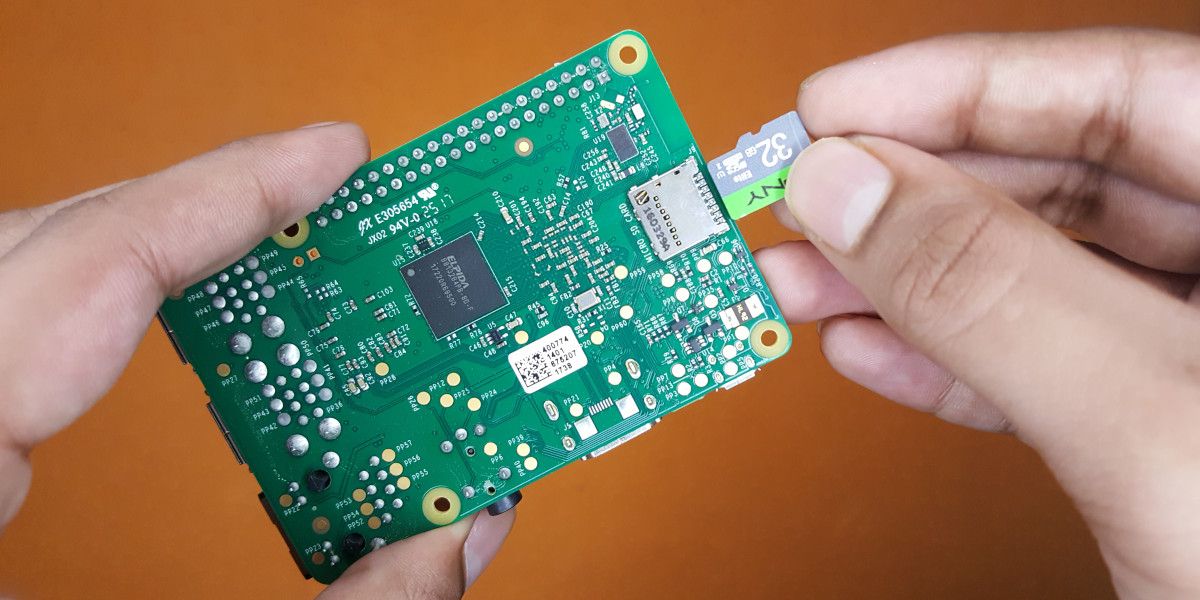

Dữ liệu của Raspberry Pi được lưu trữ trong phân vùng hệ điều hành của thẻ nhớ microSD hoặc ổ cứng HDD / SSD. Trong quá trình cài đặt HĐH, không có tùy chọn thiết lập phân vùng được mã hóa (trong bất kỳ hệ điều hành Pi phổ biến nào). Nếu phương tiện của Pi bị mất hoặc bị đánh cắp, nó có thể được kết nối với một máy tính khác và tất cả dữ liệu có thể được đọc, bất kể mật khẩu đăng nhập mạnh hay trạng thái tự động đăng nhập (tắt hay bật).

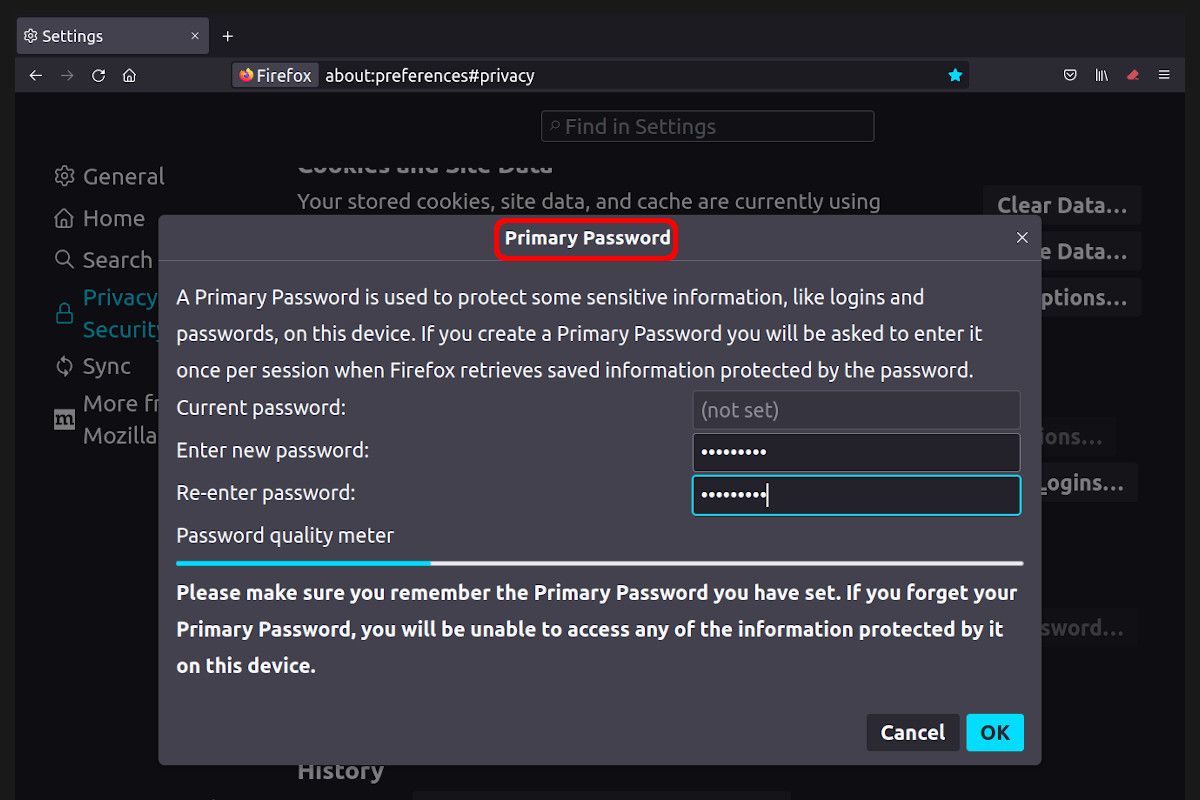

Dữ liệu bị xâm phạm có thể bao gồm thông tin nhạy cảm như “Dữ liệu hồ sơ Firefox”, chứa thông tin đăng nhập (tên người dùng và mật khẩu đã lưu cho các trang web khác nhau). Dữ liệu nhạy cảm này rơi vào tay kẻ xấu có thể dẫn đến việc đánh cắp ID. Bài viết này là hướng dẫn từng bước để bảo vệ dữ liệu bằng cách sử dụng mã hóa. Đây là cấu hình một lần được thực hiện bằng các công cụ GUI vì sự đơn giản.

So với máy tính để bàn hoặc máy tính xách tay, Pi không có vít cũng như bất kỳ khóa vật lý nào cho phương tiện của nó. Mặc dù tính linh hoạt này giúp thuận tiện khi chuyển đổi hệ điều hành, nhưng bằng cách hoán đổi thẻ nhớ microSD, nó không tốt cho bảo mật. Tất cả chỉ mất một giây để một diễn viên xấu gỡ bỏ phương tiện truyền thông của nó. Bên cạnh đó, thẻ nhớ microSD rất nhỏ nên việc truy tìm chúng sẽ không thể thực hiện được.

Ngoài ra, không có kẹp cho khe cắm thẻ nhớ microSD trên Raspberry Pi. Khi bạn mang số Pi xung quanh, nếu thẻ bị rơi ra đâu đó, thì khả năng cao là ai đó sẽ xem qua nội dung của nó.

Mục Lục

Các cách khác nhau để bảo mật dữ liệu cá nhân trên Pi

Một số người dùng Pi hiểu được rủi ro và chủ động mã hóa các tệp riêng lẻ. Đặt mật khẩu chính cho các trình duyệt cũng là một thực tế phổ biến. Tuy nhiên, nỗ lực bổ sung này cần được thực hiện mọi lúc.

Xem xét các yếu tố này, khôn ngoan là thiết lập mã hóa cho toàn bộ đĩa. Đĩa sẽ vẫn không thể đọc được bởi những người khác trừ khi họ có cụm mật khẩu mã hóa, tất nhiên họ không biết và không thể hỏi bạn. Cưỡng bức bằng từ điển mật khẩu cũng sẽ không phá vỡ nó, bởi vì bạn sẽ đặt một mật khẩu đủ tốt để chống lại các cuộc tấn công như vậy.

Sử dụng đĩa hiện có so với thiết lập nó trên một đĩa mới

Ý tưởng là tạo một phân vùng được mã hóa và đặt nó hoạt động như thư mục chính. Vì tất cả dữ liệu cá nhân thường nằm trong thư mục chính, nên tính bảo mật của dữ liệu sẽ vẫn còn nguyên vẹn.

Có hai cách khác nhau để làm điều đó:

- Tạo không gian cho phân vùng được mã hóa trên đĩa hiện đang được sử dụng cho Hệ điều hành.

- Sử dụng SSD hoặc đĩa cứng mới, kết nối nó với Pi bằng bộ chuyển đổi USB sang SATA (nếu cần) và sử dụng nó làm phân vùng được mã hóa.

Có một số lợi thế nhất định với cả hai cấu hình:

- Cấu hình đầu tiên sử dụng thẻ nhớ microSD hoặc SSD hiện có và không cần bất kỳ phần cứng bổ sung nào. Là một đĩa đơn, nó giữ cho mọi thứ nhỏ gọn và tốt cho tính di động.

- Cấu hình thứ hai tốt cho tuổi thọ đĩa dài hơn vì số lần ghi thấp hơn. Nó cũng nhanh hơn một chút vì việc đọc / ghi được phân phối giữa hai đĩa.

Cấu hình đầu tiên được thảo luận ở đây vì nó có một vài bước nữa. Cấu hình thứ hai là một phần của cấu hình đầu tiên và các bước để loại trừ rất dễ hiểu.

Cài đặt ở đây cho thấy quá trình trên Raspberry Pi OS; quá trình tương tự có thể được sao chép cho Ubuntu Desktop OS và các phiên bản của nó, chẳng hạn như MATE.

Chuẩn bị đĩa để mã hóa

Vì phân vùng được mã hóa sẽ nằm trên chính đĩa hệ điều hành, nên không gian cần thiết phải được tạo ra khỏi phân vùng gốc. Điều này không thể được thực hiện trên Pi đã khởi động vì phân vùng gốc đã được gắn kết. Vì vậy, hãy sử dụng một máy tính khác có thể chạy tiện ích gnome-disk, chẳng hạn như PC Linux.

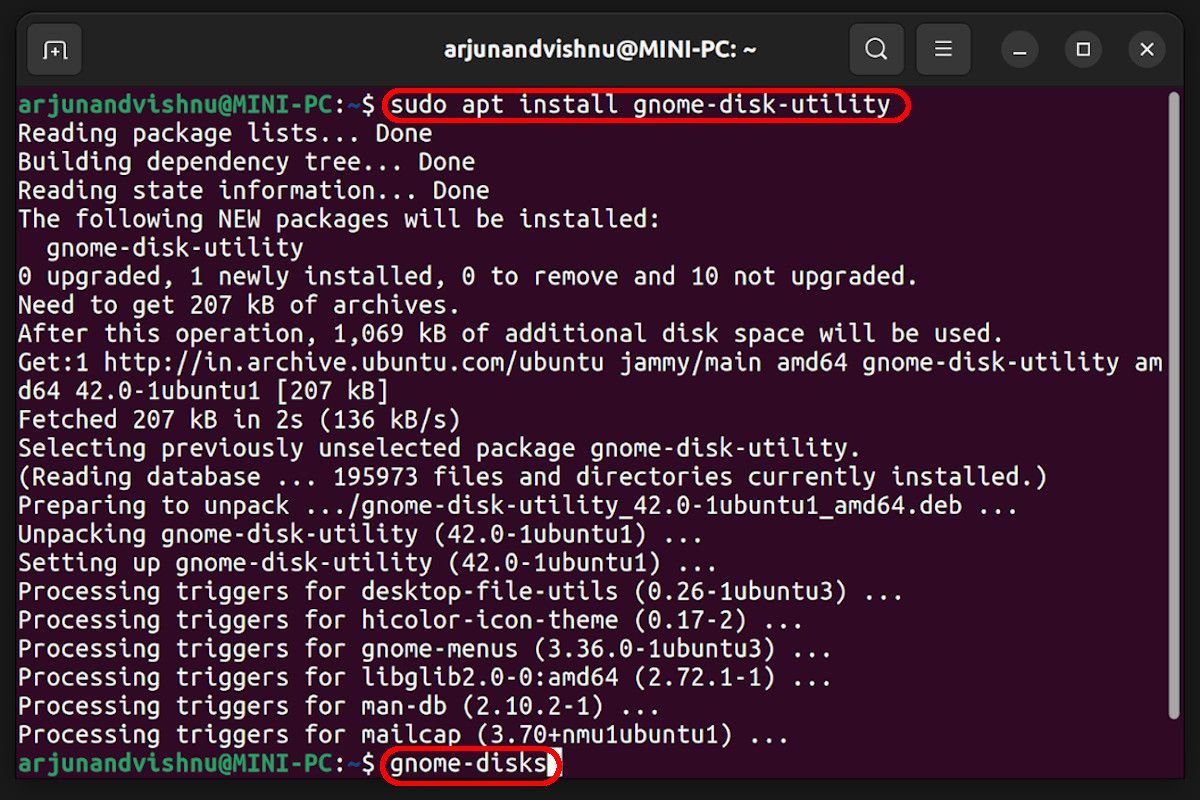

Kết nối đĩa hệ điều hành Pi của bạn với máy tính khác và cài đặt công cụ để quản lý đĩa:

sudo apt update

sudo apt install gnome-disk-utilityMở Đĩa từ menu hoặc bằng lệnh:

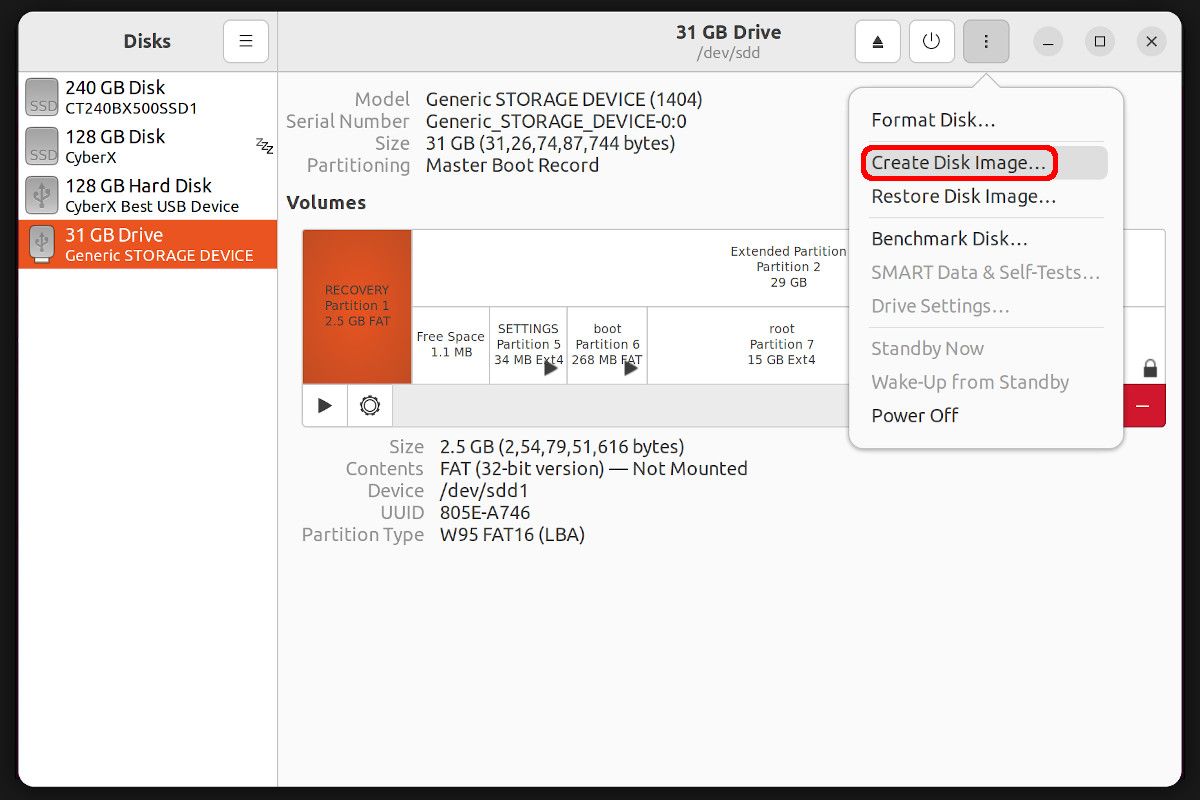

gnome-disksMột bước tùy chọn tại thời điểm này là sao lưu đĩa, đặc biệt nếu có dữ liệu quan trọng trên đó. Công cụ Disks có một tính năng tích hợp để lưu toàn bộ đĩa dưới dạng hình ảnh. Nếu cần, hình ảnh này có thể được khôi phục trở lại phương tiện.

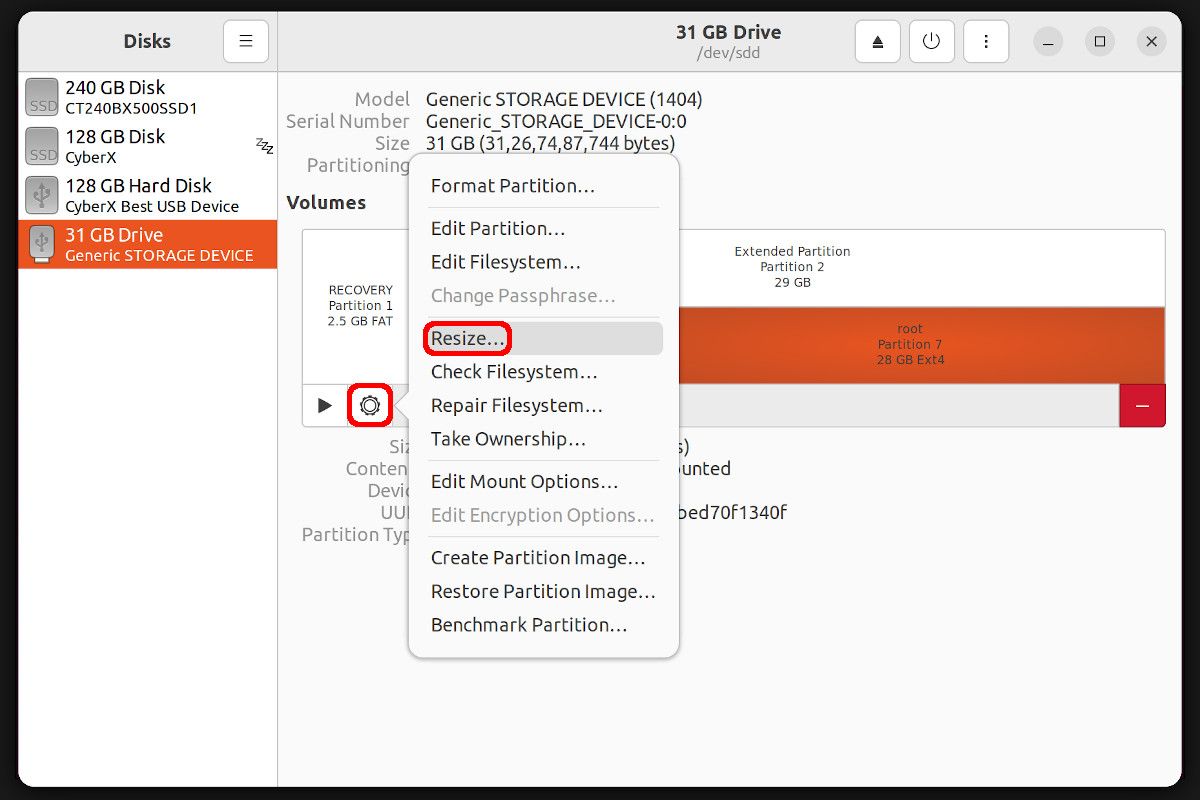

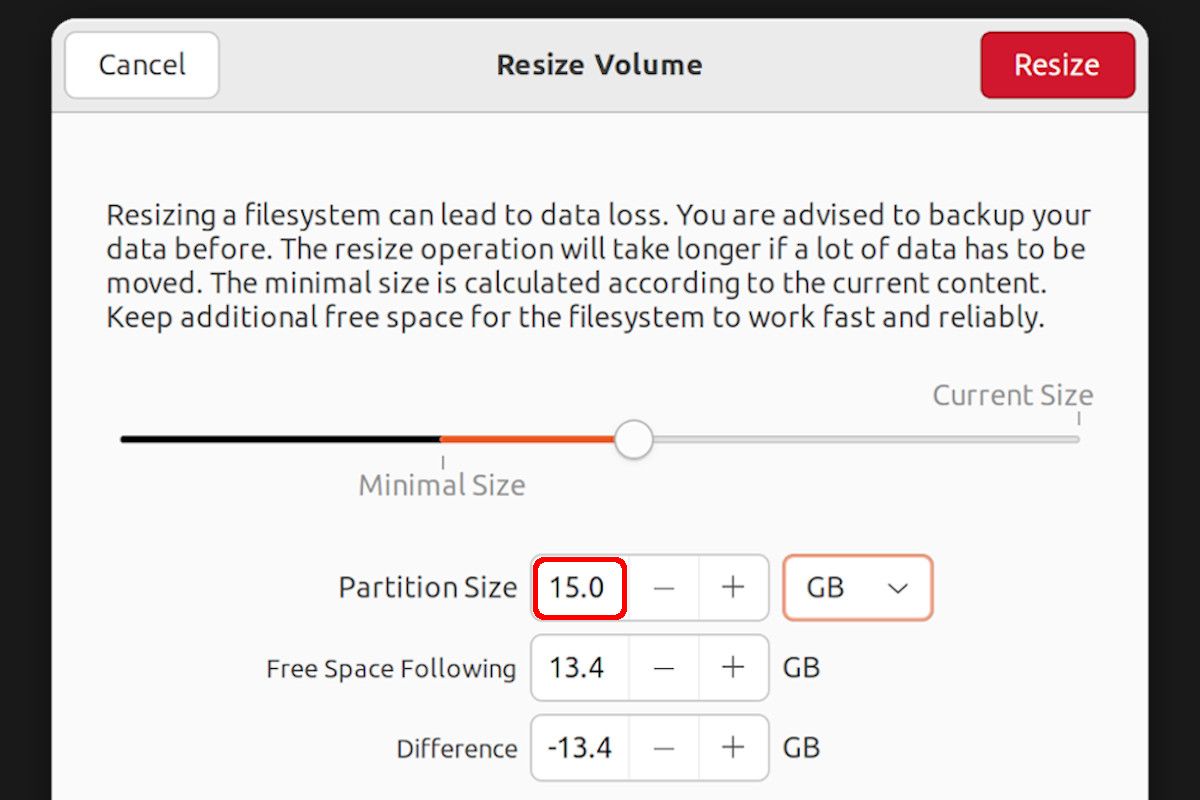

Tiết kiệm không gian cần thiết cho đĩa được mã hóa. Chọn phân vùng gốcnhấn vào Bánh răng kiểm soát và chọn Thay đổi kích thước

Nếu sử dụng thẻ nhớ microSD hoặc ổ đĩa có dung lượng 32 GB trở lên, hãy phân bổ 15GB cho phân vùng gốc và để phần còn lại cho phân vùng được mã hóa.

Nhấp chuột Thay đổi kích thước và Không gian trông sẽ được tạo ra.

Khi hoàn tất, hãy đẩy phương tiện ra khỏi máy tính này. Kết nối nó với Raspberry Pi của bạn và khởi động nó.

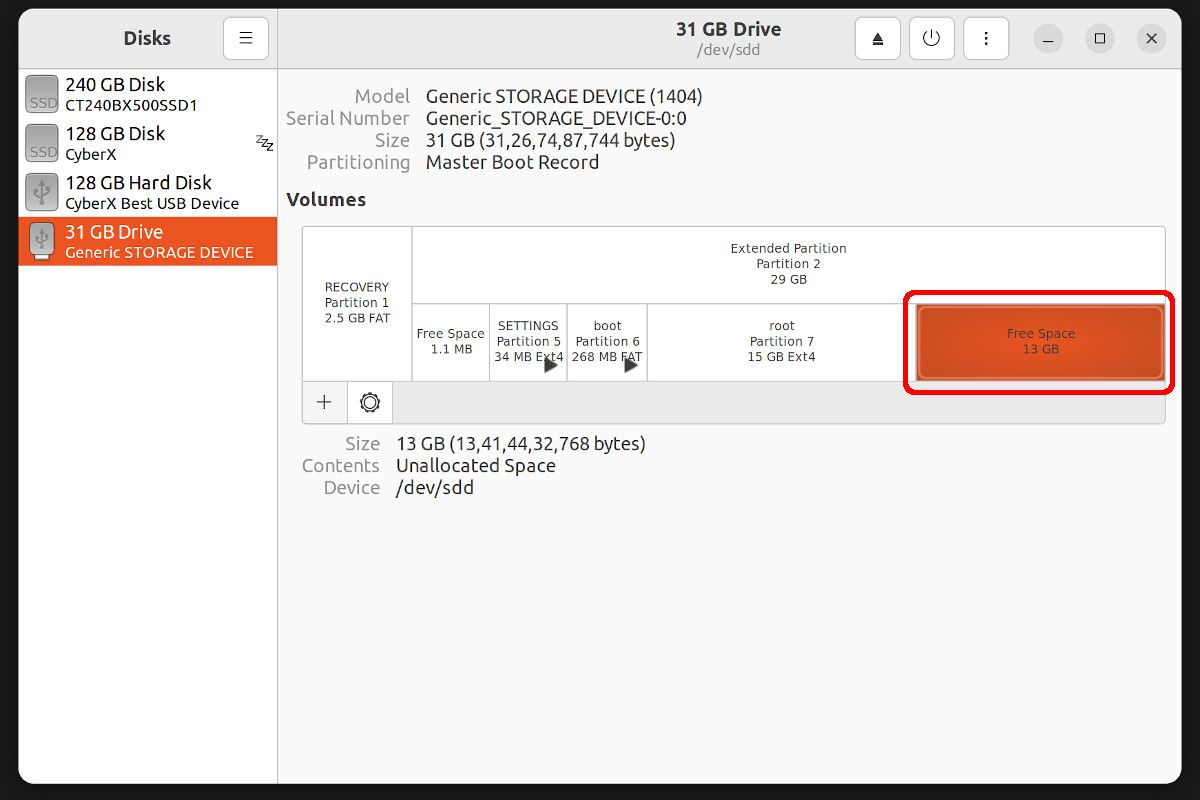

Mở thiết bị đầu cuối và cài đặt công cụ Disks trên Pi:

sudo apt install gnome-disk-utility -yVì cần mã hóa, hãy cài đặt plugin tiền điện tử sau:

sudo apt install libblockdev-crypto2 -yKhởi động lại dịch vụ Đĩa:

sudo systemctl restart udisks2.serviceThiết lập mã hóa bằng GUI: Cách dễ dàng

Mở công cụ Đĩa từ menu hoặc bằng lệnh:

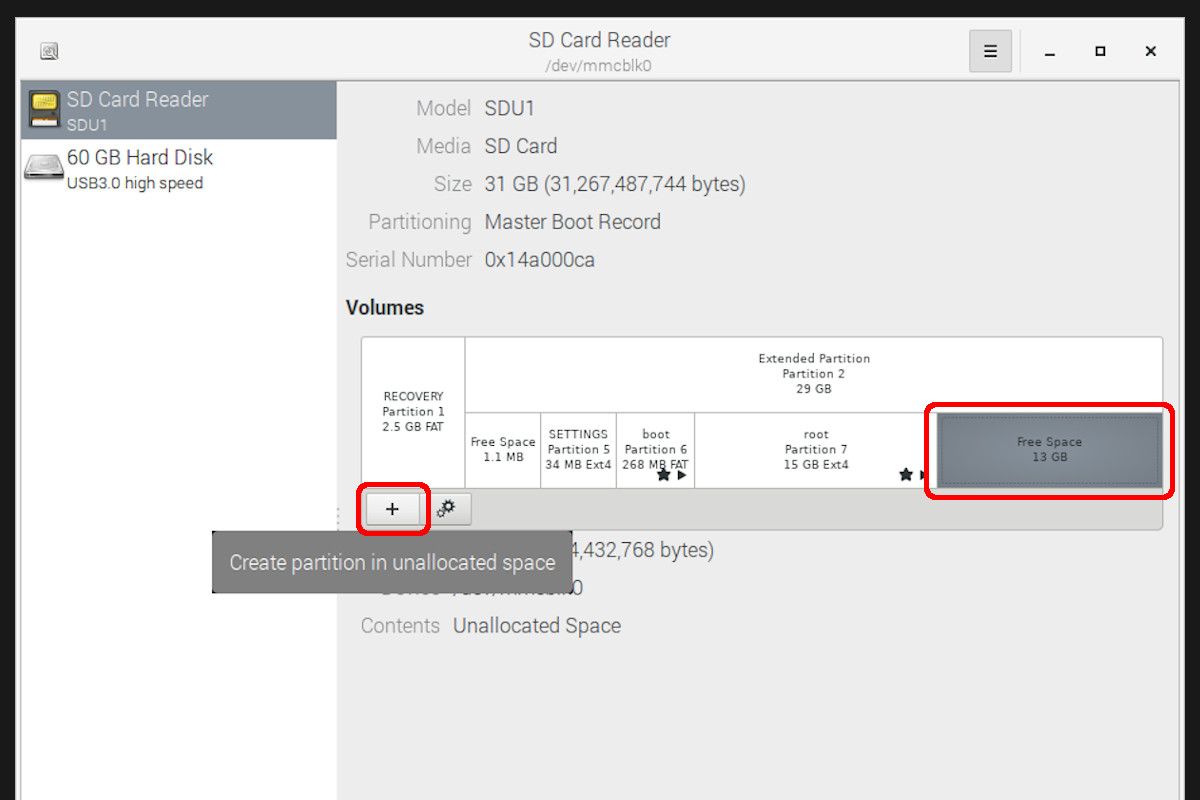

gnome-disksLựa chọn Không gian trông và nhấp vào + biểu tượng để tạo phân vùng.

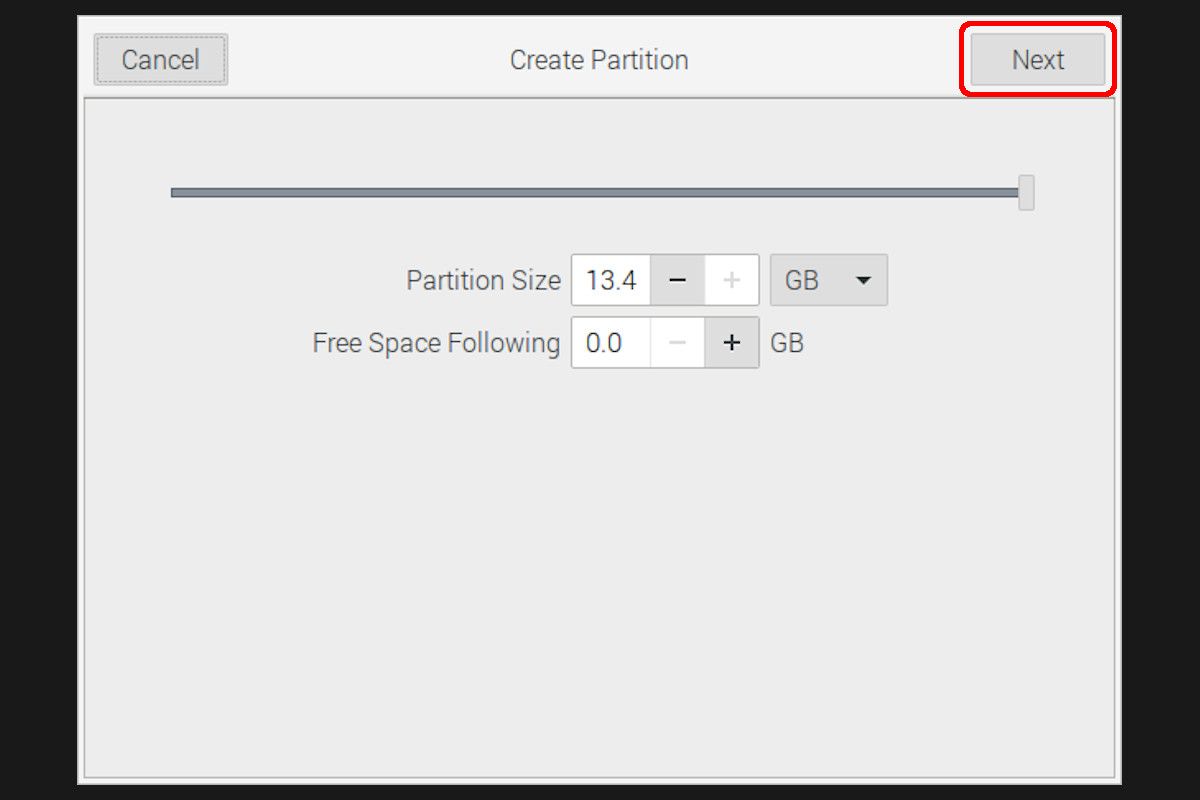

Để kích thước phân vùng mặc định là tối đa và nhấp vào Tiếp theo.

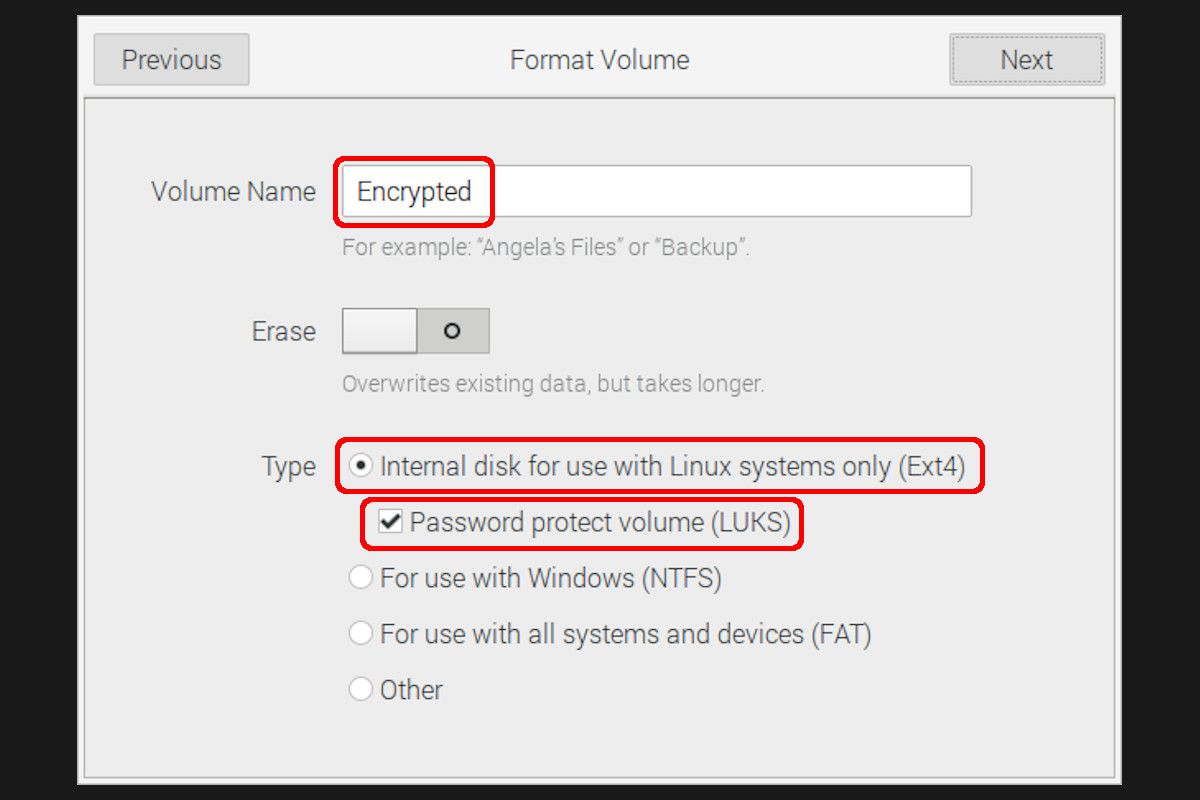

Đưa ra một Tên tập; Ví dụ, Được mã hóa. Lựa chọn EXT4 và kiểm tra Mật khẩu bảo vệ khối lượng (LUKS).

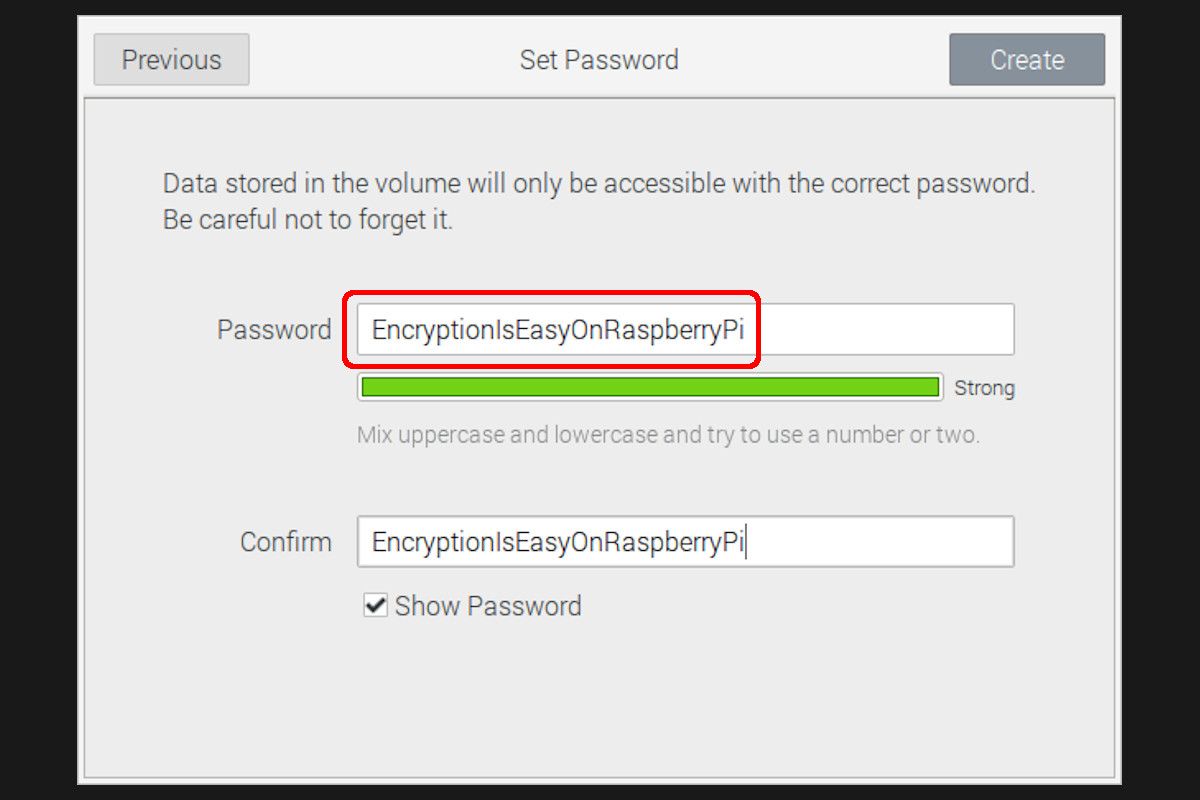

Đưa ra một cụm mật khẩu mạnh. Mặc dù người ta khuyên nên sử dụng kết hợp các số và các ký tự đặc biệt, nhưng chỉ cần độ dài tuyệt đối của mật khẩu sẽ khiến bạn không thể bị hack thông qua brute-force. Ví dụ, một mật khẩu 17 ký tự sẽ mất vài triệu năm để sử dụng máy tính nhanh nhất hiện nay. Vì vậy, bạn có thể sử dụng một câu thực sự dài sau khi cắt bớt khoảng trắng.

Nhấp chuột Tạo ravà phân vùng được mã hóa sẽ sẵn sàng.

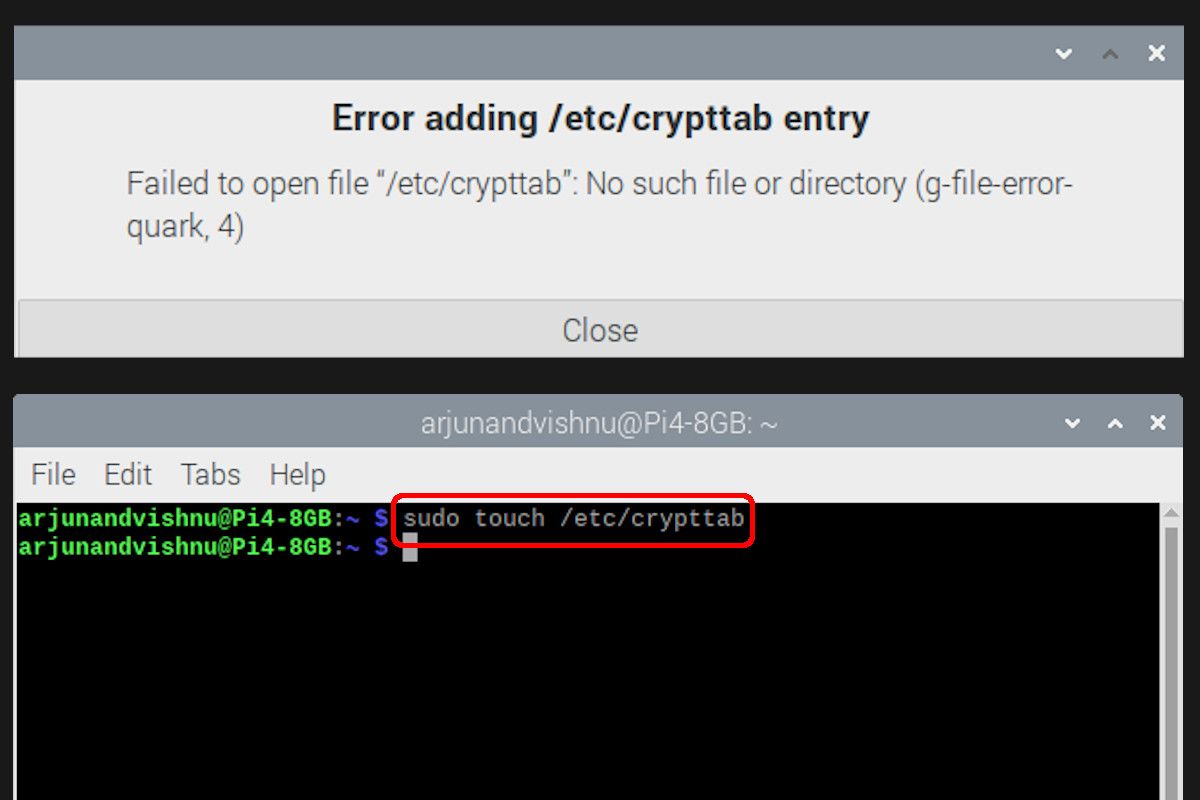

Nếu bạn gặp phải lỗi với / etc / crypttab nhập, tạo một tệp trống bằng cách sử dụng:

sudo touch /etc/crypttabVà sau đó lặp lại quá trình tạo phân vùng bằng cách sử dụng + Biểu tượng.

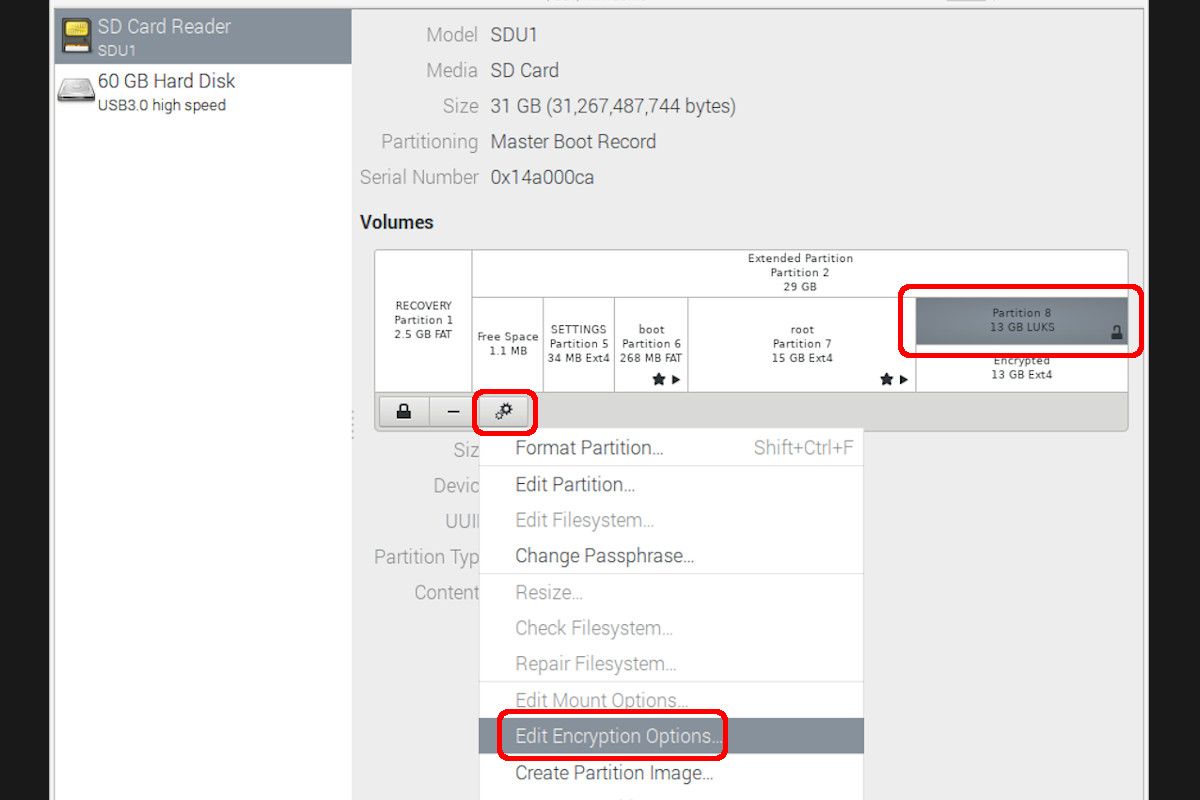

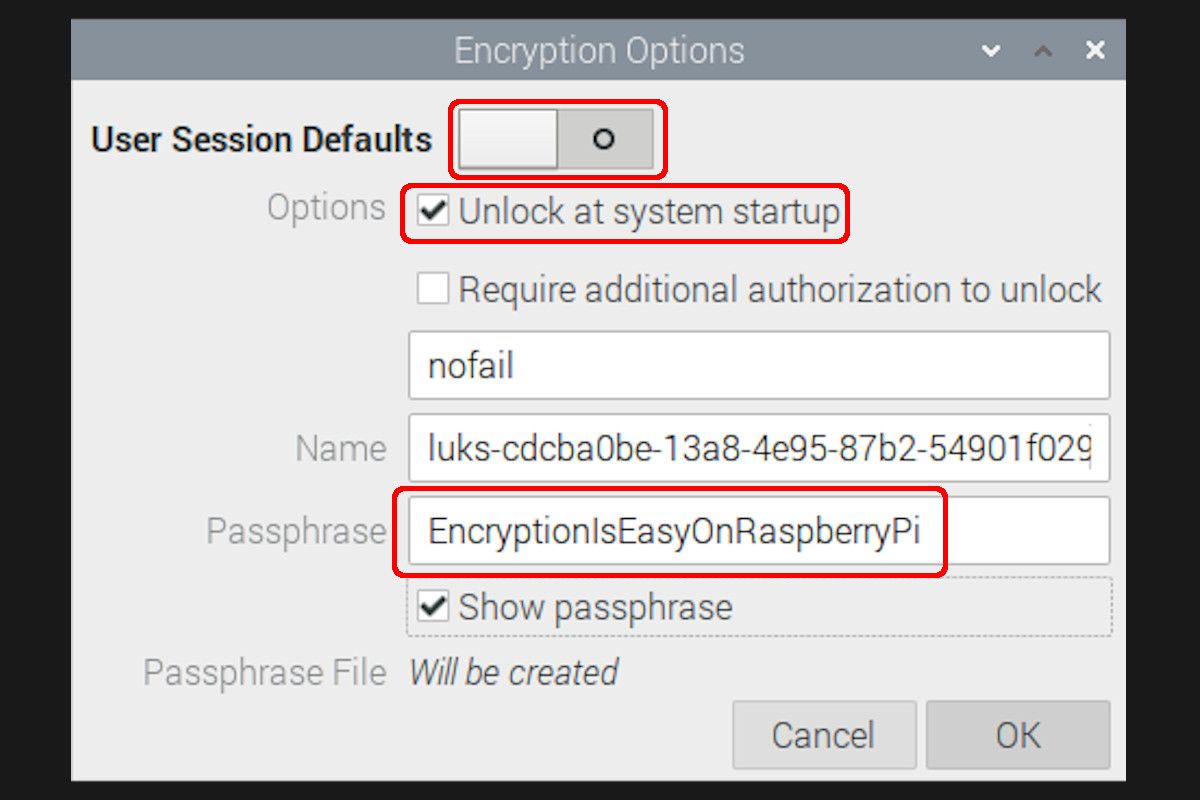

Phân vùng hiện đã được mã hóa LUKS, nhưng nó phải được mở khóa khi khởi động. Một mục nhập cần được tạo trong / etc / crypttab tập tin. Chọn phân vùng, nhấp vào Hộp số kiểm soát và lựa chọn Chỉnh sửa tùy chọn mã hóa.

Chuyển đổi Phiên người dùng mặc địnhkiểm tra Mở khóa khi khởi động hệ thốngcung cấp Cụm mật khẩuvà nhấp vào ĐƯỢC RỒI.

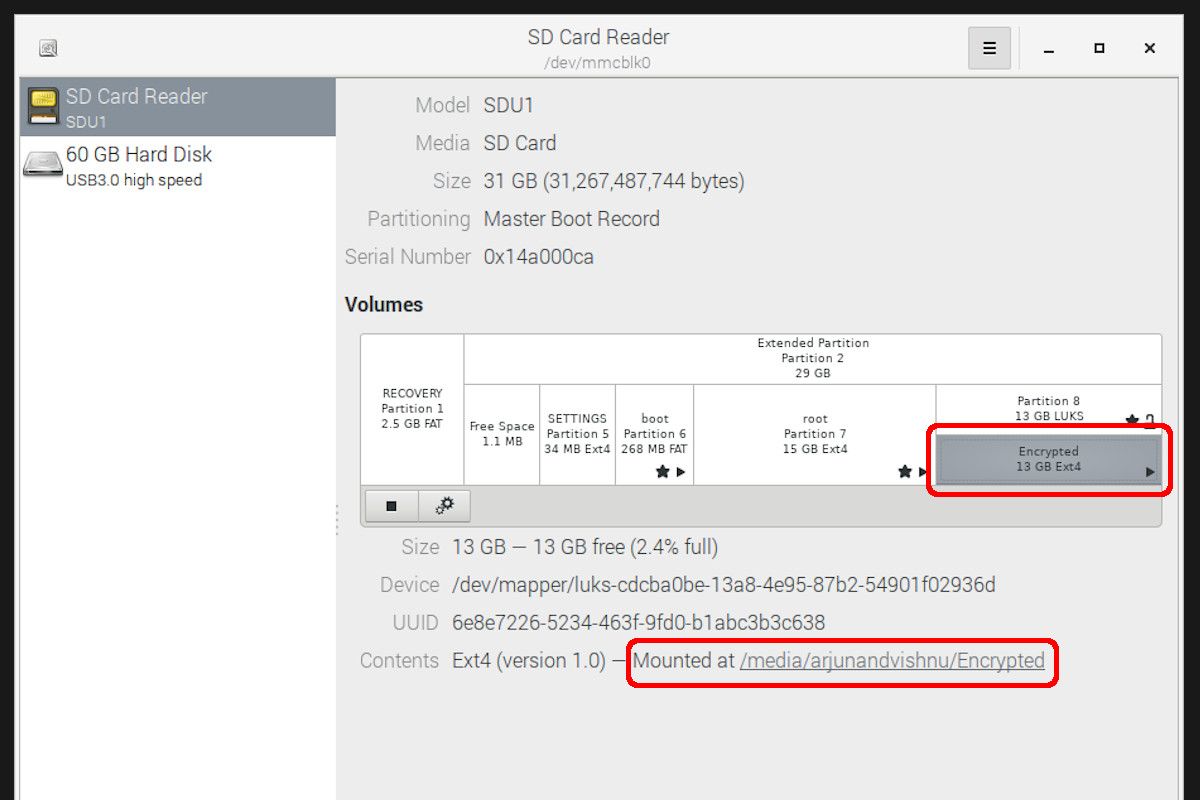

Bây giờ hãy chọn Được mã hóa phân vùng và gắn kết nó bằng cách sử dụng chơi biểu tượng. Sao chép điểm gắn kết.

Di chuyển Thư mục chính sang Drive được mã hóa

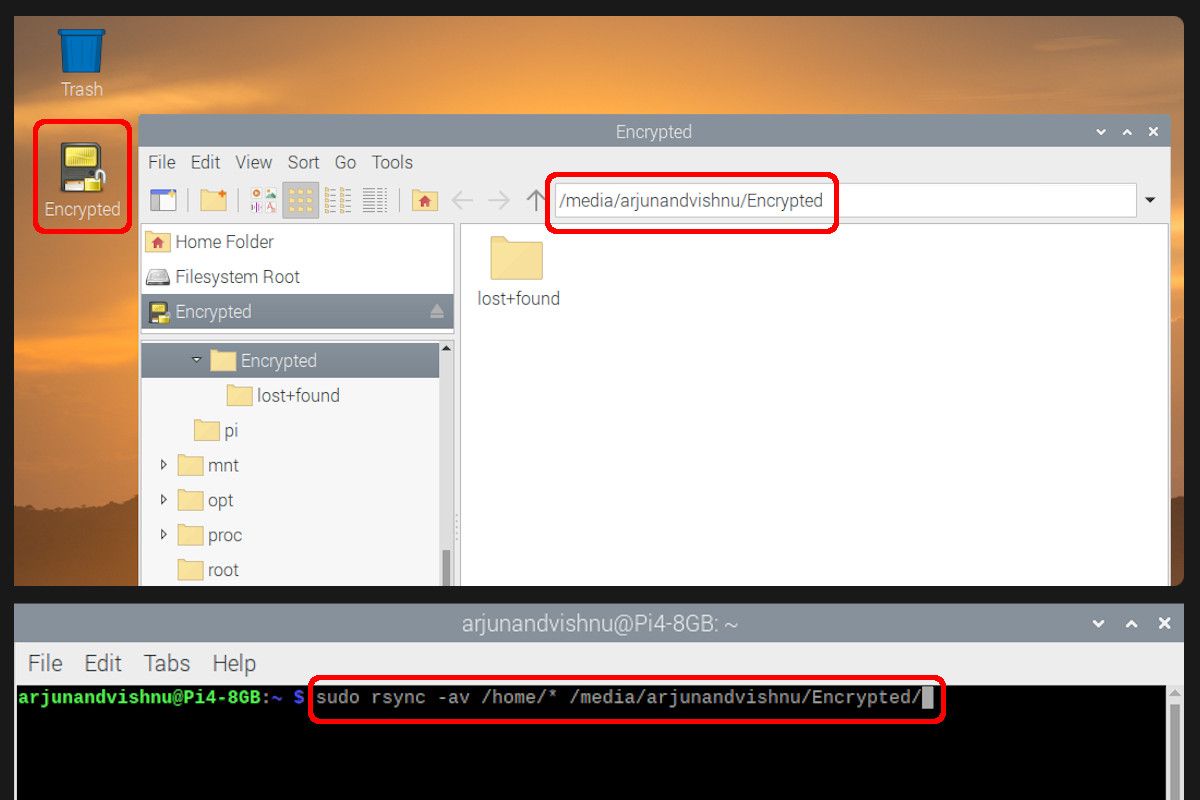

Để an toàn, hãy sao chép thư mục chính ngay bây giờ và xóa thư mục nguồn sau, sau khi quá trình thành công (thay thế “arjunandvishnu” bằng tên người dùng của bạn).

sudo rsync -av /home/* /media/arjunandvishnu/Encrypted/Cấp quyền sở hữu các tệp đã sao chép cho đúng người dùng:

sudo chown -Rv arjunandvishnu:arjunandvishnu /media/arjunandvishnu/Encrypted/arjunandvishnuNếu có nhiều người dùng, hãy lặp lại:

sudo chown -Rv pi:pi /media/arjunandvishnu/Encrypted/piGắn đĩa tự động

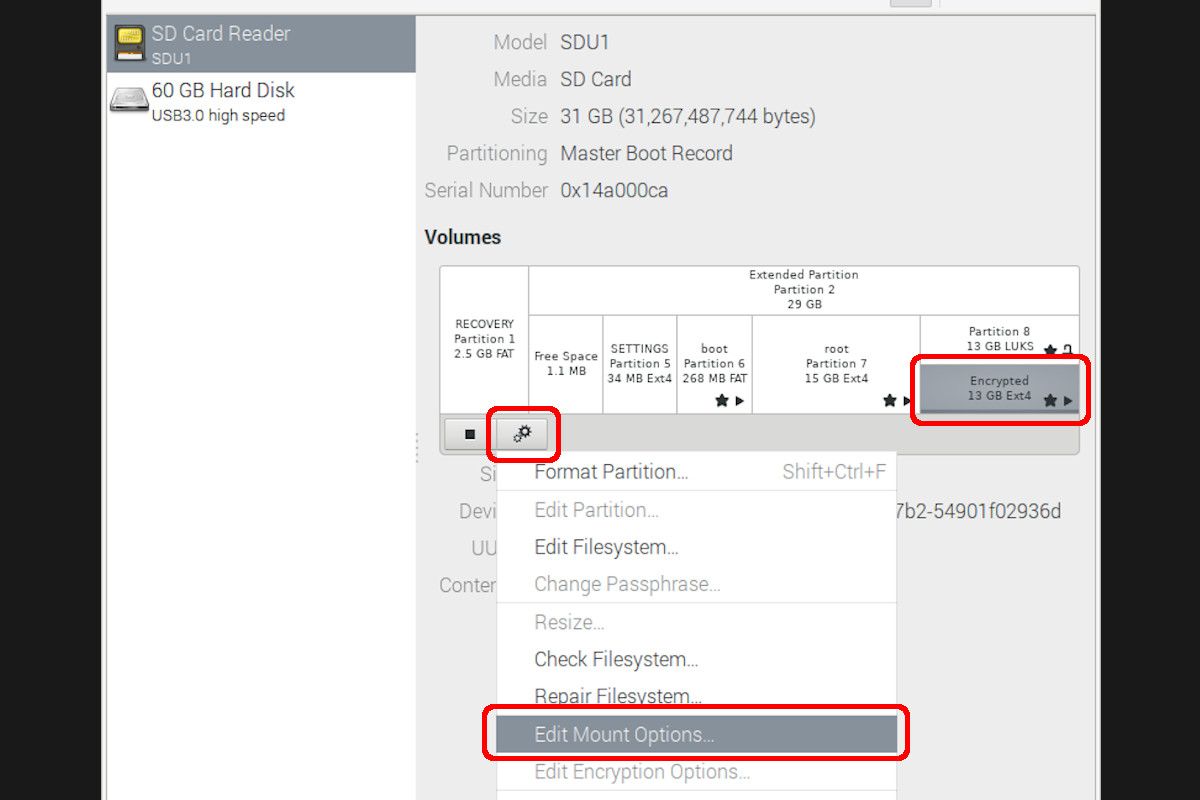

Phân vùng được mã hóa này phải được tự động gắn kết khi khởi động. Chọn Được mã hóa đĩa, nhấp vào Hộp số kiểm soát và chọn Chỉnh sửa các tùy chọn gắn kết.

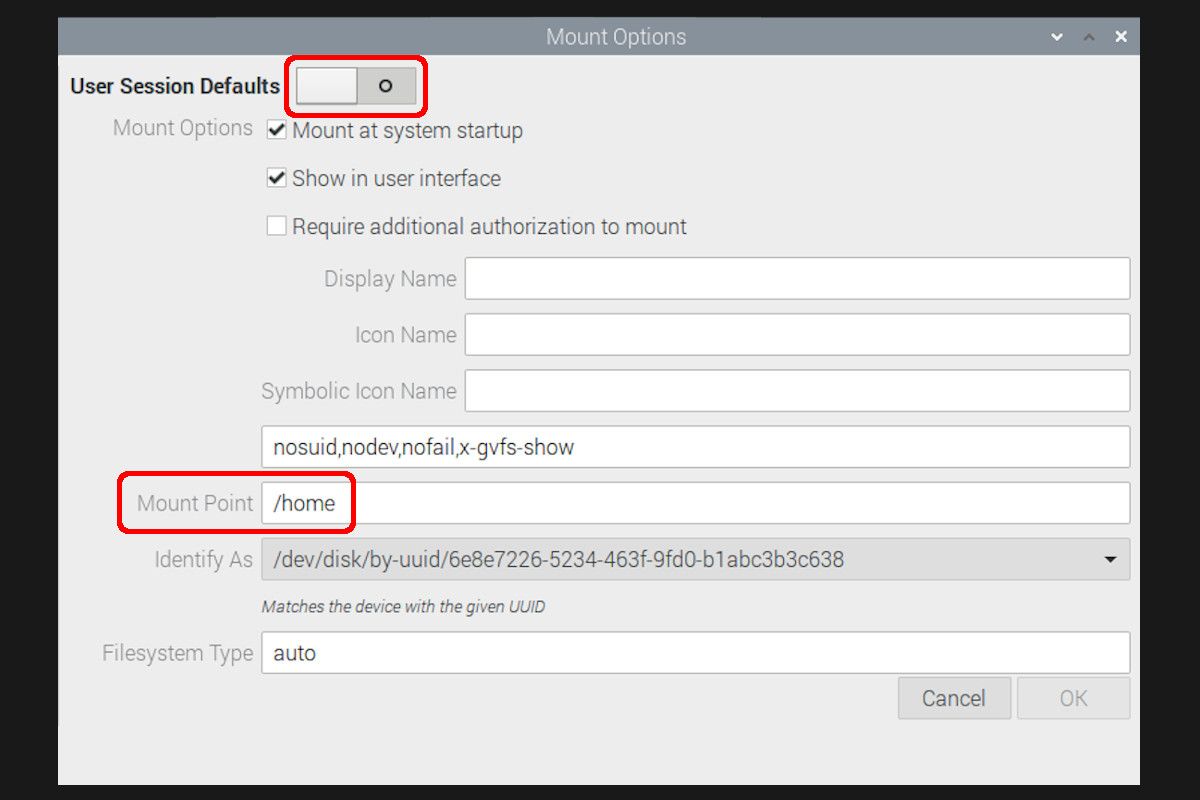

Chuyển đổi Phiên người dùng mặc định và thiết lập Điểm gắn kết đến /Trang Chủ. Điều này sẽ thêm một mục vào / etc / fstab tập tin.

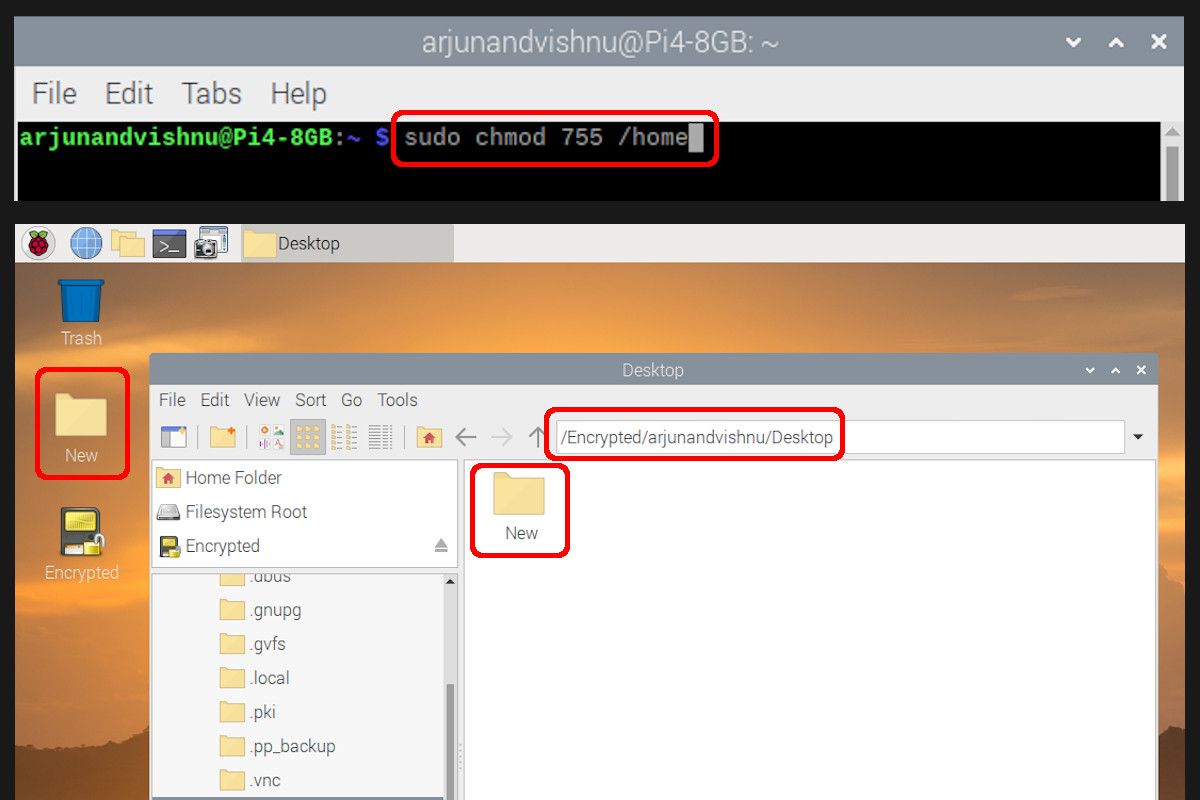

Khởi động lại Pi và đăng nhập. Đầu tiên, thư mục chính phải có 755 quyền:

sudo chmod 755 /homeĐể kiểm tra xem phân vùng được mã hóa có đang được sử dụng cho / home hay không, hãy tạo một thư mục trống trên màn hình và xác minh bằng cách điều hướng đến phân vùng đó thông qua Được mã hóa danh mục.

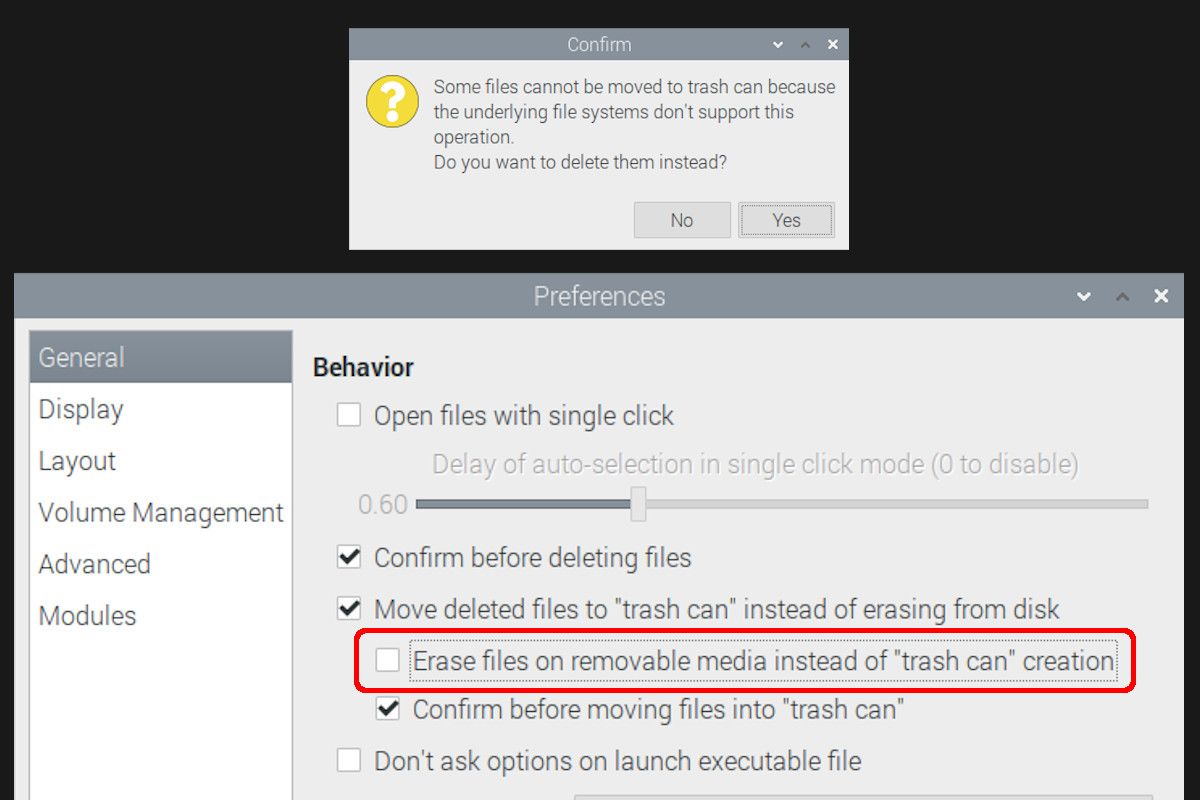

Lưu ý hơn trên Raspberry Pi OS, trình quản lý tệp mặc định (pcmanfm) cho phép xóa vào Thùng rác trên các ổ đĩa di động. Để bật tính năng xóa vào Thùng rác, hãy bỏ chọn cài đặt trong Tùy chọn.

Xóa cụm mật khẩu mã hóa đã lưu

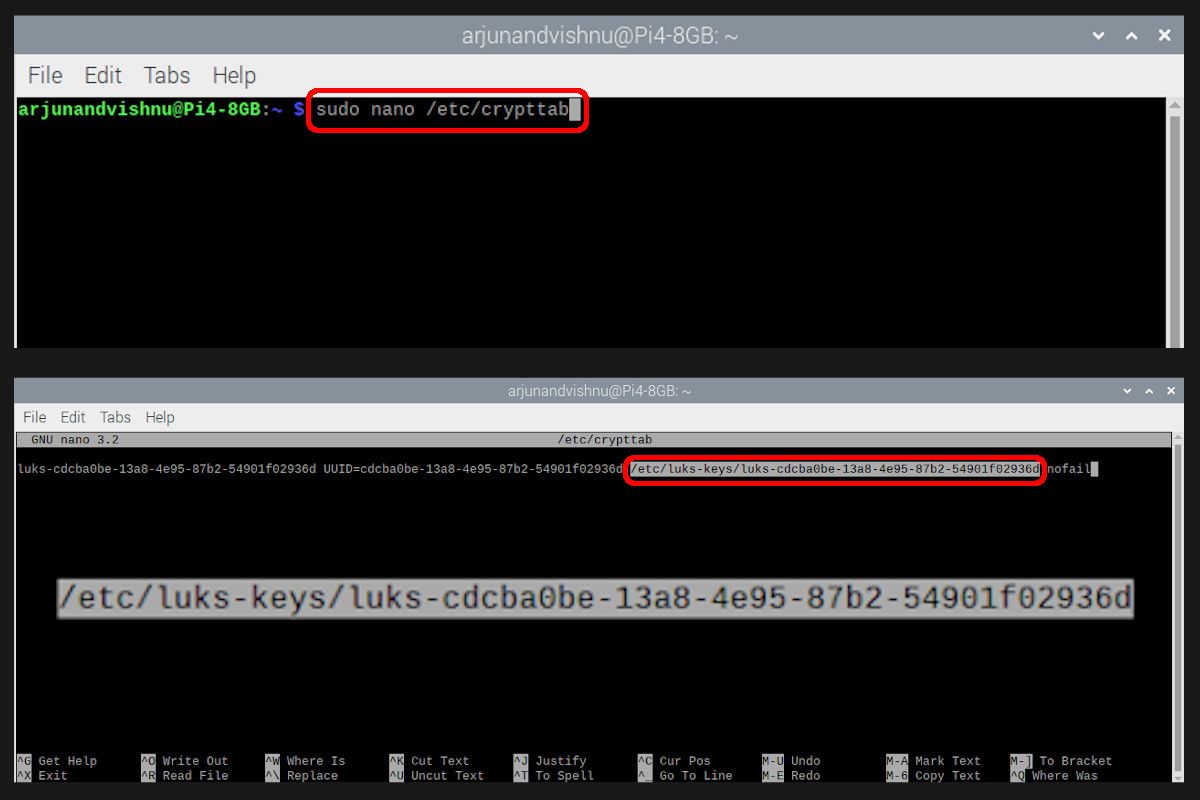

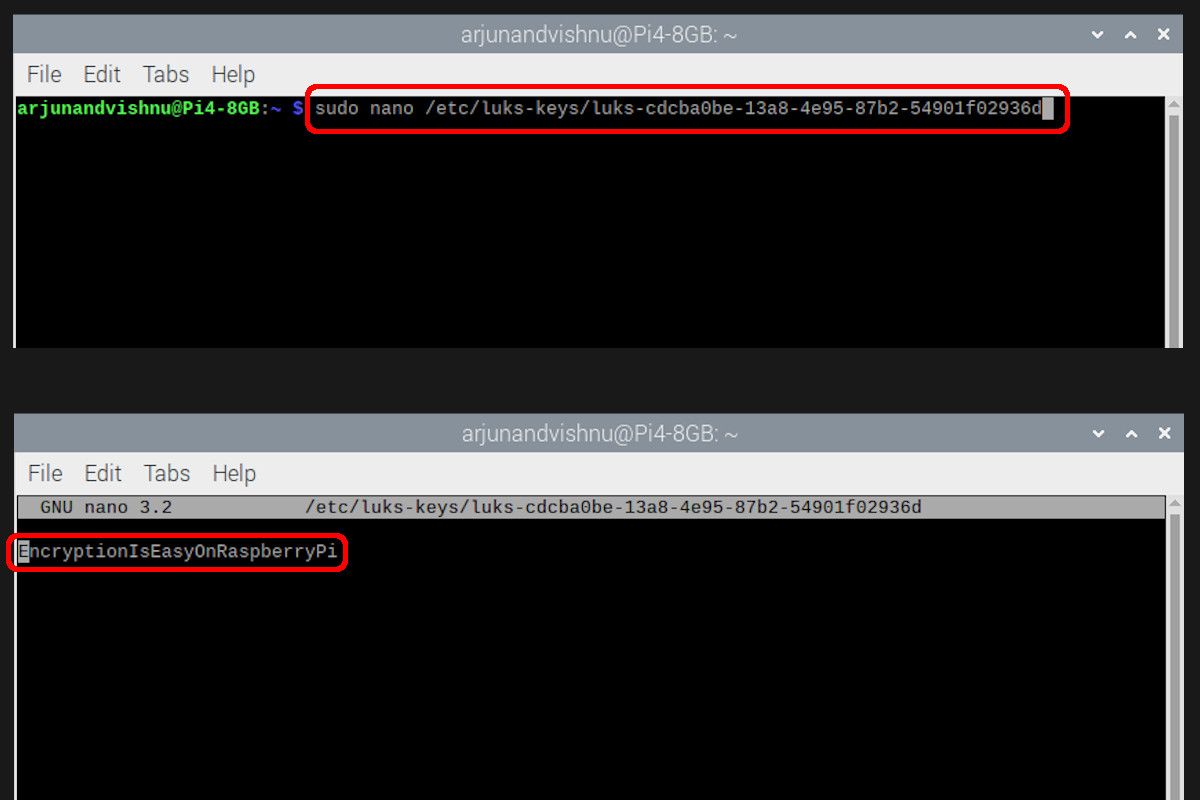

Trước đó, trong khi định cấu hình mã hóa, cụm mật khẩu đã được lưu. Cấu hình này được tạo trong / etc / crypttab tập tin.

Tệp luks-key của bạn được lưu trữ không được mã hóa và việc mở nó sẽ làm lộ mật khẩu. Đây là một rủi ro bảo mật và phải được giải quyết. Sẽ không tốt chút nào khi để ổ khóa và chìa khóa cùng nhau.

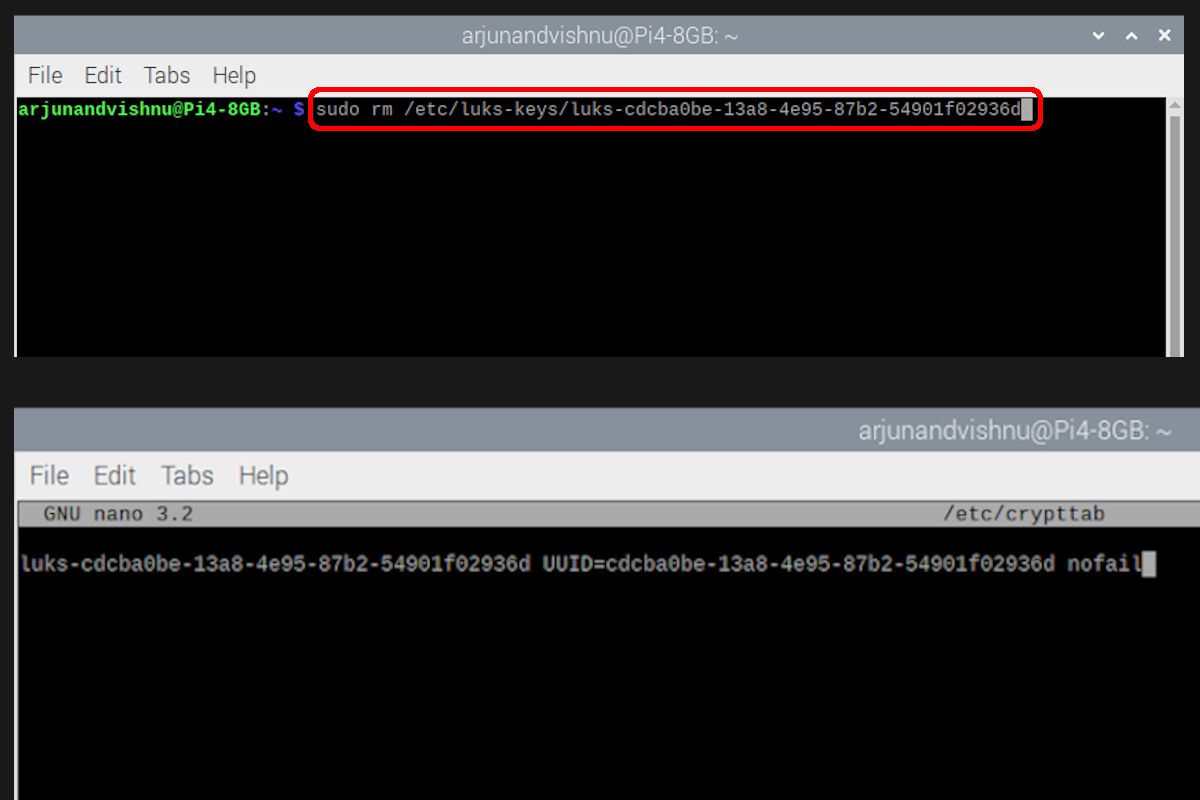

Xóa tệp luks-key của bạn và xóa tham chiếu của nó khỏi / etc / crypttab.

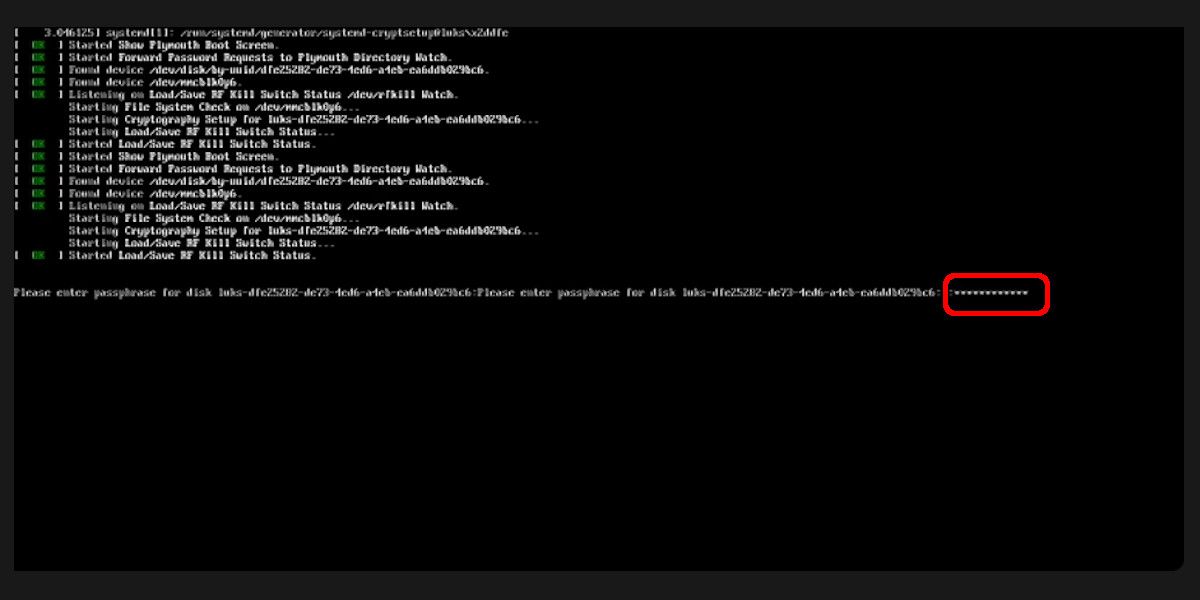

sudo rm /etc/luks-keys/YOUR-KEYBây giờ, mỗi khi bạn khởi động, Pi sẽ yêu cầu cụm mật khẩu mã hóa khi bắt đầu. Đây là hành vi mong đợi.

Nếu màn hình trống được hiển thị, hãy sử dụng Mũi tên Lên / Xuống để màn hình đăng nhập hiển thị. Sử dụng Backspace để xóa mọi ký tự và khóa trong cụm mật khẩu mã hóa của bạn. Nó sẽ mở khóa phân vùng được mã hóa.

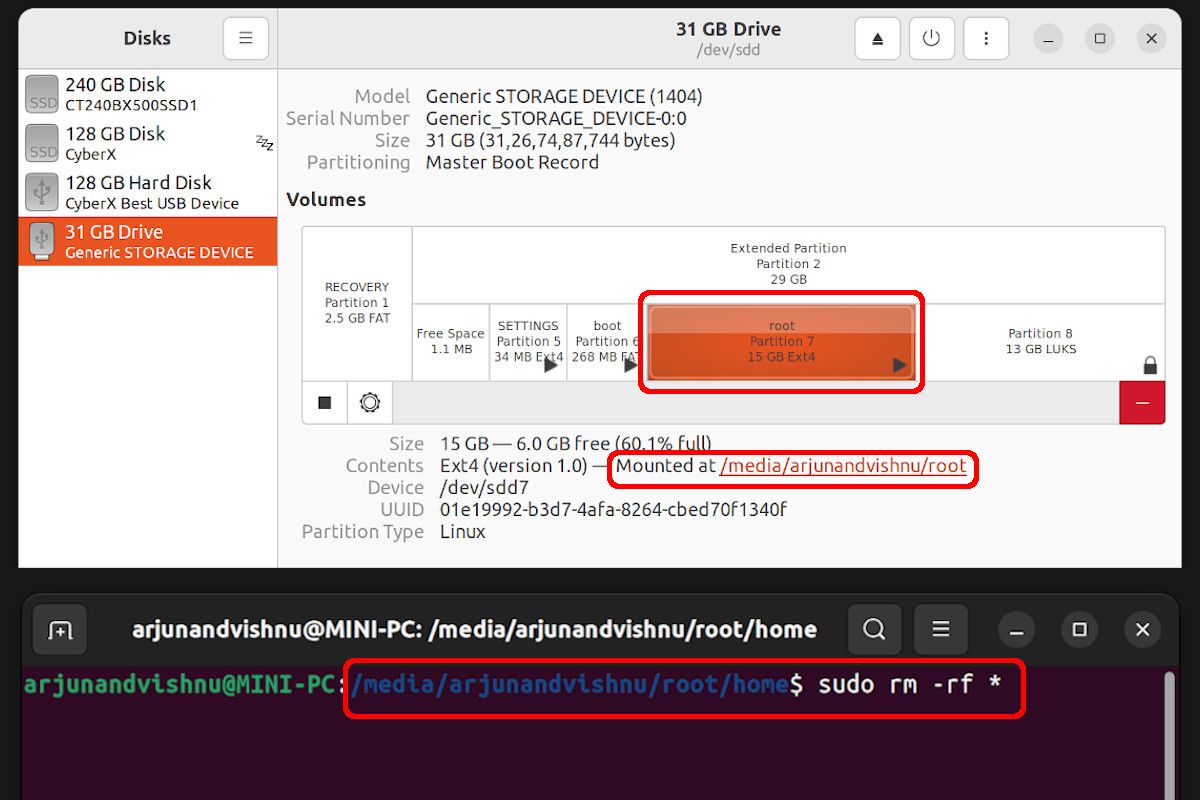

Xóa danh bạ nhà cũ

Trước đó, thay vì di chuyển, bạn đã sao chép thư mục chính. Nội dung của thư mục cũ vẫn chưa được mã hóa và phải xóa nếu thông tin nhạy cảm. Để thực hiện việc này một cách dễ dàng, hãy gắn phương tiện vào một máy tính khác. Điều hướng đến thư mục chính CŨ trong phân vùng gốc của ổ đĩa ngoài được gắn kết và xóa nó (hãy cẩn thận).

Mã hóa dễ dàng trên Raspberry Pi

Bảo mật dữ liệu của bạn là một chủ đề thường khiến bạn đi thêm một dặm khi bắt đầu, nhưng sẽ mang lại kết quả tốt về sau. Rất nhiều ifs và buts về mã hóa được đề cập ở đây. Nhưng về cốt lõi, các hướng dẫn rất đơn giản và việc thực hiện cũng dễ dàng. Không có lý do gì để bị đe dọa về mã hóa; khôi phục dữ liệu cũng dễ dàng, miễn là bạn không quên cụm mật khẩu mã hóa.

Nếu mã hóa này được thiết lập cùng với phản chiếu dữ liệu RAID-1, nó sẽ cung cấp bảo mật cũng như an toàn cho dữ liệu của bạn khỏi các lỗi ổ đĩa vật lý và sẽ hoàn thành thiết lập hoàn hảo.