Làm thế nào một vi-rút Trojan giả vờ là một tệp PDF bằng phương pháp RLO

Bạn không thể đảm bảo rằng tệp thực sự là tệp hình ảnh, video, PDF hoặc văn bản bằng cách xem phần mở rộng tệp. Trên Windows, kẻ tấn công có thể thực thi PDF như thể nó là EXE.

Điều này khá nguy hiểm, vì một tệp mà bạn tải xuống từ internet, nhầm nó với tệp PDF, thực sự có thể chứa một loại vi-rút rất có hại. Bạn đã bao giờ tự hỏi làm thế nào những kẻ tấn công làm điều này?

Mục Lục

Giải thích về virus Trojan

Virus Trojan lấy tên từ cuộc tấn công của người Achaea (người Hy Lạp) trong thần thoại Hy Lạp vào thành phố Troy ở Anatolia. Troy nằm trong biên giới của thành phố Çanakkale ngày nay. Theo các câu chuyện kể lại, có một con ngựa gỗ mô hình được chế tạo bởi Odysseus, một trong những vị vua Hy Lạp, để vượt qua các bức tường thành Troy. Những người lính trốn bên trong mô hình này và bí mật tiến vào thành phố. Nếu bạn đang thắc mắc, một bản sao của mô hình con ngựa này vẫn được tìm thấy ở Çanakkale, Thổ Nhĩ Kỳ.

Con ngựa thành Troia từng đại diện cho một sự lừa dối thông minh và một kỳ công tài tình của kỹ thuật. Tuy nhiên, ngày nay, nó được coi là phần mềm độc hại kỹ thuật số độc hại với mục đích duy nhất là gây hại cho các máy tính mục tiêu mà không bị phát hiện. Virus này được gọi là Trojan vì khái niệm không bị phát hiện và gây hại.

Trojan có thể đọc mật khẩu, ghi lại các phím bạn nhấn trên bàn phím hoặc chiếm toàn bộ máy tính của bạn làm con tin. Chúng khá nhỏ cho mục đích này và có thể gây ra thiệt hại nghiêm trọng.

Phương pháp RLO là gì?

Nhiều ngôn ngữ có thể được viết từ phải sang trái, chẳng hạn như tiếng Ả Rập, tiếng Urdu và tiếng Ba Tư. Nhiều kẻ tấn công sử dụng loại ngôn ngữ này để khởi động các cuộc tấn công khác nhau. Một văn bản có ý nghĩa và an toàn cho bạn khi bạn đọc nó bắt đầu từ bên trái thực sự có thể được viết từ bên phải và tham chiếu đến một tệp hoàn toàn khác. Bạn có thể sử dụng phương pháp RLO tồn tại trong hệ điều hành Windows để xử lý các ngôn ngữ viết từ phải sang trái.

Có một ký tự RLO cho điều này trong Windows. Ngay sau khi bạn sử dụng ký tự này, máy tính của bạn sẽ bắt đầu đọc văn bản từ phải sang trái. Những kẻ tấn công sử dụng điều này sẽ có cơ hội tốt để ẩn tên tệp thực thi và phần mở rộng.

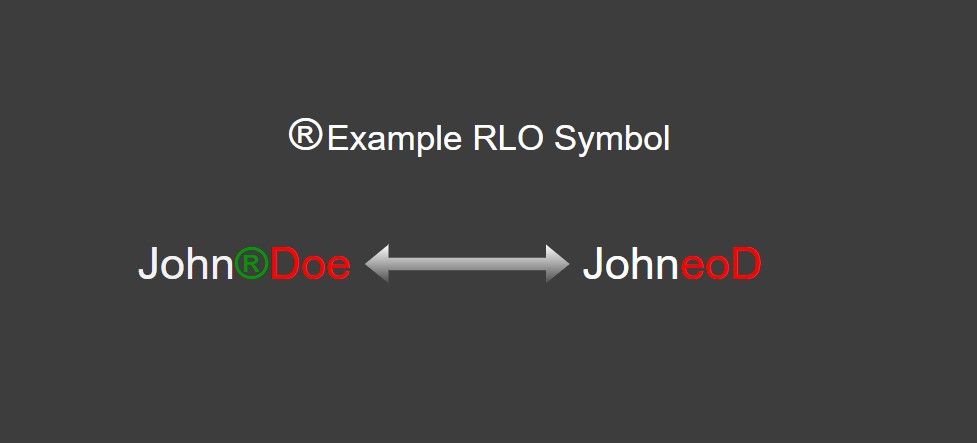

Ví dụ: giả sử bạn nhập một từ tiếng Anh từ trái sang phải và từ đó là Phần mềm. Nếu bạn thêm ký tự Windows RLO sau chữ T, bất kỳ thứ gì bạn nhập sau đó sẽ được đọc từ phải sang trái. Kết quả là từ mới của bạn sẽ là Softeraw.

Để hiểu điều này tốt hơn, hãy xem sơ đồ dưới đây.

Trojan có thể được đặt trong PDF không?

Trong một số cuộc tấn công PDF độc hại, có thể đưa các khai thác hoặc tập lệnh độc hại vào bên trong PDF. Nhiều công cụ và chương trình khác nhau có thể thực hiện việc này. Hơn nữa, có thể thực hiện việc này bằng cách thay đổi mã hiện có của PDF mà không cần sử dụng bất kỳ chương trình nào.

Tuy nhiên, phương pháp RLO thì khác. Với phương pháp RLO, những kẻ tấn công trình bày một EXE hiện có như thể nó là một tệp PDF để đánh lừa người dùng mục tiêu. Vì vậy, chỉ có hình ảnh của EXE thay đổi. Mặt khác, người dùng mục tiêu mở tệp này và tin rằng nó là một tệp PDF vô hại.

Cách sử dụng phương pháp RLO

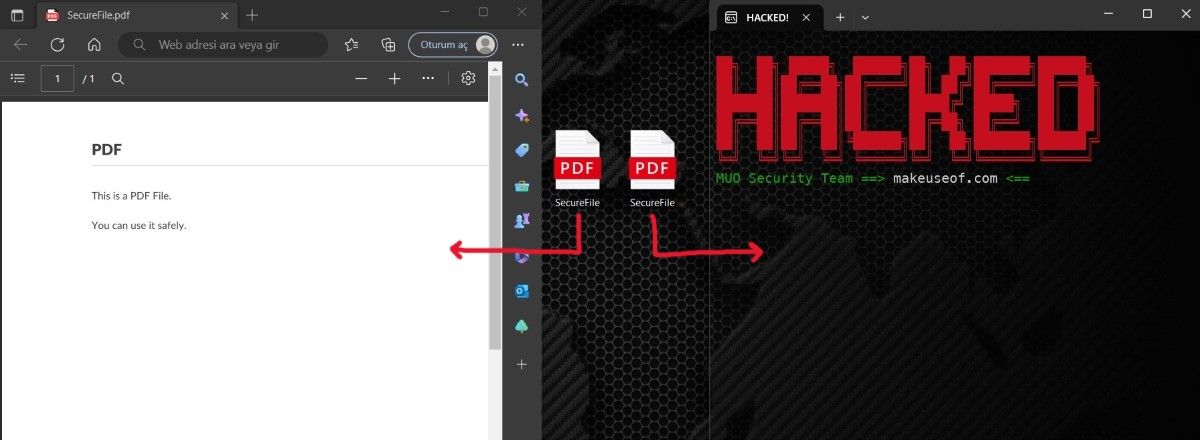

Trước khi giải thích cách hiển thị EXE dưới dạng PDF bằng phương pháp RLO, hãy xem lại hình ảnh bên dưới. Tệp nào trong số các tệp này là PDF?

Bạn không thể xác định điều này trong nháy mắt. Thay vào đó, Y=bạn cần xem nội dung của tệp. Nhưng trong trường hợp bạn đang thắc mắc, tệp bên trái là tệp PDF thực.

Thủ thuật này khá dễ thực hiện. Những kẻ tấn công đầu tiên viết mã độc hại và biên dịch nó. Mã được biên dịch cho đầu ra ở định dạng exe. Những kẻ tấn công thay đổi tên và biểu tượng của EXE này và chuyển giao diện của nó thành PDF. Vậy quá trình đặt tên diễn ra như thế nào?

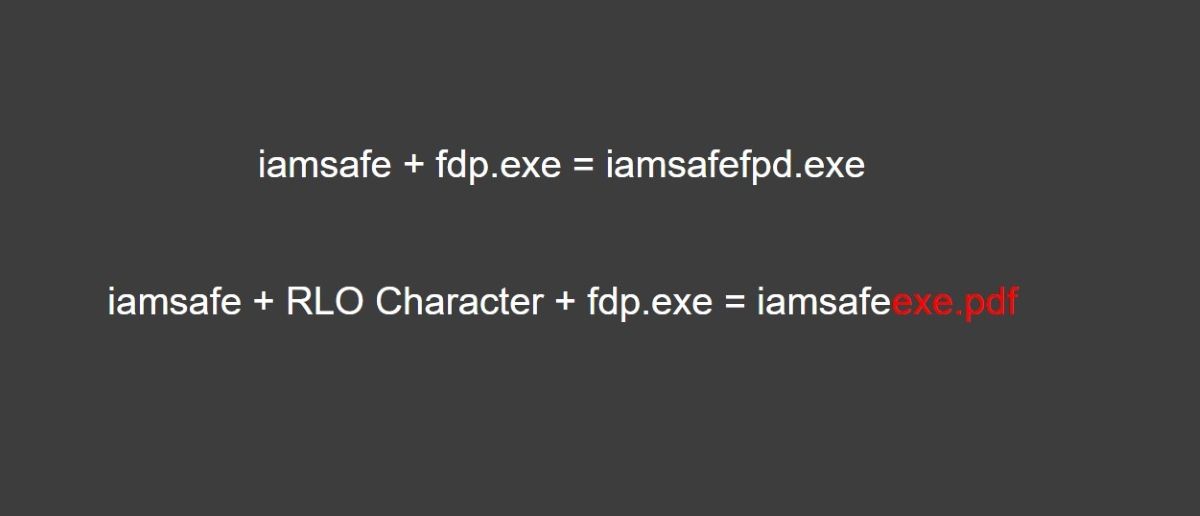

Đây là nơi RLO phát huy tác dụng. Ví dụ: giả sử bạn có một EXE có tên iamsafefdp.exe. Ở giai đoạn này, kẻ tấn công sẽ đặt một ký tự RLO giữa tôi an toàn Và fdp.exe để đổi tên tập tin. Nó khá dễ dàng để làm điều này trong Windows. Chỉ cần nhấp chuột phải trong khi đổi tên.

Tất cả những gì bạn phải hiểu ở đây là sau khi Windows nhìn thấy ký tự RLO, nó sẽ đọc từ phải sang trái. Tệp vẫn là EXE. Không có gì thay đổi. Nó trông giống như một bản PDF về ngoại hình.

Sau giai đoạn này, kẻ tấn công sẽ thay thế biểu tượng của EXE bằng biểu tượng PDF và gửi tệp này cho người mục tiêu.

Hình ảnh dưới đây là câu trả lời cho câu hỏi trước đó của chúng tôi. EXE mà bạn thấy ở bên phải được tạo bằng phương pháp RLO. Về ngoại hình, cả hai tệp đều giống nhau, nhưng nội dung của chúng hoàn toàn khác nhau.

Làm thế nào bạn có thể bảo vệ khỏi kiểu tấn công này?

Cũng như nhiều sự cố bảo mật, có một số biện pháp phòng ngừa mà bạn có thể thực hiện với sự cố bảo mật này. Đầu tiên là sử dụng tùy chọn đổi tên để kiểm tra tệp bạn muốn mở. Nếu bạn chọn tùy chọn đổi tên, hệ điều hành Windows sẽ tự động chọn khu vực bên ngoài phần mở rộng của tệp. Vì vậy, phần không được chọn sẽ là phần mở rộng thực sự của tệp. Nếu bạn thấy định dạng EXE trong phần không được chọn, bạn không nên mở tệp này.

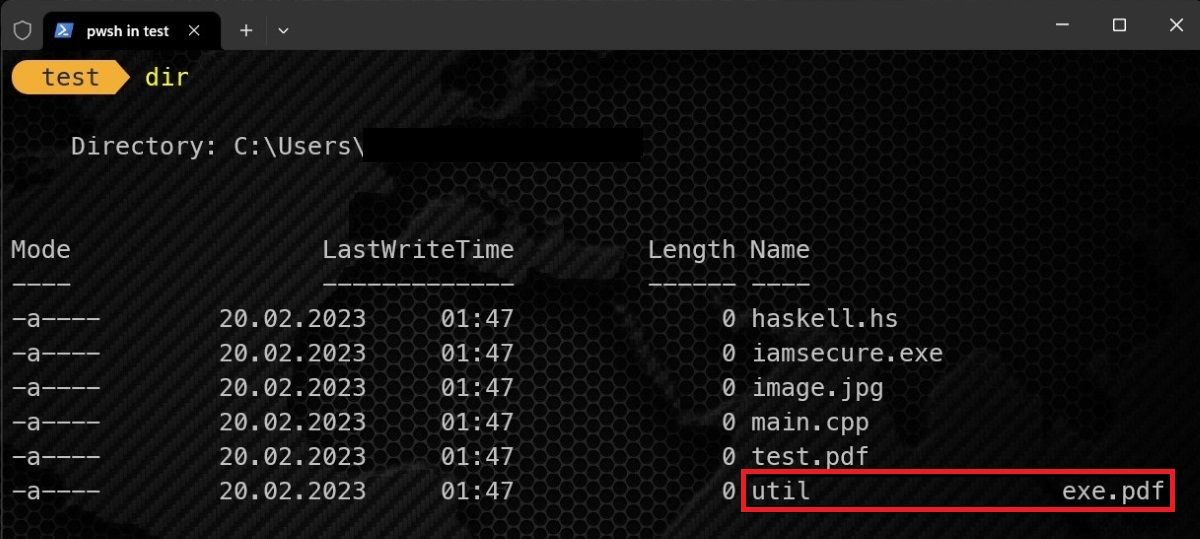

Bạn cũng có thể kiểm tra xem một ký tự ẩn đã được chèn hay chưa bằng cách sử dụng dòng lệnh. Đối với điều này, chỉ cần sử dụng thư mục lệnh như sau.

Như bạn có thể thấy trong ảnh chụp màn hình ở trên, có điều gì đó lạ về tên của tệp có tên sử dụng. Điều này chỉ ra rằng có điều gì đó bạn nên nghi ngờ.

Thận trọng trước khi tải xuống tệp

Như bạn có thể thấy, ngay cả một tệp PDF đơn giản cũng có thể khiến thiết bị của bạn rơi vào tầm kiểm soát của những kẻ tấn công. Đó là lý do tại sao bạn không nên tải xuống mọi tệp bạn thấy trên internet. Cho dù bạn nghĩ chúng an toàn đến đâu, hãy luôn suy nghĩ kỹ.

Trước khi tải xuống một tệp, bạn có thể thực hiện một số biện pháp phòng ngừa. Trước hết, bạn nên đảm bảo rằng trang web mà bạn đang tải xuống là đáng tin cậy. Bạn có thể kiểm tra tệp bạn sẽ tải xuống sau trực tuyến. Nếu bạn chắc chắn về mọi thứ thì việc đưa ra quyết định này hoàn toàn phụ thuộc vào bạn.