I2P so với Tor và VPN: Cái nào an toàn hơn?

Khi chúng ta nói về bảo mật và quyền riêng tư, có một số cân nhắc. Một trong những vấn đề lớn nhất là liệu phần mềm bạn đang sử dụng để truy cập Internet có an toàn hay không. Theo phần mở rộng, bạn cũng có thể muốn xem xét cách các trang web bạn truy cập sử dụng thông tin của bạn.

Ba công cụ xuất hiện khi bạn cân nhắc giải quyết những vấn đề này: mạng và trình duyệt Tor tập trung vào quyền riêng tư và ẩn danh, Dự án Internet vô hình (I2P) và VPN thường được biết đến nhất.

Nhưng các công cụ bảo mật trực tuyến này hoạt động như thế nào và bạn nên sử dụng công cụ nào để bảo vệ quyền riêng tư trực tuyến của mình?

Mục Lục

Tor

Tên “Tor” bắt nguồn từ tên dự án phần mềm ban đầu: Bộ định tuyến Onion. Phần mềm Tor định hướng lưu lượng truy cập web thông qua một hệ thống toàn cầu gồm các nút chuyển tiếp được kết nối với nhau. Điều này được gọi là “định tuyến củ hành” vì dữ liệu của bạn đi qua nhiều lớp và các trang web trên mạng Tor được gọi là các trang web củ hành.

Ngoài các lớp, Tor mã hóa tất cả lưu lượng mạng, bao gồm cả địa chỉ IP của nút tiếp theo. Dữ liệu được mã hóa đi qua nhiều rơle được chọn ngẫu nhiên, chỉ với một lớp duy nhất chứa địa chỉ IP cho nút sau được giải mã trong quá trình truyền.

Nút chuyển tiếp cuối cùng giải mã toàn bộ gói, gửi dữ liệu đến đích cuối cùng của nó mà không để lộ địa chỉ IP nguồn tại bất kỳ thời điểm nào.

Bạn sử dụng Tor như thế nào?

Tor Browser là cách dễ nhất để sử dụng phần mềm Tor. Tải xuống và cài đặt trình duyệt như cách bạn làm với bất kỳ phần mềm nào khác. Quá trình thiết lập sẽ tiếp tục sau khi bạn mở Tor Browser lần đầu tiên. Sau đó, bạn duyệt như bình thường. Nó sẽ hơi chậm hơn bình thường — việc gửi dữ liệu qua nhiều rơle sẽ mất thời gian. Tor không giống với các trình duyệt khác có các tính năng riêng tư được tích hợp sẵn; nó là một mạng toàn bộ.

Tại sao bạn nên sử dụng Tor?

Tor Browser mã hóa tất cả các quá trình truyền dữ liệu. Do đó, rất nhiều người sử dụng nó: tội phạm, nhà báo, tin tặc / bẻ khóa, thực thi pháp luật (để bảo vệ thông tin liên lạc và giải quyết tội phạm), cơ quan chính phủ, v.v. Trên thực tế, Tor bắt đầu cuộc sống như một dự án DARPA và Nghiên cứu Hải quân Hoa Kỳ.

Tor Browser cũng là một trong những đường dẫn trực tiếp nhất đến dark web (đừng nhầm với deep web). Dark web là cái gọi là “dark underbelly” của web thông thường (đôi khi được gọi là “bề mặt”) mà chúng ta duyệt hàng ngày. Bất cứ khi nào bạn nghe câu chuyện về một thị trường trực tuyến bán các chất và hàng hóa bất hợp pháp, họ đang nói về một trang web được lưu trữ trên mạng lưới đen tối.

Nhưng Tor không chỉ nói về những thị trường bí mật điên rồ và những giao tiếp bí mật. Bạn có thể sử dụng nó cho những việc “bình thường” khác như duyệt Facebook. Ví dụ: các hãng hàng không sử dụng các thuật toán phức tạp để giữ các tab quan tâm đến các chuyến bay của họ, điều chỉnh giá theo nhu cầu. Tiếp tục truy cập cùng một trang web, sử dụng cùng một IP và hãng hàng không biết bạn quan tâm — nhưng giá thường tăng. Kiểm tra các chuyến bay tương tự bằng Trình duyệt Tor và bạn có thể tìm thấy một số chiết khấu thú vị.

Tor có bảo vệ quyền riêng tư của bạn không?

Có, đối với đại đa số người dùng. Thiết kế Tor bảo vệ sự riêng tư từ dưới lên trên. Nếu bạn chỉ sử dụng Tor Browser để duyệt web tối, bạn sẽ không thông báo cho bất kỳ ai. Tuy nhiên, nhiều người ủng hộ quyền riêng tư cho rằng mạng Tor đã bị xâm phạm. Chương trình XKeyscore của Cơ quan An ninh Quốc gia (NSA) ghi lại tất cả những ai truy cập trang web Tor và tải xuống Trình duyệt Tor. Hơn nữa, họ phân loại những người tải xuống và cài đặt nó là “những kẻ cực đoan tiềm năng.”

Vì vậy, vâng, xin lỗi, bây giờ bạn đã có tên trong danh sách. (Họ nghĩ tương tự với những người sử dụng Linux, vì vậy đừng lo lắng quá.)

Tor chỉ mã hóa dữ liệu được gửi và nhận trong Tor Browser (hoặc một trình duyệt khác sử dụng phần mềm Tor). Nó không mã hóa hoạt động mạng cho toàn bộ hệ thống của bạn.

Để biết thêm về Tor, hãy xem các cách để tránh xa các nút thoát Tor bị xâm phạm.

I2P

Dự án Internet vô hình (I2P) là một giao thức định tuyến tỏi. Đây là một biến thể của giao thức định tuyến hành tây được Tor sử dụng.

I2P là một “mạng lớp phủ ẩn danh”. Giao thức định tuyến tỏi mã hóa nhiều thông điệp khiến việc phân tích lưu lượng dữ liệu trở nên khó khăn, đồng thời tăng tốc độ lưu lượng mạng. Định tuyến tỏi lấy tên từ tỏi thực tế. Mỗi tin nhắn là một “tép tỏi”, với toàn bộ gói được mã hóa đại diện cho “củ”. Mỗi thông điệp được mã hóa có hướng dẫn phân phối cụ thể của riêng nó và mỗi điểm cuối hoạt động như một định danh mật mã (đọc một trong một cặp khóa công khai).

Mỗi máy khách I2P (bộ định tuyến) xây dựng một loạt các “đường hầm” kết nối đến và đi — mạng ngang hàng (P2P) trực tiếp. Một sự khác biệt chính giữa I2P và các mạng P2P khác mà bạn đã sử dụng là lựa chọn độ dài đường hầm riêng lẻ. Chiều dài đường hầm là một yếu tố ảnh hưởng đến tính ẩn danh, độ trễ và thông lượng cá nhân và tạo thành một phần của mô hình mối đe dọa ngang hàng cá nhân.

Kết quả là số lượng nhỏ nhất các thông điệp chuyển tiếp ngang hàng có thể theo mô hình mối đe dọa người gửi và người nhận của mỗi đồng nghiệp.

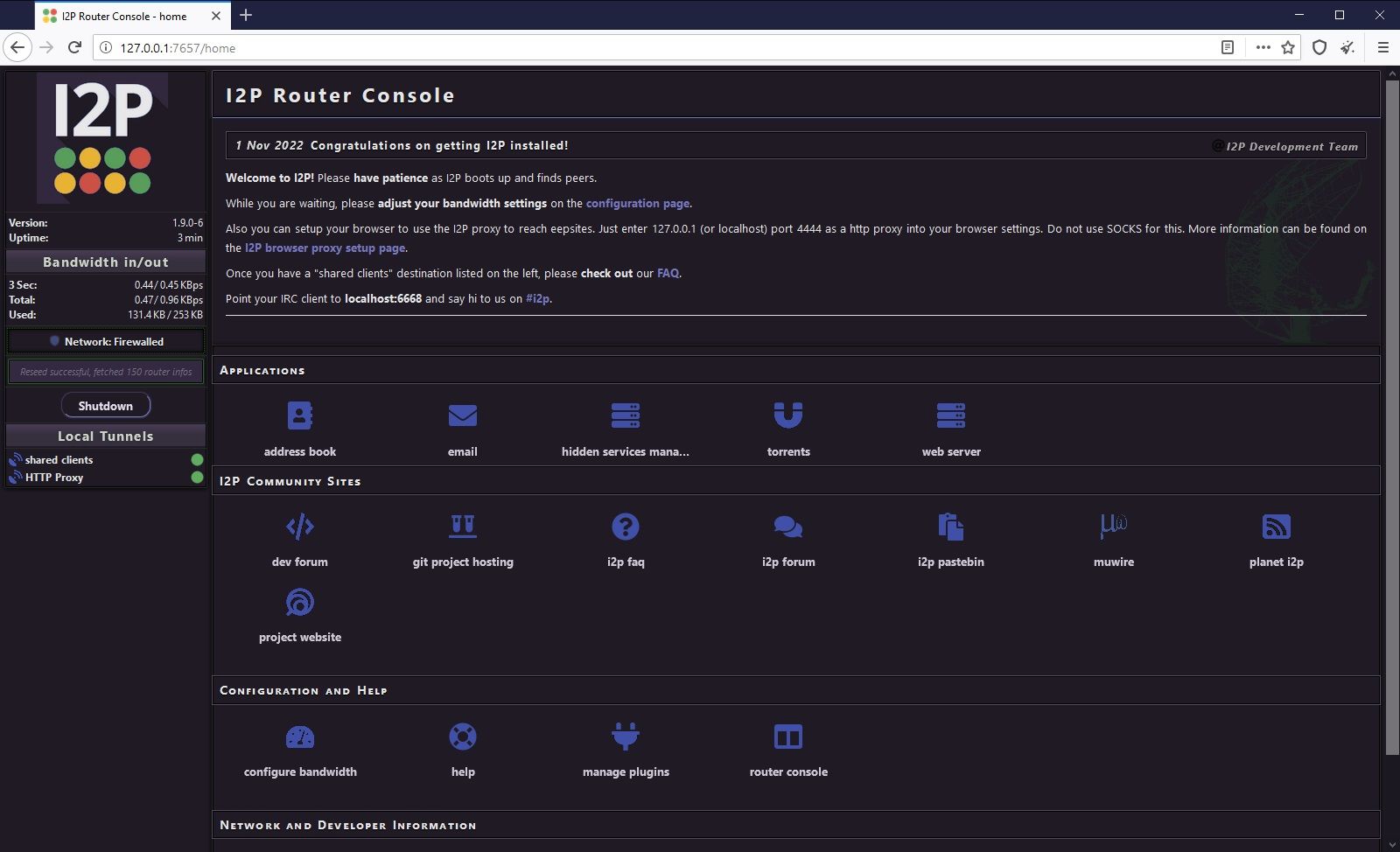

Bạn sử dụng I2P như thế nào?

Hiện có hai phương pháp để sử dụng I2P.

Cách đầu tiên để sử dụng I2P là tải xuống và cài đặt gói cài đặt chính thức. Sau khi cài đặt, hãy tìm kiếm và mở Khởi động I2P (có thể khởi động lại) trong menu Bắt đầu của bạn. Thao tác này sẽ mở một trang web được lưu trữ cục bộ, đó là Bảng điều khiển Bộ định tuyến I2P, hay nói cách khác, bộ định tuyến ảo được sử dụng để duy trì kết nối I2P của bạn. Bạn cũng sẽ nhận thấy cửa sổ lệnh Dịch vụ I2P — bỏ qua điều này và để nó chạy trong nền.

Phương pháp thứ hai là tải xuống và cài đặt Gói cài đặt dễ dàng tất cả trong một mới hơn dành cho Windows (Beta), có sẵn trên cùng một trang web với gói cài đặt chính thức. Sự khác biệt chính giữa hai loại này là Easy Install Bundle tạo một hồ sơ I2P trong Mozilla Firefox hoặc Tor Browser (cũng là một phiên bản của Firefox) để dễ sử dụng. Sau khi tải xuống và cài đặt gói, hãy làm theo hướng dẫn trên màn hình để hoàn tất cấu hình Gói cài đặt dễ dàng và bạn sẽ đến Bảng điều khiển Bộ định tuyến I2P.

Trong cả hai trường hợp, dịch vụ I2P có thể mất vài phút để khởi động và chạy, đặc biệt là trong lần khởi động đầu tiên. Dành thời gian để định cấu hình cài đặt băng thông của bạn.

I2P cho phép người dùng tạo và lưu trữ các trang web ẩn, được gọi là “eepsites”. Nếu bạn muốn truy cập trang web eepsite, bạn cần đặt trình duyệt của mình để sử dụng proxy I2P cụ thể. Chi tiết cấu hình proxy I2P cung cấp thêm thông tin, cùng với các bước bổ sung để sử dụng I2P với trình duyệt dựa trên Chromium (như Chrome hoặc Microsoft Edge).

Tại sao bạn nên sử dụng I2P?

I2P và Tor hầu hết cung cấp trải nghiệm duyệt web tương tự nhau. Tùy thuộc vào cấu hình băng thông I2P của bạn, nó có thể nhanh hơn một chút so với Tor Browser và chạy thoải mái với trình duyệt hiện có của bạn. I2P lưu trữ nhiều dịch vụ ẩn, một số dịch vụ trong số đó nhanh hơn so với các dịch vụ tương đương dựa trên Tor của chúng, đây là một điểm cộng lớn nếu bạn thất vọng với mạng Tor. Tuy nhiên, số lượng dịch vụ I2P đã giảm trong những năm qua so với Tor.

I2P chạy cùng với kết nối internet thông thường của bạn, mã hóa lưu lượng trình duyệt của bạn. Tuy nhiên, I2P không phải là công cụ tốt nhất để duyệt web ẩn danh. Số lượng giới hạn của các proxy (nơi lưu lượng truy cập của bạn tham gia lại vào lưu lượng truy cập internet “thông thường”) có nghĩa là nó ít ẩn danh hơn khi được sử dụng theo cách này.

I2P sẽ bảo vệ quyền riêng tư của bạn chứ?

Tóm lại, có. Nó sẽ bảo vệ sự riêng tư của bạn trừ khi bạn sử dụng nó để duyệt web thông thường. Và thậm chí sau đó, sẽ cần những nguồn lực đáng kể để cô lập lưu lượng truy cập web của bạn. I2P sử dụng mô hình P2P phân tán để đảm bảo khó hoàn thành việc thu thập dữ liệu, thu thập thống kê và tổng quan về mạng. Hơn nữa, giao thức định tuyến tỏi mã hóa nhiều thông điệp, khiến việc phân tích lưu lượng trở nên khó khăn hơn nhiều.

Các đường hầm I2P mà chúng ta đã thảo luận trước đó là một hướng: dữ liệu chỉ truyền theo một chiều. Một đường hầm vào, một đường hầm ra. Điều này chỉ cung cấp tính ẩn danh cao hơn cho tất cả các đồng nghiệp.

I2P chỉ mã hóa dữ liệu được gửi và nhận thông qua trình duyệt được định cấu hình. Giống như Tor, tôit không mã hóa hoạt động mạng cho toàn bộ hệ thống của bạn.

VPN

Cuối cùng, chúng ta có Mạng riêng ảo (VPN). VPN hoạt động khác với cả Tor và I2P. Thay vì chỉ tập trung vào mã hóa lưu lượng trình duyệt, VPN mã hóa tất cả lưu lượng mạng đến và đi. Theo nghĩa đó, nó cung cấp cho người dùng thông thường một lộ trình dễ dàng để bảo vệ dữ liệu của họ, nhưng có một số lưu ý mà chúng tôi sẽ khám phá trong giây lát.

Cách thức hoạt động của VPN

Thông thường, khi bạn gửi một yêu cầu (ví dụ: nhấp vào một liên kết trong trình duyệt web của bạn hoặc kích hoạt Skype để thực hiện cuộc gọi điện video), yêu cầu của bạn sẽ ping đến máy chủ chứa dữ liệu được chỉ định và nó sẽ trả về cho bạn. Kết nối dữ liệu có thể không an toàn và bất kỳ ai có đủ kiến thức về máy tính đều có thể truy cập vào nó (đặc biệt nếu sử dụng HTTP tiêu chuẩn thay vì HTTPS).

VPN kết nối với một máy chủ (hoặc các máy chủ) được xác định trước, thuộc sở hữu tư nhân, tạo ra một kết nối trực tiếp được gọi là “đường hầm” (mặc dù với sự gia tăng sử dụng VPN, thuật ngữ này không được thấy thường xuyên). Kết nối trực tiếp giữa hệ thống của bạn và máy chủ VPN được mã hóa, cũng như tất cả dữ liệu của bạn.

VPN được truy cập thông qua một ứng dụng khách mà bạn sẽ cài đặt trên máy tính của mình. Phần lớn các VPN sử dụng mật mã khóa công khai. Khi bạn mở ứng dụng khách VPN và đăng nhập bằng thông tin đăng nhập của mình, ứng dụng này sẽ trao đổi khóa công khai, xác nhận kết nối và bảo vệ lưu lượng mạng của bạn.

Tại sao bạn nên sử dụng VPN?

VPN mã hóa lưu lượng mạng của bạn. Vì vậy, mọi thứ liên quan đến kết nối internet trên hệ thống của bạn là an toàn hơn khỏi những con mắt tò mò. Cũng đã có một sự gia tăng lớn về mức độ phổ biến của VPN. Chúng hữu ích cho:

- Bảo mật dữ liệu của bạn trên kết nối Wi-Fi công cộng.

- Truy cập nội dung bị giới hạn khu vực.

- Một lớp bảo mật bổ sung khi truy cập thông tin nhạy cảm.

- Bảo vệ quyền riêng tư của bạn khỏi chính phủ hoặc các cơ quan xâm phạm khác.

VPN có bảo vệ quyền riêng tư của bạn không

Đúng, VPN sẽ bảo vệ quyền riêng tư của bạn, nhưng ở đây là những lưu ý mà tôi đã đề cập trước đó. Giống như hầu hết mọi thứ, bạn trả tiền cho những gì bạn nhận được. Có rất nhiều nhà cung cấp VPN miễn phí, nhưng không phải lúc nào họ cũng bảo vệ bạn triệt để như bạn nghĩ.

Ví dụ: nhiều nhà cung cấp VPN miễn phí lưu giữ nhật ký của tất cả người dùng và lưu lượng truy cập internet của họ. Vì vậy, mặc dù dữ liệu được mã hóa ra vào máy tính của bạn một cách an toàn và đến và đi từ máy chủ của chúng, nhưng vẫn có nhật ký về những gì bạn đang làm. Và trong khi phần lớn các nhà cung cấp VPN không muốn giao nộp bạn cho chính quyền, họ có nghĩa vụ pháp lý phải nộp lại những gì họ biết nếu được đưa ra trát đòi hầu tòa và hãy đối mặt với điều đó, đó là bạn hoặc họ. VPN không ghi nhật ký tồn tại, nhưng bạn phải đặt niềm tin vào một dịch vụ có toàn quyền truy cập vào tất cả dữ liệu đến và đi trên máy tính của bạn.

VPN là một cách dễ dàng để lấy lại một số quyền riêng tư mà không cần phải thay đổi từ trình duyệt thông thường của bạn hoặc thay đổi thói quen duyệt web chung và việc sử dụng Internet của bạn quá nhiều. Nếu bạn đang xem xét tùy chọn này, bạn cũng có thể xem xét sử dụng công tắc ngắt VPN.

Tor so với I2P và VPN: Cái nào tốt nhất cho quyền riêng tư?

Nếu bạn muốn duyệt web siêu riêng tư, truy cập vào các trang web của hành tây và darkweb, và không ngại tốc độ internet giảm nhẹ, hãy chọn Tor.

Nếu bạn muốn truy cập siêu riêng tư vào các dịch vụ và công cụ nhắn tin ẩn trên một mạng lưới phân tán của các đồng nghiệp và vẫn không ngại tốc độ internet giảm nhẹ, hãy chọn I2P (mặc dù nó có ít trang web và dịch vụ hơn Tor nói chung).

Cuối cùng, nếu bạn muốn mã hóa tất cả lưu lượng mạng đến và đi của mình và thực sự không ngại tốc độ internet giảm nhẹ, hãy chọn VPN.

Tín dụng hình ảnh: ImageFlow / Shutterstock