Cross-Site Scripting (XSS) là gì và tại sao nó là một mối đe dọa bảo mật?

Các cuộc tấn công Cross-Site Scripting (XSS) đang phổ biến trên internet. Chúng có thể được sử dụng để mạo danh người dùng, lấy cắp thông tin cá nhân, phá hoại trang web và hơn thế nữa. Vậy chính xác thì một cuộc tấn công XSS là gì? Tại sao nó là một mối đe dọa an ninh? Và làm thế nào bạn có thể ngăn chặn các cuộc tấn công kịch bản trên nhiều trang web?

Mục Lục

Tấn công kịch bản chéo trang web là gì?

Cross-Site Scripting, thường được gọi là XSS, là một lỗ hổng bảo mật ứng dụng web cho phép kẻ tấn công đưa mã hoặc tập lệnh phía máy khách tùy ý vào các trang web.

Khi một người dùng không nghi ngờ tương tác với trang web bị nhiễm, mã được đưa vào sẽ được kích hoạt và nạn nhân bị tấn công có khả năng đánh cắp thông tin nhạy cảm hoặc thực hiện các giao dịch không mong muốn với chi phí là nạn nhân.

Tập lệnh độc hại có thể giả dạng người dùng, đánh cắp thông tin và cookie, thao túng nội dung trang web, phá hoại trang web và chuyển hướng nạn nhân đến các trang web độc hại.

Các cuộc tấn công XSS không phải là mới. Chúng bắt đầu xuất hiện lần đầu vào những năm 1990 và kể từ đó liên tục được Dự án Bảo mật Ứng dụng Web Mở (OWASP) liệt kê là một trong 10 rủi ro bảo mật web hàng đầu, với hơn 274.000 lần xuất hiện được báo cáo vào năm 2021.

Các cuộc tấn công XSS hoạt động như thế nào?

Một cuộc tấn công XSS xoay quanh việc trang web không có khả năng khử trùng dữ liệu đầu vào. Điều này có nghĩa là trang web không tách nội dung HTML khỏi đầu vào mà nó chấp nhận.

Tại sao điều này lại tồi tệ? Trình duyệt web của bạn không thể phân biệt được mã trang web gốc và mã được đưa vào. Vì vậy, nếu kẻ tấn công cung cấp các tập lệnh độc hại (JavaScript, VBScript, v.v.), nó sẽ được coi là đầu vào hợp lệ và trình duyệt sẽ hiển thị nó cùng với mã của chính trang web.

Các cuộc tấn công tập lệnh trên nhiều trang web được thực hiện theo nhiều cách, tất cả đều phụ thuộc vào nhiều yếu tố khác nhau như điểm cuối, cách tập lệnh được kích hoạt, liệu tải trọng chỉ được phản ánh ở phía máy khách hay có thể được lưu trữ trong máy chủ -cơ sở dữ liệu bên cạnh và hơn thế nữa.

Các kiểu tấn công tạo kịch bản trên nhiều trang web

Các cuộc tấn công tập lệnh chéo trang web (XSS) được phân loại thành ba loại chính, dựa trên cách tập lệnh được thực thi và cách thức tấn công được phân phối:

- XSS phản ánh.

- XSS được lưu trữ.

- XSS dựa trên DOM.

Vậy các cuộc tấn công XSS này có ý nghĩa gì?

Kịch bản chéo trang được phản ánh (XSS)

Phản ánh kịch bản chéo trang là một loại tấn công XSS trong đó mã được đưa vào sẽ được phản ánh khỏi máy chủ trong bất kỳ phản hồi nào bao gồm dữ liệu đầu vào như một phần của yêu cầu được gửi đến máy chủ web. Do xác thực đầu vào không đúng, trình duyệt thực thi tập lệnh và trả lại đầu ra của nó cho máy khách.

Nó là biến thể cơ bản nhất của tất cả các cuộc tấn công XSS và tương đối ít đe dọa đến một trang web hơn so với đối tác của nó, XSS được lưu trữ. Nhưng nó vẫn là một mối đe dọa và là một trong những mối đe dọa mà bạn nên thận trọng.

Các cuộc tấn công XSS được phản ánh thường được lan truyền qua email và các hình thức khác của chiến dịch lừa đảo hoặc kỹ thuật xã hội.

Kịch bản chéo trang được lưu trữ (XSS)

Tập lệnh trên nhiều trang được lưu trữ là một kiểu tấn công XSS trong đó mã độc hại có thể được nhúng hoặc lưu trữ trong cơ sở dữ liệu của máy chủ web. Đây là kiểu tấn công XSS nguy hiểm nhất vì nó có khả năng ảnh hưởng đến bảo mật của toàn bộ cơ sở người dùng của trang web. Người dùng truy cập trang web được nhúng với mã độc hại sẽ bị tấn công bởi tải trọng.

Ví dụ: nếu phần bình luận của một trang web phổ biến dễ bị tấn công bởi XSS được lưu trữ, kẻ tấn công có thể gieo mã độc vào phần bình luận của họ. Mỗi lần người xem xem nhận xét, trình duyệt của họ sẽ thực thi mã độc hại, gây nguy hiểm cho hệ thống và dữ liệu của họ.

Một danh mục phụ của XSS được lưu trữ là tấn công XSS mù. Trong biến thể này, kẻ tấn công đưa mã làm đầu vào, dữ liệu đầu vào được lưu trữ trong phần phụ trợ và sau đó được phản ánh cho nạn nhân từ một phần khác của ứng dụng web.

Ví dụ: nếu kẻ tấn công đưa mã độc vào biểu mẫu liên hệ hoặc phản hồi của trang web, mã được tiêm vào sẽ được thực thi khi quản trị viên của trang web kiểm tra dữ liệu đầu vào.

Kịch bản trang web chéo dựa trên DOM (XSS)

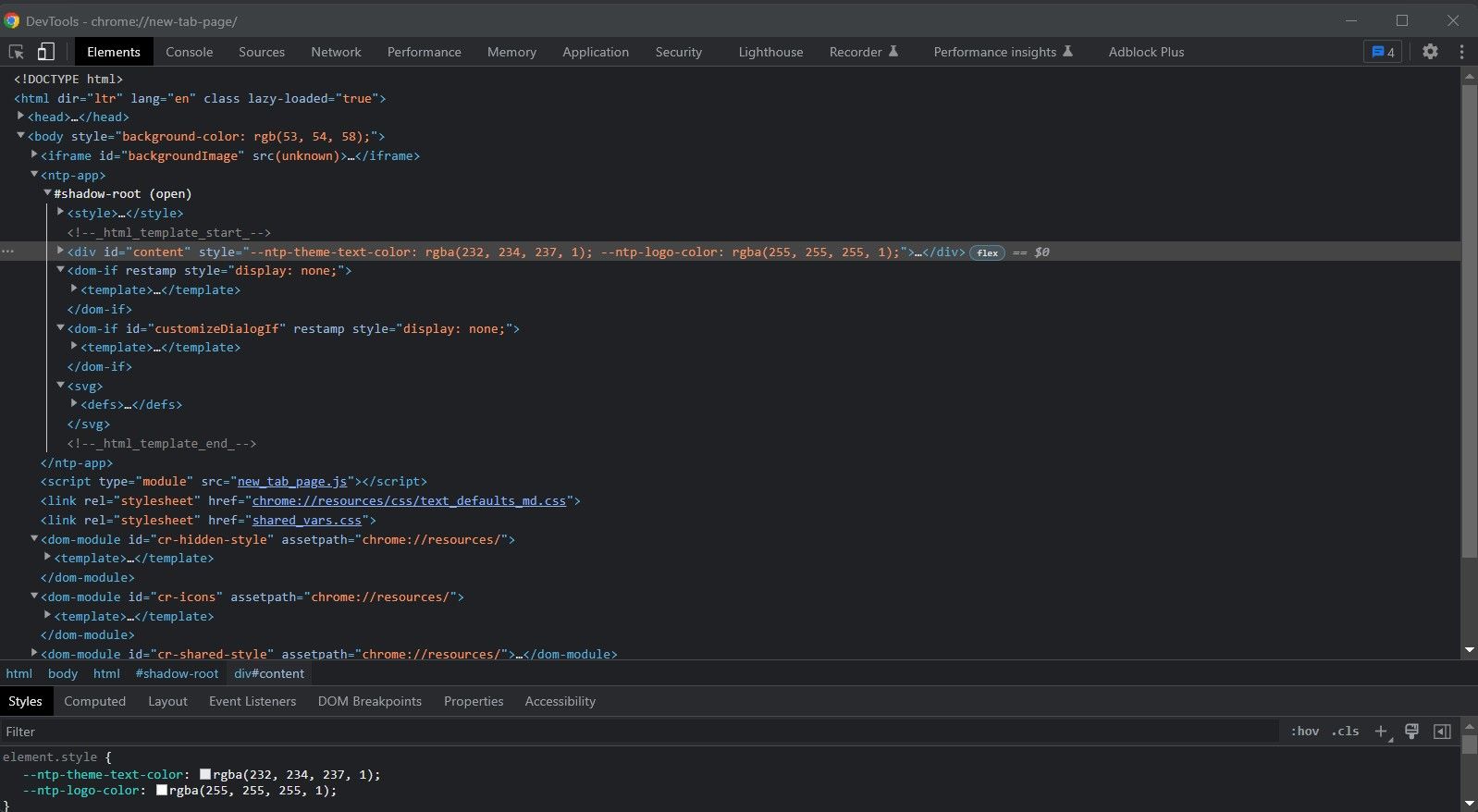

Một cuộc tấn công tập lệnh xuyên trang dựa trên Mô hình Đối tượng Tài liệu (DOM) là một cuộc tấn công phía máy khách, trong đó mã độc hại được ghi đầu tiên vào DOM của trình duyệt và sau đó được thực thi bởi trình duyệt. Điều này xảy ra do quá trình vệ sinh đầu vào của trang web không đúng cách.

Trong một ứng dụng web dễ bị tấn công, kẻ tấn công có thể sử dụng một tập lệnh để truy cập DOM và thao túng nội dung của nó. Giống như XSS được phản ánh, các cuộc tấn công XSS dựa trên DOM cũng được thực hiện thông qua kỹ thuật xã hội. Nạn nhân bị lừa nhấp vào một URL độc hại dẫn họ đến trang dễ bị tấn công nơi tập lệnh được trình duyệt thực thi.

Cách phát hiện và ngăn chặn lỗ hổng XSS trong trang web của bạn

Các lỗ hổng cross-site scripting (XSS) không dễ phát hiện và vá — một lý do quan trọng mà chúng vẫn còn phổ biến ngày nay như cách đây nhiều thập kỷ. Tuy nhiên, việc tuân theo các phương pháp phát triển vững chắc và ưu tiên bảo mật có thể cứu trang web của bạn khỏi các cuộc tấn công và vi phạm mạng tàn khốc, có thể khiến bạn mất hàng triệu USD.

Dưới đây là một số gợi ý về cách ngăn chặn các cuộc tấn công XSS với tư cách là nhà phát triển:

- Theo nguyên tắc cơ bản, không tin tưởng đầu vào của người dùng. Bất kỳ đầu vào của người dùng nào được hiển thị bằng HTML đều có nguy cơ bị tấn công XSS.

- Thực hiện các kỹ thuật thoát hoặc mã hóa thích hợp để thoát khỏi bất kỳ tập lệnh nào được đưa vào các trường đầu vào.

- Vệ sinh đầu vào của người dùng để loại bỏ bất kỳ tập lệnh nào được đưa vào.

- Đặt cờ HttpOnly đối với cookie để làm cho chúng không thể truy cập được thông qua tập lệnh phía máy khách.

- Thực thi chính sách bảo mật nội dung (CSP) để ngăn chặn việc đưa tập lệnh vào trang web từ các nguồn chưa được xác thực.

Là người dùng duyệt web, bạn chỉ có thể làm rất nhiều điều để bảo vệ mình khỏi một cuộc tấn công XSS đang rình rập ngoài việc cảnh giác với các liên kết bạn nhấp vào và các trang web bạn truy cập.

Các phương pháp bảo mật ứng dụng web tốt nhất

Là chủ doanh nghiệp trực tuyến, bạn phải luôn đề phòng các công nghệ phòng thủ để bảo vệ doanh nghiệp của mình khỏi các mối đe dọa và vá mọi sơ hở trong cấu trúc nội bộ. Là một doanh nghiệp mới nổi, nếu bạn không thể đầu tư vào việc nâng cấp tầm vóc bảo mật của tổ chức, thì việc áp dụng các phương pháp bảo mật tốt nhất sẽ bảo vệ bạn ở một mức độ nào đó.

.jpg)