Bluetooth có an toàn không? Hiểu các phương pháp tấn công và bảo mật Bluetooth

Bluetooth hiện là một công nghệ được sử dụng rộng rãi, nhờ nó được đưa vào các thiết bị như điện thoại thông minh và máy tính bảng. Và mặc dù chúng ta đã quen với việc sử dụng nó để kết nối các thiết bị với tai nghe, ô tô và các phần mềm khác của mình, nhưng Bluetooth vẫn có phần lớn các lỗ hổng bảo mật.

Vậy sử dụng Bluetooth có an toàn không? Làm thế nào để tin tặc có thể tấn công bằng Bluetooth?

Mục Lục

Bluetooth hoạt động như thế nào?

Năm 1989, công ty viễn thông Ericsson bắt đầu nghiên cứu một giải pháp thay thế không dây cho giao tiếp nối tiếp RS-232. Năm 1996, Nokia và các công ty tương tự bắt đầu tìm kiếm các giao thức khoảng cách ngắn như Bluetooth. Tất cả các tổ chức này đã thành lập Nhóm lợi ích đặc biệt Bluetooth (SIG).

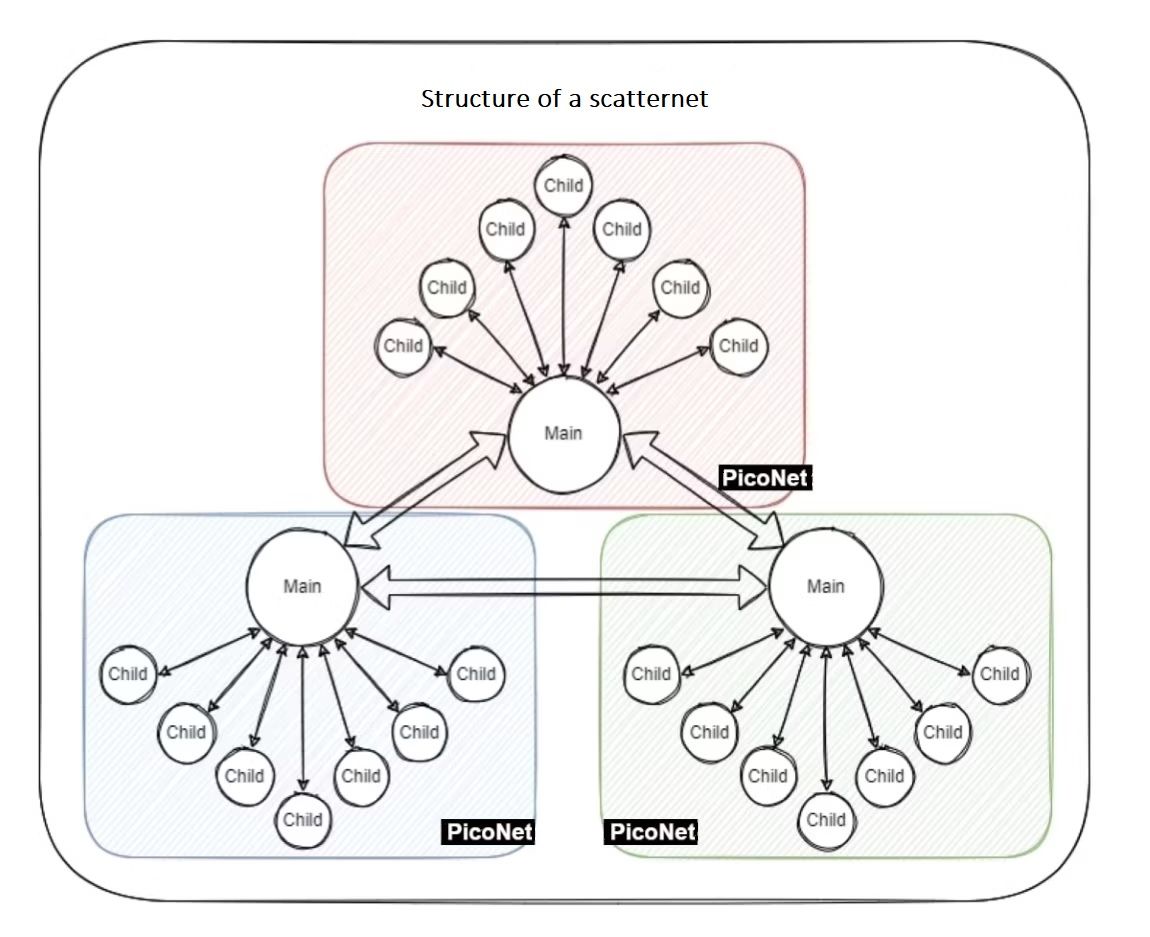

Nói chung, công nghệ Bluetooth bao gồm thiết bị mẹ và thiết bị con được kết nối với nó. Đó là một piconet. Thiết bị con cách thiết bị mẹ trong vòng 10 mét. Piconets hợp nhất và tạo ra scatternets. Thiết bị mẹ ở đây giao tiếp với các thiết bị con.

Tuy nhiên, không thể nói chuyện trực tiếp với các thiết bị con.

Cách thức hoạt động của bảo mật Bluetooth

Có ba mô hình bảo mật cơ bản trong giao thức Bluetooth:

- Chế độ không bảo mật: Không có ứng dụng bảo mật nào trong chế độ này. Các bước như xác thực, mã hóa và bảo mật thông tin liên lạc không khả dụng.

- Chế độ bảo mật mức dịch vụ: Trong chế độ này, bảo mật chỉ ở mức dịch vụ. Nói cách khác, ngay cả khi một ứng dụng sử dụng dịch vụ bảo mật tương đối an toàn khi giao tiếp, thì vẫn không có biện pháp bảo vệ bổ sung nào.

- Chế độ bảo mật cấp liên kết: Chế độ này hoạt động ở cấp độ kết nối, không giống như các chế độ khác. Mục đích ở đây là ngăn chặn truy cập trái phép và cố gắng bảo vệ toàn diện hệ thống.

Mỗi dịch vụ Bluetooth có một chế độ bảo mật dựa trên nó và cung cấp bảo mật với ba cấp độ. Một số dịch vụ có thể sử dụng ủy quyền và xác thực, trong khi những dịch vụ khác chỉ có thể sử dụng xác thực. Có hai mô hình bảo mật khác nhau cho các thiết bị sử dụng giao thức này.

Ngoài ra, các cấp độ bảo mật khác nhau được xác định cho cả thiết bị và dịch vụ trong kiến trúc bảo mật Bluetooth. Có hai cấp độ bảo mật cho các thiết bị:

- An toàn: Đây là những thiết bị mà trước đây bạn đã thiết lập bất kỳ kết nối liên tục nào. Họ có quyền truy cập không giới hạn vào tất cả các dịch vụ miễn là không có giới hạn nào ở lớp ứng dụng.

- Không an toàn: Các thiết bị bạn chưa có bất kỳ kết nối hoặc giao tiếp nào trước đây đều thuộc danh mục này. Ngoài ra, những thiết bị này đôi khi được mô tả là rủi ro và không an toàn vì những lý do khác, ngay cả khi bạn kết nối với chúng.

Có thể trao đổi nhiều tập tin trong ngày với công nghệ Bluetooth. Tuy nhiên, nếu bạn xem xét các dịch vụ và chế độ bảo mật ở trên, bạn sẽ nhận ra rằng bạn phải cấp rất nhiều quyền cho các thiết bị mà bạn cho phép trao đổi tệp.

Đó là một vấn đề bảo mật lớn đối với một thiết bị khác có quá nhiều đặc quyền hơn thiết bị của bạn chỉ vì nó đang gửi một vài tệp. Nhưng tất nhiên, có một số biện pháp phòng ngừa bạn có thể thực hiện.

Cách tăng cường bảo mật Bluetooth của bạn

Giữ cài đặt Bluetooth của bạn ở “không thể phát hiện” (truyền bị tắt) và chỉ chuyển sang chế độ “có thể phát hiện” khi bạn đang sử dụng. Để điện thoại thông minh hoặc bất kỳ thiết bị Bluetooth nào bạn sử dụng ở chế độ có thể phát hiện sẽ khiến thiết bị gặp sự cố Bluetooth. Khi bạn đi dạo, lái xe hoặc thậm chí đi dạo quanh văn phòng của mình, bất kỳ người dùng Bluetooth nào trong phạm vi gần đều có thể nhận tín hiệu của bạn và sử dụng tín hiệu đó để truy cập thiết bị của bạn.

Tránh lưu trữ thông tin quan trọng của bạn — chẳng hạn như số an sinh xã hội, thông tin nhận dạng, số sê-ri, mật khẩu và thông tin thẻ tín dụng — trên các thiết bị hỗ trợ Bluetooth của bạn. Nếu bạn vẫn làm điều này, ít nhất hãy đảm bảo rằng chúng được lưu trữ trên các dịch vụ hộp cát bằng cách sử dụng mật khẩu phức tạp và các lớp xác minh bổ sung như Xác thực hai yếu tố (2FA).

Nếu bạn định kết nối với một thiết bị qua Bluetooth, hãy thực hiện kết nối này ở một nơi an toàn. Điều này sẽ hạn chế số lượng những kẻ xâm nhập tiềm năng trong vùng lân cận của bạn.

Làm thế nào để tin tặc tấn công Bluetooth?

Có một lượng lớn các vectơ tấn công khi nói đến Bluetooth. Bằng cách khai thác các lỗ hổng trong Bluetooth, kẻ tấn công có được quyền truy cập trái phép vào thiết bị nạn nhân.

Khi kẻ tấn công có được quyền truy cập, chúng sử dụng leo thang đặc quyền, tức là sử dụng một khai thác nhỏ hơn để có quyền truy cập vào hệ thống rộng hơn và kiểm soát đòn bẩy. Do đó, có thể phá hủy bằng chứng, tấn công các thiết bị khác hoặc thậm chí chiếm toàn bộ thiết bị.

Các thiết bị Bluetooth thường được coi là an toàn khi ở khoảng cách xa. Tuy nhiên, điều này là sai lầm. Có thể tấn công từ khoảng cách 1500 mét bằng các ăng-ten có độ lợi cao, và thậm chí xa hơn, nhờ vào Bluetooth 5, phiên bản mới nhất của công nghệ và các cấu trúc mạng đang phát triển.

Phương pháp chung của những kẻ tấn công là tạo ra các kết quả không mong muốn bằng cách chuyển các tập tin sai sót. Khi một hệ thống nhận được một tệp không mong muốn và mức độ bảo mật được chỉ định không đủ, nó sẽ rơi vào trạng thái không ổn định hoặc hệ thống bị treo. Những kẻ tấn công lợi dụng những tình huống này có thể thực hiện rất nhiều cuộc tấn công vào các thiết bị dễ bị tấn công. Danh sách những gì có thể đạt được do kết quả của các cuộc tấn công này rất rộng và bao gồm:

- Gọi điện hoặc nhắn tin.

- Xem, sửa đổi hoặc cập nhật tệp.

- Gây nhiễu phương tiện có thể chứa nội dung nhạy cảm như ảnh, video hoặc âm thanh.

- Đánh cắp dữ liệu hoặc đánh cắp giá trị vật chất.

- Hiển thị một cái gì đó gây khó chịu trên thiết bị.

Nói tóm lại, những kẻ tấn công có thể có được quyền truy cập vào tất cả các hoạt động mà bạn có thể thực hiện ở cấp đặc quyền gốc. Tình trạng này thường xảy ra do Bluetooth và các chip tương tự được kết nối trực tiếp với chip chính và không có giới hạn về quyền hạn đối với chip chính. Ít nhất bằng cách giới hạn các quyền, bạn có thể hạn chế các đặc quyền root trong một cuộc tấn công.

Lỗ hổng Blueborne là gì?

Lỗ hổng có tên Blueborne, được công bố vào tháng 9 năm 2017, một lần nữa tiết lộ công nghệ Bluetooth có thể đáng sợ như thế nào. Nhờ cuộc tấn công này, có thể chạy mã từ xa trên nhiều thiết bị (mặc dù truy cập từ xa có thể được đảm bảo an toàn hơn).

Blueborne có sự khác biệt đáng kể so với các cuộc tấn công khác. Các vectơ nói trên yêu cầu sự cho phép của người dùng. Nói cách khác, người dùng cuối đang phê duyệt những thứ như yêu cầu chuyển tệp, yêu cầu kết nối và yêu cầu tin cậy thiết bị. Tuy nhiên, trong Blueborne, người dùng không cần phải cấp bất kỳ quyền nào. Có thể sử dụng nó từ xa.

Logic của các lỗ hổng có thể khai thác từ xa

Một trong những điểm quan trọng nhất về các lỗ hổng cho phép tấn công từ xa là chúng không cần bất kỳ sự chấp thuận nào của người dùng. Có ba quy tắc cơ bản chính cho điều này:

- Nó không cần bất kỳ sự tương tác nào của con người để khai thác.

- Nó không nên đưa ra các giả định phức tạp về trạng thái hoạt động của hệ thống.

- Sau khi khai thác, nó nên để hệ thống ở trạng thái ổn định.

Nói cách khác, một hacker có thể thực hiện các cuộc tấn công bằng cách sử dụng lỗ hổng bảo mật mà nạn nhân không hề hay biết. Ví dụ tốt nhất về điều này chắc chắn sẽ là cuộc tấn công của Blueborne. Sử dụng công nghệ Bluetooth, kẻ tấn công có thể tiếp cận thiết bị của một cá nhân hoặc thậm chí nhiều người và thao túng chúng.

Đừng đánh giá thấp các cuộc tấn công Bluetooth

Không để kết nối Bluetooth của bạn đang mở và không bao giờ chấp nhận các kết nối Bluetooth mà bạn không tin tưởng. Luôn cập nhật phần mềm của bạn và xóa các thiết bị Bluetooth không sử dụng khỏi danh sách các thiết bị đáng tin cậy. Các phương pháp này sẽ bảo vệ bạn khỏi hầu hết các cuộc tấn công qua Bluetooth.

Tất nhiên, bảo mật hoàn hảo không tồn tại và các vectơ tấn công sẽ tiếp tục phát triển như công nghệ.