Mã hóa Bluetooth là gì và nó hoạt động như thế nào?

Nhiều thiết bị điện tử của chúng tôi đã chuyển sang công nghệ không dây để kết nối trong suốt nhiều năm. Thay vì những sợi dây dài rối rắm trên chuột, bàn phím, tai nghe và loa, chúng ta có các thiết bị không dây dễ sử dụng và tiện lợi cho phép chúng ta tận hưởng công nghệ tốt hơn.

Vì nhiều thiết bị không dây này dựa trên công nghệ Bluetooth, nên Bluetooth SIG (cơ quan quản lý công nghệ Bluetooth) đã bổ sung nhiều giao thức bảo mật trong khi vẫn duy trì sự tiện lợi và độ tin cậy.

Điều làm nên khả năng bảo mật của Bluetooth là các thuật toán và phương pháp mã hóa thông minh của nó. Hãy tiếp tục đọc nếu bạn quan tâm đến cách bảo mật Bluetooth được thiết kế và sử dụng mã hóa.

Mục Lục

Các phiên bản Bluetooth mới nhất và Quyền riêng tư về năng lượng thấp

Bảo mật Bluetooth nhằm cung cấp các giao thức tiêu chuẩn cho các thiết bị hỗ trợ Bluetooth liên quan đến xác thực, tính toàn vẹn, tính bảo mật và quyền riêng tư, tất cả đều sử dụng mã hóa. Nó đã được sử dụng từ năm 1998 và đã có nhiều lần lặp lại.

Vào năm 2010, với nhu cầu ngày càng tăng về công nghệ không dây tầm ngắn tốt hơn, Bluetooth SIG đã phát triển một phiên bản Bluetooth mới hơn — Bluetooth 4.0. Sự khác biệt đáng kể nhất giữa các thế hệ Bluetooth cũ và Bluetooth 4.0 là việc bổ sung BLE (Bluetooth Low Energy).

Xin lưu ý rằng “Năng lượng thấp” trong BLE không có nghĩa là nó nhất thiết phải sử dụng ít năng lượng hơn; nó chỉ có nghĩa là nó hoạt động tốt với các thiết bị năng lượng thấp như tai nghe không dây, có dung lượng pin tối thiểu.

Vì hầu hết các thiết bị chạy trên Bluetooth 4.0 trở lên, chúng tôi sẽ thảo luận cụ thể về ngăn xếp thiết kế của các phiên bản mới hơn này. Hơn nữa, phiên bản này đã giải quyết được nhiều vấn đề bảo mật của các thế hệ Bluetooth trước.

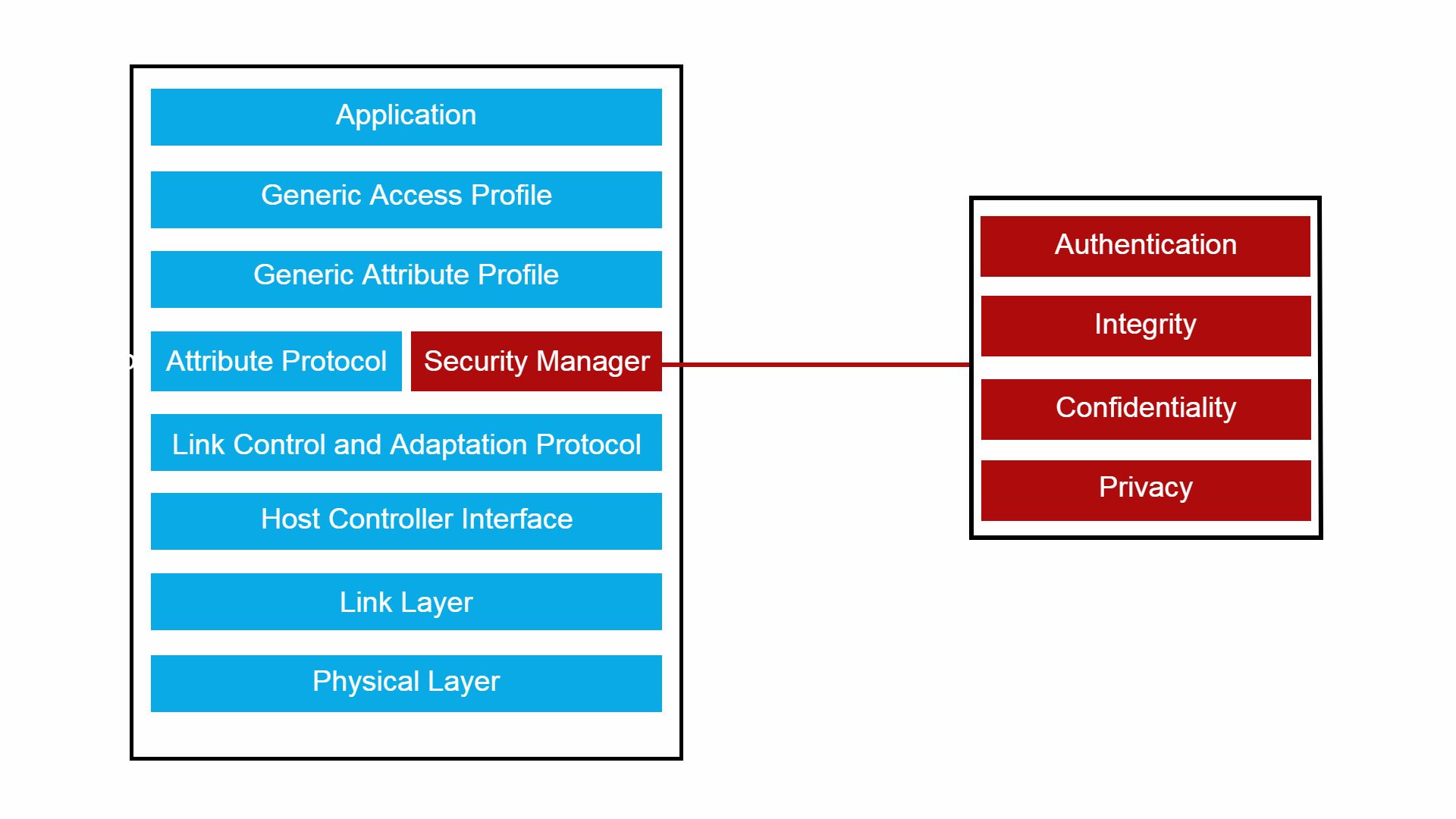

Các phiên bản hiện tại của Bluetooth hiện đang sử dụng ngăn xếp BLE được hiển thị bên dưới:

Chúng tôi quan tâm đến một phần của lớp thứ tư của ngăn xếp được gọi là Trình quản lý bảo mật, xử lý mọi thứ liên quan đến xác thực, bảo mật, bí mật và quyền riêng tư. Trình quản lý bảo mật triển khai các giao thức của nó thông qua việc ghép nối và liên kết các thiết bị.

Phương pháp ghép nối BLE

Ghép nối là một phần không thể thiếu trong Trình quản lý bảo mật của Bluetooth. Nó xác thực thiết bị bạn đang kết nối nếu đó là thiết bị dự định và sau đó tạo khóa mã hóa cho cả hai thiết bị để sử dụng trong suốt phiên.

Thiết bị của bạn có thể sử dụng một số phương pháp xác thực để đảm bảo bạn được kết nối với thiết bị dự định. Các phương pháp này sẽ bao gồm những điều sau:

- Chỉ hoạt động: Phương pháp chuyển khóa mã hóa nhanh nhất nhưng kém an toàn hơn cho cả hai thiết bị

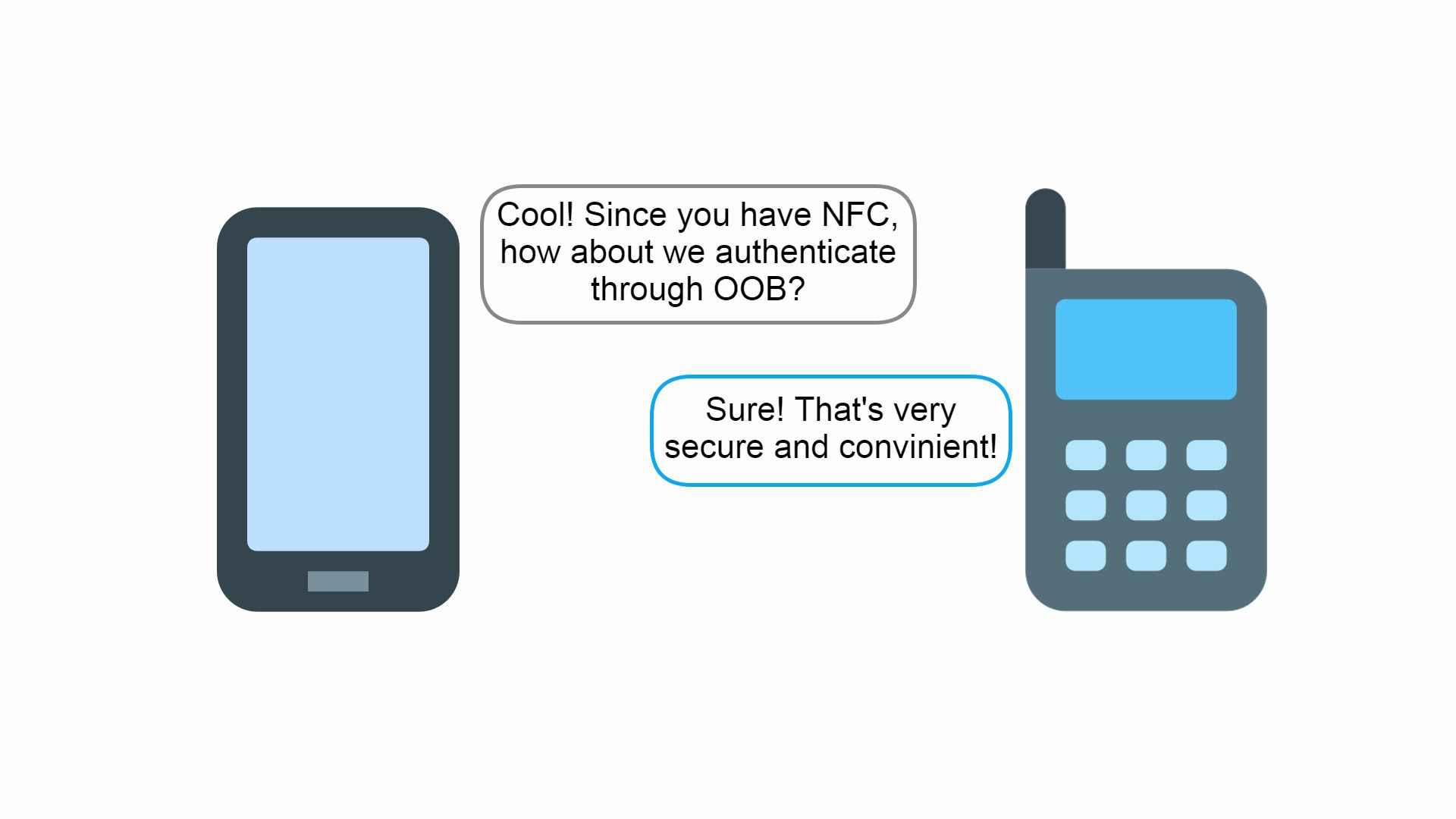

- OOB (Ngoài băng): Sử dụng các phương pháp xác thực khác (ngoài Bluetooth) để gửi khóa mã hóa. Một ví dụ sẽ bao gồm kết nối qua NFC hoặc sử dụng máy ảnh của thiết bị để quét mã QR trên màn hình của thiết bị khác

- Mật khẩu: Người dùng tự xác thực bằng cách cung cấp mã xác nhận chính xác khi được nhắc

- So sánh số: Hoạt động giống như Passkey, nhưng các thiết bị tự động gửi passkey. Người dùng chỉ cần xác nhận xem cả hai thiết bị có cùng mã khóa hay không

Các thuật toán khóa mã hóa BLE

Bây giờ thiết bị của bạn đã xác thực danh tính của thiết bị kết nối. Sau đó, họ sẽ gửi các khóa mã hóa mà thiết bị của bạn sẽ sử dụng để mã hóa và giải mã dữ liệu trong suốt phiên.

Trình quản lý bảo mật của Bluetooth có các giai đoạn khác nhau, trong đó nó sử dụng các thuật toán khóa mã hóa khác nhau để hoạt động chính xác. Các thuật toán khóa mã hóa phổ biến nhất được sử dụng bởi phiên bản Bluetooth mới nhất (4.0 trở lên) sẽ như sau:

- Mật mã khóa đối xứng: loại mã hóa này sử dụng một khóa duy nhất để giải mã hàm băm hoặc mật mã

- Mật mã khóa không đối xứng: kiểu mã hóa này sử dụng những gì được gọi là khóa công khai và khóa riêng tư. Khóa công khai được sử dụng để mã hóa dữ liệu, trong khi khóa riêng tư giải mã dữ liệu đã mã hóa

- Mật mã đường cong elip (ECC): sử dụng phương trình đường cong elip để tạo các khóa ngắn hơn nhiều so với các khóa đối xứng hoặc bất đối xứng nhưng không kém phần an toàn

- Tiêu chuẩn mã hóa nâng cao (AES): là một mật mã khối đối xứng có kích thước 128 bit

Quy trình Ghép nối và Liên kết của Người quản lý Bảo mật

Lớp quản lý bảo mật được thiết kế để xử lý tất cả mọi thứ bảo mật trong Bluetooth thông qua những gì được gọi là quá trình ghép nối và liên kết. Sẽ luôn có thiết bị chính và thiết bị phụ trong kết nối Bluetooth.

Thiết bị chính là thiết bị quét để phát sóng các thiết bị hỗ trợ Bluetooth. Ngược lại, nô lệ là một thiết bị phát đi vị trí của nó cho cả thế giới biết.

Ví dụ về mối quan hệ chủ nhân và nô lệ sẽ là điện thoại của bạn và tai nghe không dây. Điện thoại của bạn là thiết bị chính vì nó quét tìm các thiết bị Bluetooth, trong khi tai nghe không dây của bạn là thiết bị phụ vì nó là thiết bị phát tín hiệu để điện thoại của bạn tìm thấy.

Quá trình ghép nối bao gồm hai trong ba giai đoạn đầu tiên của giai đoạn bảo mật của Trình quản lý bảo mật. Quá trình ghép nối bao gồm kết nối ban đầu của các thiết bị đang cố gắng kết nối.

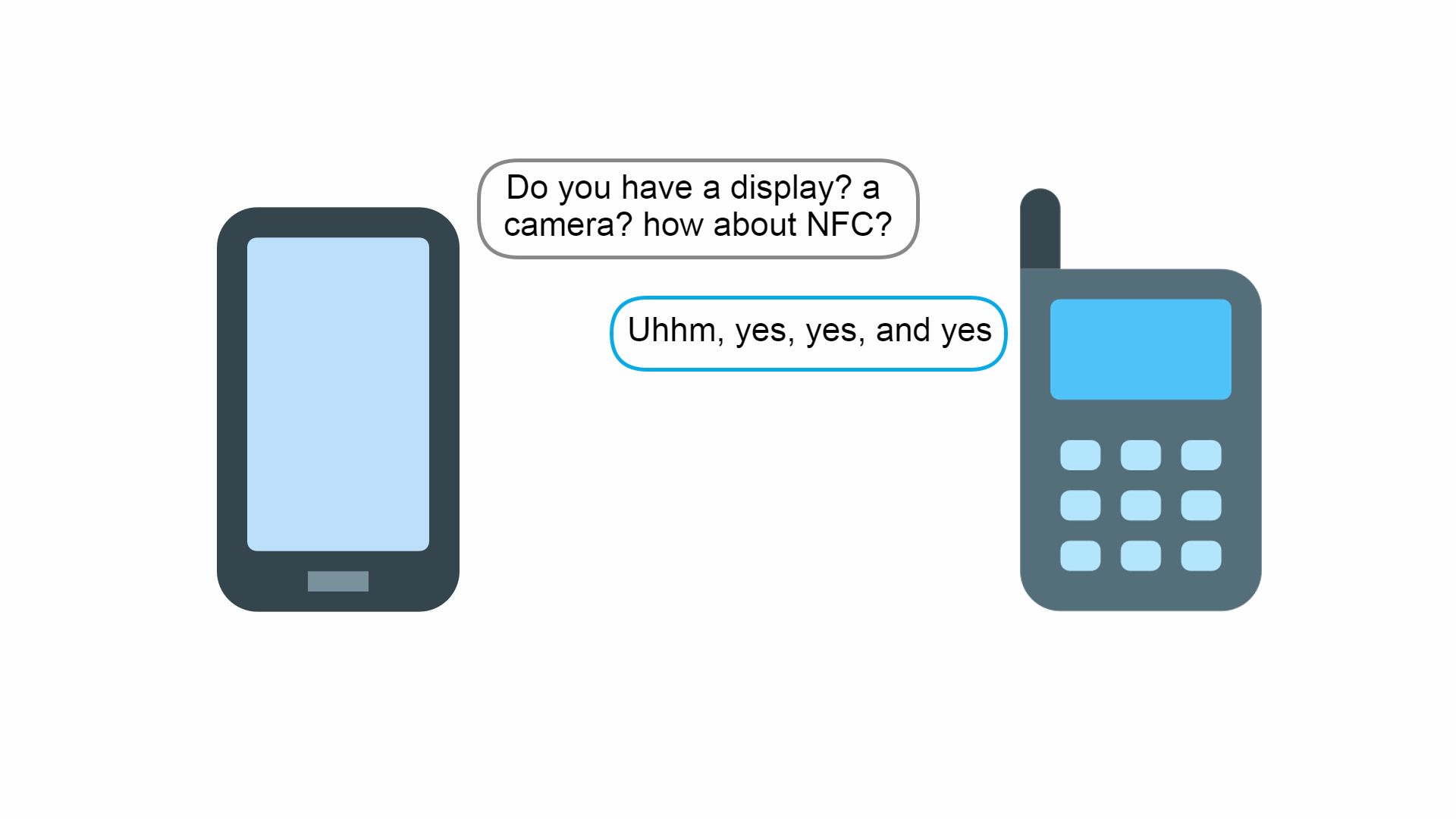

- Đối với quá trình ghép nối ban đầu, cả thiết bị chính và thiết bị phụ sẽ chia sẻ danh sách các khả năng của từng tính năng thiết bị và phiên bản Bluetooth mà chúng đang chạy. Những khả năng này sẽ bao gồm việc thiết bị có màn hình, bàn phím, máy ảnh và NFC hay không.

- Sau khi cho nhau biết khả năng của mình, thiết bị phụ và thiết bị chủ sẽ quyết định sử dụng giao thức bảo mật và thuật toán mã hóa nào.

- Mã hóa được chia sẻ để ghép nối ban đầu của cả hai thiết bị được gọi là STK (Khóa ngắn hạn). Như tên cho thấy, một STK sẽ là khóa mã hóa mà cả thiết bị chính và thiết bị phụ sẽ sử dụng cho đến khi phiên kết thúc.

- Khi cả hai thiết bị đã ghép nối thành công, chúng sử dụng STK để mã hóa mọi gói dữ liệu mà chúng sẽ chia sẻ. Và với dữ liệu được mã hóa, bất kỳ ai cố gắng theo dõi phiên của bạn sẽ không có STK để giải mã dữ liệu.

- Vấn đề với STK là nó chỉ thích hợp cho một phiên. Cả hai thiết bị sẽ phải tiếp tục ghép nối để tạo STK mới cho mỗi phiên. Vì lý do này, một giai đoạn tùy chọn bổ sung được gọi là liên kết đã được phát triển.

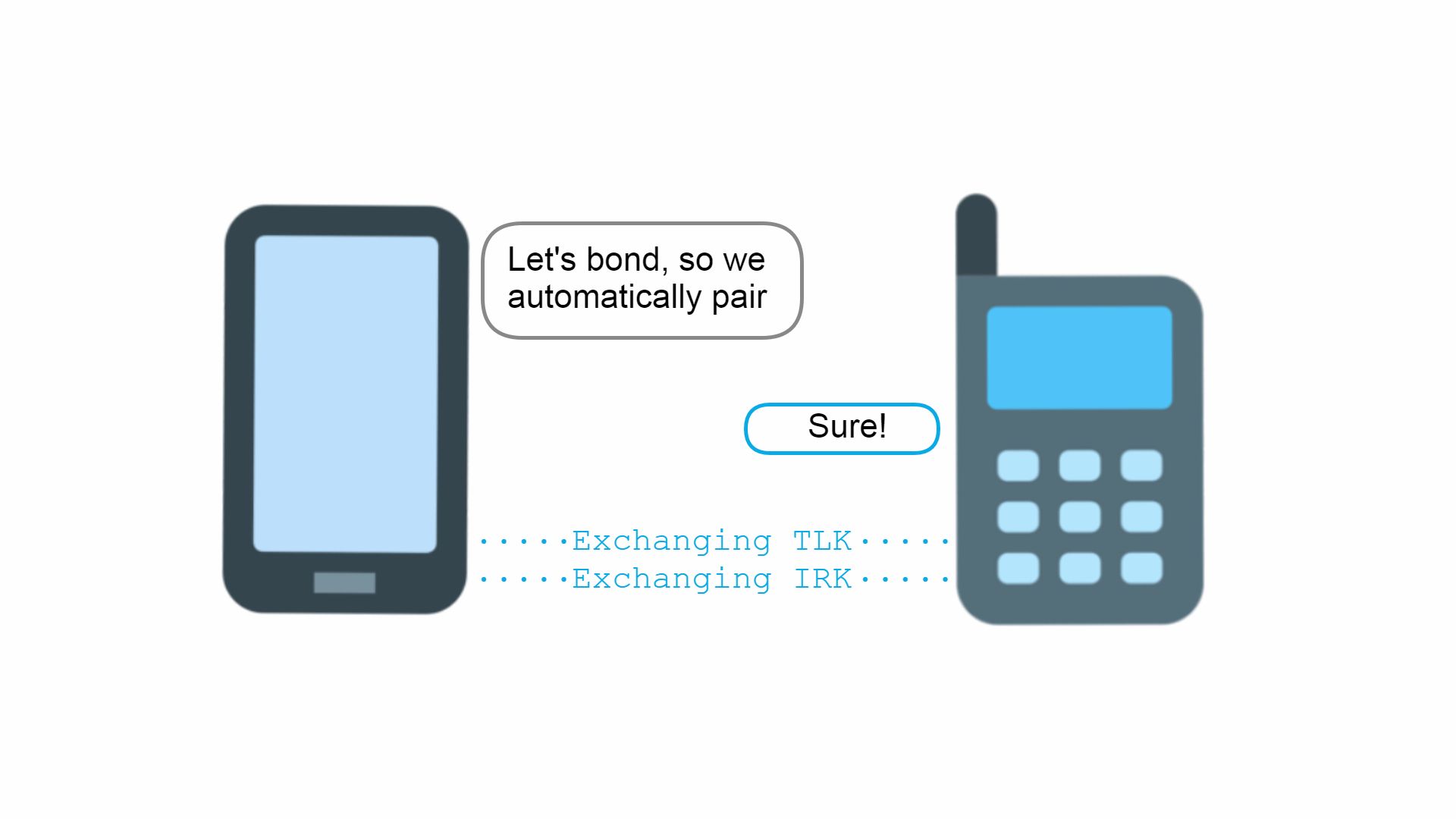

- Giai đoạn liên kết là giai đoạn thứ ba của Trình quản lý bảo mật của Bluetooth. Đây là lời nhắc tùy chọn mà bạn nhận được trên thiết bị của mình hỏi bạn có tin cậy thiết bị được ghép nối hay không và có muốn kết nối với thiết bị đó bất cứ khi nào thấy thiết bị đang phát sóng hay không.

- Vì cả hai thiết bị đều đã được ghép nối (có kết nối bảo mật thông qua STK), quá trình liên kết sẽ không yêu cầu kiểm tra bảo mật thêm. Giai đoạn này sẽ làm gì là tạo LTK (Khóa dài hạn) và IRK (Khóa phân giải danh tính). Sau đó, cả hai thiết bị sẽ sử dụng các phím này để giải mã dữ liệu và tự động nhận dạng thiết bị của bạn bất cứ khi nào Bluetooth được bật.

- LTK là một khóa mã hóa tương tự như STK trong đó các thiết bị sử dụng nó để mã hóa và giải mã dữ liệu. Sự khác biệt là LTK được tạo thông qua ECC thay vì AES-120 và được sử dụng lâu dài.

Để hiểu IRK, chúng ta hãy nói ngắn gọn về địa chỉ MAC Bluetooth. Tất cả các thiết bị hỗ trợ Bluetooth đều được trang bị NIC (Bộ điều khiển giao diện mạng). Mỗi NIC đi kèm với một địa chỉ MAC duy nhất (Điều khiển truy cập phương tiện). Bạn không thể thay đổi các địa chỉ MAC này vì các địa chỉ đã cho được mã hóa cứng vào phần cứng vật lý của NIC.

Mặc dù bạn có thể giả mạo địa chỉ MAC thông qua phần mềm, nhưng đây không phải là một lựa chọn khả thi khi bạn muốn thiết bị của mình được các thiết bị ngoại quan xác định. Với suy nghĩ này, Bluetooth SIG đã thêm một hệ thống IRK cho phép thiết bị của bạn được các thiết bị ngoại quan nhận dạng và không thể nhận dạng đối với các thiết bị Bluetooth không xác định.

Đào sâu

Bluetooth là một tổ hợp công nghệ phức tạp cung cấp nhiều khả năng tương thích thiết bị, sự tiện lợi và độ tin cậy. Bản chất của Bluetooth làm cho bảo mật Bluetooth trở thành một chủ đề hơi phức tạp.

Các điểm nêu trên được đơn giản hóa và nhằm cung cấp ý tưởng chung về cách hoạt động của mã hóa và bảo mật Bluetooth. Hy vọng rằng đây sẽ là một cánh cổng để những người quan tâm đến bảo mật có thể tìm hiểu sâu hơn về chủ đề này và tìm hiểu thêm về hoạt động bên trong của Bluetooth. Đối với những người quan tâm, chào mừng bạn đến với lỗ thỏ!

Đọc tiếp

Giới thiệu về tác giả

.png?fit=crop&w=100&h=100)