Tại sao bạn nên cẩn thận với những gì bạn chia sẻ trên mạng xã hội

Mọi người thường đăng ảnh và video từ cuộc sống hàng ngày của họ lên hồ sơ mạng xã hội của họ, nhưng nội dung do người dùng tạo như vậy có thể gây ra các vấn đề bảo mật lớn. Phương tiện truyền thông xã hội là tuyệt vời để thu thập thông tin về mọi người. Đây là cách tin tặc thu thập và khai thác chính xác thông tin này.

Mục Lục

Thu thập thông tin tình báo là bước đầu tiên để hack

Điều đầu tiên tin tặc làm trước khi tấn công một hệ thống là thu thập thông tin. Đôi khi quá trình này có thể mất vài phút, vài giờ, vài tháng hoặc vài năm. Khoảng thời gian này thay đổi tùy theo khả năng của hệ thống mục tiêu, số lượng nhân viên, quy mô của cuộc tấn công và các biện pháp phòng thủ. Mục đích ở đây là xác định tất cả các điểm yếu của hệ thống mục tiêu và tạo ra một chiến lược tấn công.

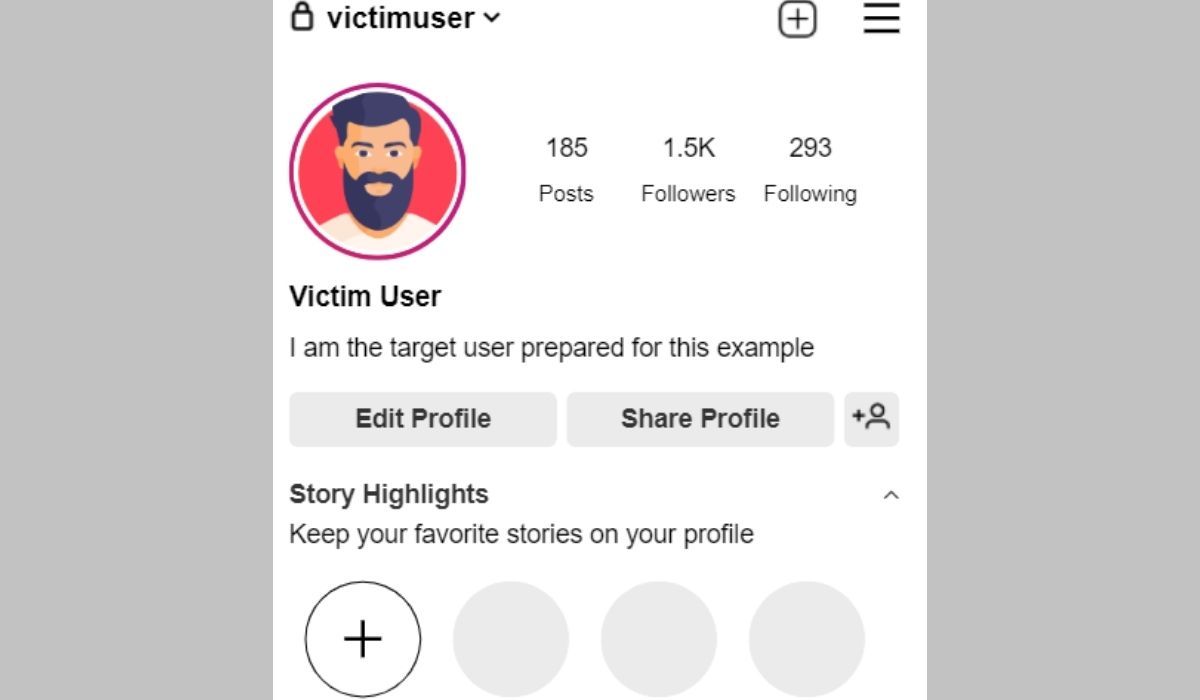

Ví dụ: hãy tưởng tượng một người có tên người dùng Instagram là nạn nhân có một email công ty với phần mở rộng ví dụ.com, và họ đã mua vé máy bay để đi công tác nước ngoài. Hóa ra, người dùng nạn nhân rất hào hứng với điều này và quyết định tải một bức ảnh lên để chia sẻ sự phấn khích với những người theo dõi và bạn bè trên Instagram. Trong bức ảnh mà nạn nhân đã tải lên này, có thể thấy một phần nào đó của vé máy bay. Ờ ồ. Đây là thông tin rất hữu ích cho một hacker.

Mặc dù toàn bộ vé máy bay không được nhìn thấy trong bức ảnh mà nạn nhân chia sẻ nhưng do vé của mỗi hãng là khác nhau nên hacker có thể hiểu được vé này của hãng nào. Sau đó, hacker sẽ đọc phần mô tả dưới bức ảnh. Nếu nạn nhân chia sẻ ngày giờ chuyến bay, công việc của hacker sẽ dễ dàng hơn. Nhưng ngay cả khi thông tin này không được công khai, tin tặc vẫn có thể giả làm khách hàng, truy cập trang web chính thức của công ty máy bay và kiểm tra kế hoạch chuyến bay. Điều này có nghĩa là tin tặc có thể dự đoán ngày và giờ chuyến bay của nạn nhân.

Tại thời điểm này, hacker bắt đầu nghĩ về các vectơ tấn công trong khi nạn nhân tiếp tục nghĩ rằng anh ta đang đăng một bài vô tội.

Sử dụng sức mạnh của Google, tin tặc bắt đầu tìm kiếm vé của hãng bay học được từ người dùng nạn nhân. Sau đó, bước đầu tiên mà tin tặc sẽ thực hiện là dork Google.

Với Google dorking, bạn có thể tìm kiếm các phần mở rộng tệp cụ thể trên một trang web nhất định. Trong trường hợp này, tin tặc tìm kiếm các tệp PDF của công ty chuyến bay của nạn nhân. Tin tặc tải xuống tệp PDF này và thao túng nó để phục vụ nhu cầu của chúng.

Một số tin tặc đánh lừa và lừa đảo người dùng mục tiêu thông qua một quy trình được gọi là kỹ thuật xã hội. Ở giai đoạn này, tin tặc sẽ tạo một địa chỉ email thực và nội dung đi kèm. Sau đó, họ có thể đính kèm tệp PDF đã sửa đổi có chứa phần mềm độc hại. Nếu nạn nhân mở email này, tin tặc đã đạt được mục đích của họ.

Tất nhiên, nếu tin tặc biết ngày giờ chuyến bay của người dùng nạn nhân, thì email giả mạo sẽ thực tế hơn nhiều, nhưng hầu hết thời gian, điều này thậm chí có thể không cần thiết. Nếu có một hệ thống thành viên trên trang web của công ty chuyến bay, tin tặc có thể trở thành thành viên và nhận email từ công ty chuyến bay. Điều này sẽ giúp tin tặc tìm hiểu bố cục và kiểu HTML email được sử dụng bởi công ty chuyến bay.

Sau khi chuẩn bị xong email giả mạo, lúc này hacker sẽ cần lấy địa chỉ email có miền thuộc hãng bay, tuy nhiên điều này hầu như không thể thực hiện được. Đó là lý do tại sao tin tặc chuẩn bị một địa chỉ email công ty chuyến bay giả mạo. Họ có thể đặt một địa chỉ email khác trước tài khoản email thông thường để che giấu địa chỉ đó và trừ khi người dùng mục tiêu nhấp vào địa chỉ này, họ sẽ không thấy địa chỉ email thực đằng sau nó. Đó là một mẹo dễ dàng để rơi cho.

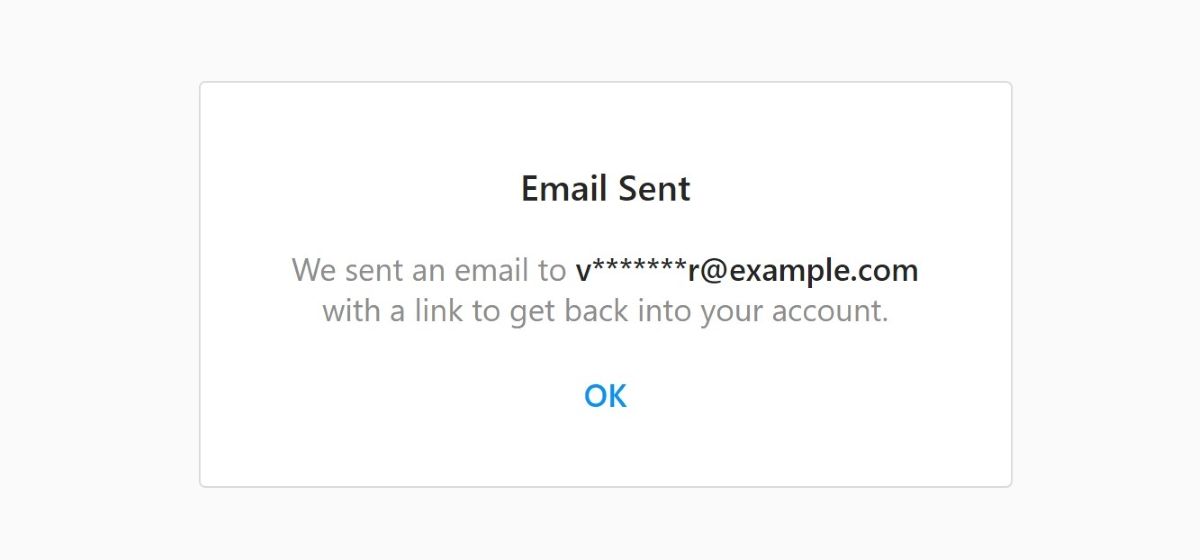

Sau khi hacker đã chuẩn bị địa chỉ email giả, chỉ còn một bước duy nhất: tìm ra địa chỉ email của nạn nhân. Tin tặc có thể chuyển sang tùy chọn quên mật khẩu cho việc này.

Sau tùy chọn quên mật khẩu, tin tặc có thể khám phá tên miền email của người dùng được nhắm mục tiêu. Trong ví dụ này, nạn nhân có một tên miền example.com và dường như có một địa chỉ email như v******r@example.com. Tất nhiên, hacker có thể hiểu ngay rằng phần được đánh dấu bằng * là tên người dùng của người dùng nạn nhân. Nếu không đơn giản như vậy, tin tặc có thể đã tìm kiếm bằng Google dorking để xem liệu có địa chỉ email nào khác có tên miền example.com hay không. Tuy nhiên, bây giờ tin tặc đã có email của nạn nhân.

Mọi thứ nhìn từ góc nhìn của nạn nhân như thế nào

Một email khẩn cấp đến với nạn nhân và email này quá thuyết phục khiến nạn nhân rơi vào cái bẫy này. Rốt cuộc, email này chứa vé máy bay, thông tin chuyến bay và các chính sách chuyến bay quan trọng. Ngoài ra, địa chỉ email trông giống như địa chỉ email của công ty chuyến bay. Mọi thứ có vẻ hợp pháp.

Hơn nữa, vì nạn nhân sẽ thực hiện chuyến bay này cho một chuyến công tác nên họ rất coi trọng email này. Ở dưới cùng của email, có một liên kết như “các tài liệu bạn cần điền để hoàn thành thủ tục chuyến bay của mình”. Ngay sau khi người dùng nạn nhân nhấp vào liên kết này, tin tặc sẽ nhận được những gì họ đang theo đuổi.

Câu chuyện này cho chúng ta biết điều gì?

Hầu hết chúng ta không khác gì nạn nhân, và điều quan trọng là phải nhận thức được điều này. Người dùng nạn nhân đã mắc lỗi trong tình huống ví dụ này là chia sẻ công khai thông tin vé, đó là thông tin cá nhân và riêng tư. Và đây là điều: đây là một câu chuyện có thật. Vì vậy, hãy suy nghĩ kỹ trước khi chia sẻ thông tin liên quan đến công việc kinh doanh hoặc cuộc sống cá nhân của bạn.