Bẻ khóa phần mềm là gì và rủi ro khi sử dụng phần mềm bẻ khóa là gì?

Vô số người trên toàn thế giới sử dụng phần mềm bị bẻ khóa để truy cập các chương trình mà họ sẽ mua. Tác động của hành vi bất hợp pháp này có thể sâu rộng và gây hậu quả nghiêm trọng cho cả nhà phát triển phần mềm và người dùng phần mềm bị bẻ khóa. Nhưng chính xác thì việc bẻ khóa phần mềm là gì và nó có hại gì?

Mục Lục

Bẻ khóa phần mềm là gì?

Mọi người sử dụng phần mềm bẻ khóa để phá vỡ các biện pháp được đưa ra để ngăn chặn việc sao chép phần mềm và phân phối trái phép. Hành động này có thể liên quan đến việc sửa đổi hoặc thêm mã phần mềm để bỏ qua các hạn chế cấp phép, khóa mã hóa và các cơ chế bảo vệ bản quyền khác.

Mục đích duy nhất của những kẻ bẻ khóa là cung cấp phần mềm miễn phí cho mục đích sử dụng cá nhân của họ hoặc sao chép và phân phối trái phép. Họ cũng cố gắng giành quyền truy cập vào phiên bản cao cấp của phần mềm mà không phải trả bất kỳ khoản tiền nào cho người tạo ra nó.

Lịch sử bẻ khóa phần mềm

Vào những năm 1950, không có bản quyền vì phần mềm không được công nhận là tài sản trí tuệ. Sau một thập kỷ, Hoa Kỳ bắt đầu cấp bằng sáng chế cho các nhà phát triển phần mềm và việc cấp phép bản quyền được đặt lên hàng đầu. Phần mềm đã trở thành vàng mới, và việc ra mắt máy tính cá nhân vào những năm 1970 đã làm trầm trọng thêm tình trạng này. Đến năm 1977, văn phòng bản quyền Hoa Kỳ đã đăng ký hơn 1.200 chương trình máy tính. Các công ty phần mềm bắt đầu đưa DRM (quản lý quyền kỹ thuật số) và khóa cấp phép vào sản phẩm của họ dưới dạng hạn chế.

Những người bẻ khóa đầu tiên được gọi là “chuyên viên máy tính”. Không sẵn sàng trả tiền cho phần mềm mà họ từng nhận được miễn phí, họ bắt đầu nghĩ ra các cách để vượt qua các hạn chế và khóa cấp phép. Việc trở thành người đầu tiên phát hành phiên bản “bẻ khóa” của một phần mềm phổ biến đã trở thành huy hiệu vinh dự của các nhóm bẻ khóa và tin tặc.

Đầu những năm 2000 đã mang đến sự bùng nổ trong sản xuất phần mềm và với sự ra đời của mạng truyền tệp P2P (ngang hàng), việc phân phối phần mềm bị bẻ khóa đã đạt đến đỉnh cao đáng kinh ngạc so với thế kỷ trước. Điều này dẫn đến cuộc chạy đua giữa những kẻ bẻ khóa và ngành công nghiệp phần mềm, một nhóm tìm kiếm những cách mới để ngăn chặn hành vi vi phạm bản quyền của họ trong khi nhóm kia phát minh ra những cách mới để vượt qua những hạn chế này.

Các loại phần mềm bẻ khóa

Những kẻ bẻ khóa sử dụng nhiều phương pháp khác nhau để vượt qua các khóa cấp phép và các biện pháp bảo vệ phần mềm.

1. Bẻ khóa Keygen

Bẻ khóa keygen liên quan đến việc sử dụng chương trình tạo khóa để tạo khóa cấp phép hợp lệ cho phần mềm. Loại chương trình này, thường được gọi là “keygen”, phân tích thuật toán mà phần mềm cơ bản sử dụng để tạo các khóa cấp phép hợp pháp cho những người mua giấy phép phần mềm.

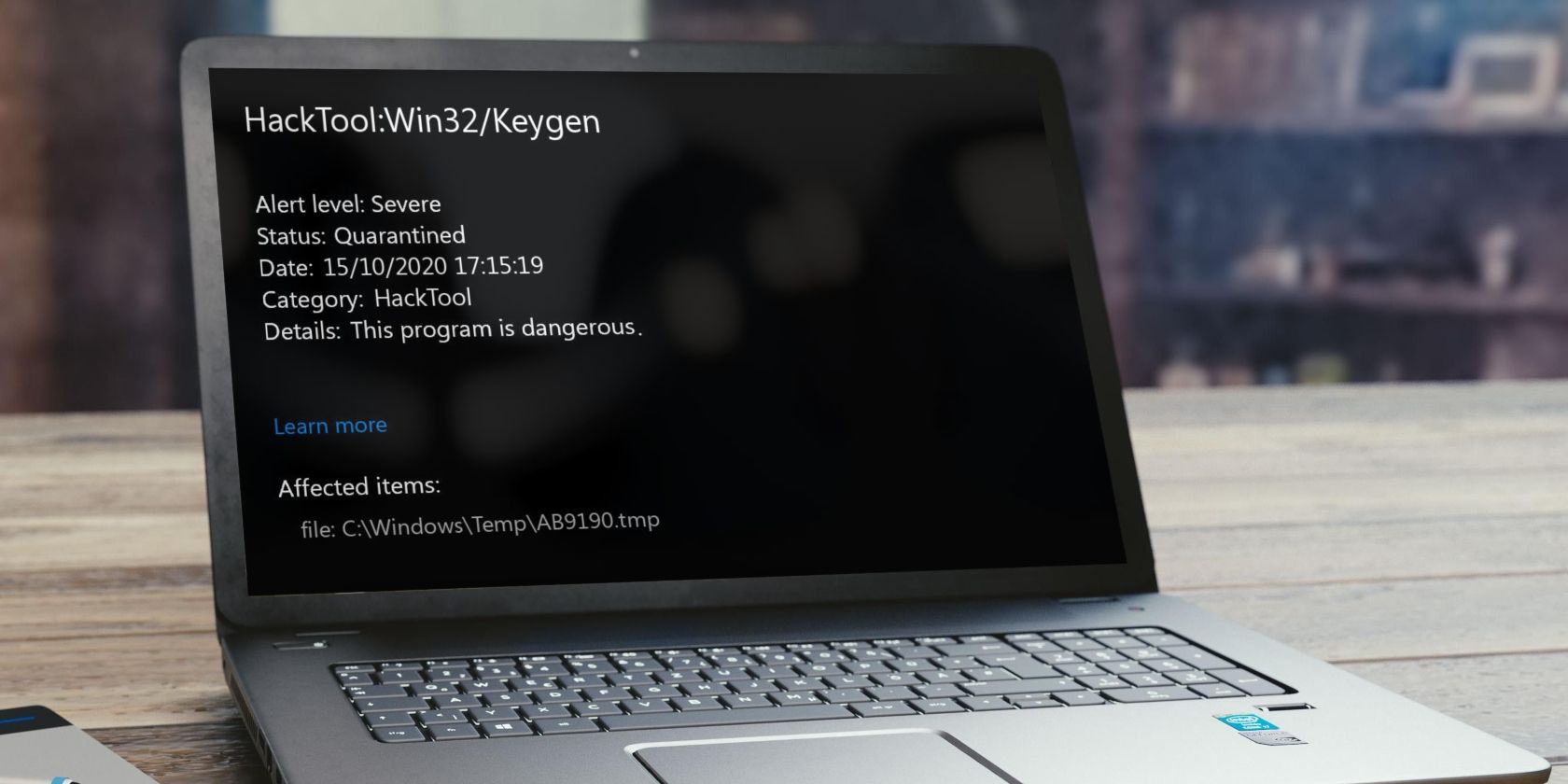

Những kẻ bẻ khóa sử dụng keygen khi họ muốn bỏ qua các yêu cầu kích hoạt phần mềm và truy cập các dịch vụ cao cấp chỉ được cung cấp cho người dùng trả phí. Chương trình keygen thường được phân phối cùng với phiên bản bẻ khóa của phần mềm để có thể sử dụng trên nhiều máy tính. Nhiều người sử dụng các chương trình keygen có nguy cơ cao bị nhiễm phần mềm độc hại phổ biến HackTool:Win32/Keygen.

2. Bẻ khóa bản vá

Với phương pháp này, những kẻ bẻ khóa phân tích mã của phần mềm và tạo một chương trình (được gọi là “bản vá”) để sửa đổi mã.

Đầu tiên, những kẻ bẻ khóa phân tích mã của phần mềm và xác định các thuật toán chịu trách nhiệm thực thi các biện pháp bảo vệ của phần mềm. Sau đó, kẻ bẻ khóa sửa đổi mã, loại bỏ hoàn toàn các biện pháp bảo vệ này. Sau khi sửa đổi, những kẻ bẻ khóa tạo ra bản vá, một chương trình nhỏ thực hiện các sửa đổi khi áp dụng cho phần mềm.

Bản vá này được phân phối cùng với phần mềm đã bẻ khóa, cho phép nó được sử dụng với nhiều bản sao của cùng một phần mềm và loại bỏ nhu cầu mua giấy phép của phần mềm.

3. Bẻ khóa dựa trên máy chủ

Trong bẻ khóa dựa trên máy chủ, những kẻ bẻ khóa thiết lập một nhóm máy chủ để vượt qua các biện pháp bảo vệ của phần mềm. Từ các máy chủ này, phần mềm bẻ khóa được cung cấp để tải xuống.

Các máy chủ được cấu hình để phá vỡ các biện pháp bảo mật được sử dụng bởi các nhà phát triển phần mềm. Những kẻ bẻ khóa thực hiện điều này bằng cách sử dụng trình tạo khóa để tạo khóa cấp phép cho phần mềm, sửa đổi trực tiếp mã của phần mềm hoặc cải thiện phiên bản phần mềm đã bị bẻ khóa.

Khi quá trình này hoàn tất, những kẻ bẻ khóa thường cung cấp một liên kết tải xuống để truy cập phần mềm bị bẻ khóa thông qua một nền tảng dựa trên web.

4. Bẻ khóa kỹ thuật đảo ngược

Với khái niệm kỹ thuật đảo ngược, mã của phần mềm được phân tích để tìm các lỗ hổng tiềm ẩn. Những lỗ hổng này bị kẻ bẻ khóa khai thác và được sử dụng để tạo khóa cấp phép hợp lệ hoặc tạo bản vá cho phần mềm.

Kỹ thuật đảo ngược đang xây dựng lại mã nguồn của phần mềm để làm cho phần mềm hoạt động như ý muốn của kẻ bẻ khóa. Nó liên quan đến việc tháo rời mã nguồn, thuật toán của phần mềm và cấu trúc dữ liệu. Phương pháp này cũng có thể được sử dụng để gỡ lỗi, bao gồm việc tìm và sửa lỗi trong chương trình máy tính. Tuy nhiên, trong khi những người bẻ khóa có thể phải sửa các lỗi trong chương trình, thì đây không phải là mục đích cuối cùng của họ.

Bước đầu tiên trong bẻ khóa kỹ thuật đảo ngược là thu thập dữ liệu. Thông tin về phần mềm mục tiêu được lấy trực tuyến từ nhiều nguồn khác nhau và thậm chí thông qua nhà sản xuất. Bước tiếp theo là tháo gỡ và nghiên cứu phần mềm. Những kẻ bẻ khóa phá vỡ thuật toán, cấu trúc dữ liệu và luồng dữ liệu rồi phân tích chúng để tìm lỗi và sai sót.

Sửa đổi tiếp theo. Mã bị xoắn và logic được thay đổi để bỏ qua các biện pháp của nhà sản xuất. Sau khi sửa đổi, phần mềm cuối cùng đã được đặt lại với nhau dưới dạng phiên bản bẻ khóa.

Hậu quả liên quan đến việc sử dụng phần mềm bị bẻ khóa

Ở Mỹ, sử dụng phần mềm bẻ khóa là bất hợp pháp vì nó vi phạm luật bản quyền phần mềm. Những người phạm tội có thể phải trả tiền phạt lên đến 150.000 đô la và ở tù 5 năm. Dưới đây là những lý do khác mà bạn không nên sử dụng phần mềm bẻ khóa.

Rủi ro bảo mật và phần mềm độc hại

Khi phần mềm đã bị tháo rời và mã của nó bị sửa đổi, nó có thể trở nên dễ bị tấn công bởi phần mềm độc hại và nhiều mối đe dọa bảo mật khác. Những kẻ bẻ khóa thậm chí có thể tạo lỗ hổng để thêm phần mềm độc hại vào chương trình. Những tác nhân đe dọa này có thể sử dụng các loại chương trình độc hại khác nhau để đánh cắp thông tin tài chính nhạy cảm từ máy tính của bạn nếu bạn tải xuống phần mềm bị bẻ khóa.

Không hỗ trợ kỹ thuật và cập nhật

Phần mềm bị bẻ khóa không được cập nhật thường xuyên, khiến chúng dễ bị đe dọa về bảo mật. Ngoài ra, phiên bản bẻ khóa trở nên lỗi thời khi các nhà cung cấp phần mềm cải thiện phần mềm và thêm các chức năng khác nhau.

Nếu bạn sử dụng phiên bản bẻ khóa của bất kỳ chương trình máy tính nào và có lỗi, bạn sẽ phải tự giải quyết chúng. Điều này là do những kẻ bẻ khóa đã phát triển phần mềm đã sửa đổi thường không có hệ thống hỗ trợ khách hàng.

Mất doanh thu cho các nhà phát triển phần mềm

Bạn càng sử dụng nhiều phần mềm bị bẻ khóa, bạn càng thưởng cho những kẻ bẻ khóa phá hủy các chương trình máy tính được tạo hợp pháp. Phần mềm bị bẻ khóa dẫn đến tổn thất doanh thu cho các nhà phát triển phần mềm và các khoản đầu tư vào ngành công nghiệp phần mềm có thể giảm dần.

Cuộc chiến không hồi kết giữa cracker và nhà phát triển

Sử dụng phần mềm bẻ khóa có hậu quả nghiêm trọng. Nhiều kẻ bẻ khóa ẩn phần mềm độc hại khác nhau trên chương trình bẻ khóa của họ và phân phối nó, nhằm mục đích thu thập thông tin nhạy cảm từ người dùng.

Và khi các nhà phát triển phần mềm tạo ra các biện pháp bảo mật mới để ngăn chặn vi phạm bản quyền, thì những kẻ bẻ khóa dường như luôn hoàn thành nhiệm vụ, tạo ra những cách mới để vượt qua các biện pháp này và vi phạm quyền cấp phép của chủ sở hữu phần mềm.