Hack phần cứng là gì và bạn có nên lo lắng không?

Phần mềm là thứ đầu tiên xuất hiện trong đầu bạn khi bạn nghe tin ai đó, công ty hoặc tổ chức nào đó bị tấn công. Điều này có thể hiểu được vì phần mềm là “bộ não” hay ý thức của các thiết bị hiện đại. Vì vậy, phần mềm kiểm soát trao cho kẻ tấn công quyền khóa người dùng, đánh cắp dữ liệu hoặc gây ra sự tàn phá. Truy cập phần mềm cũng dễ dàng hơn vì kẻ tấn công không cần phải ở gần mục tiêu của chúng. Tuy nhiên, các bản cập nhật phần mềm có thể ngăn chặn tin tặc và các công ty đã trở nên lão luyện trong việc chặn trước các cuộc tấn công và khắc phục các lỗ hổng. Nó cũng rẻ hơn để bảo mật phần mềm.

Tuy nhiên, bảo mật phần cứng lại là một câu chuyện khác. Đó là nơi hack phần cứng xuất hiện …

Mục Lục

Hack phần cứng chính xác là gì?

Hack phần cứng liên quan đến việc khai thác lỗ hổng bảo mật của các thành phần vật lý của thiết bị. Không giống như hack phần mềm, những kẻ tấn công phải có mặt tại chỗ và cần quyền truy cập vật lý—và không bị gián đoạn một cách hợp lý—vào thiết bị mục tiêu để thực hiện hack phần cứng. Các công cụ cần thiết để vi phạm một thiết bị có thể là phần cứng, phần mềm hoặc kết hợp cả hai, tùy thuộc vào mục tiêu.

Nhưng tại sao tin tặc lại nhắm mục tiêu vào phần cứng? Lý do chính là phần cứng tương đối cung cấp ít lực cản hơn và kiểu thiết bị sẽ không thay đổi qua nhiều năm: ví dụ: không có bản nâng cấp phần cứng nào cho bảng điều khiển Xbox sau khi phát hành. Vì vậy, kẻ tấn công hack thành công phần cứng Xbox 360 có thể chạy khá nhanh trước khi Microsoft phát hành bảng điều khiển thế hệ tiếp theo với bảo mật tốt hơn. Bên cạnh bảng điều khiển trò chơi, điều này cũng áp dụng cho tất cả các thiết bị bạn có thể nghĩ đến: máy tính xách tay, điện thoại, camera an ninh, TV thông minh, bộ định tuyến và thiết bị IoT.

Nhưng, tất nhiên, tính bất biến tương đối của phần cứng sau khi sản xuất không có nghĩa là chúng dễ bị tổn thương ngay khi xuất xưởng. Các nhà sản xuất thiết bị sử dụng các thành phần—đáng chú ý nhất là chipset bảo mật—để đảm bảo thiết bị của họ duy trì khả năng phục hồi trước hầu hết các cuộc tấn công trong một thời gian dài. Phần cứng cũng có chương trình cơ sở (về cơ bản là phần mềm dành riêng cho phần cứng) được cập nhật thường xuyên để đảm bảo thiết bị của bạn tương thích với phần mềm mới nhất mặc dù các thành phần của nó đã cũ. Các bản cập nhật chương trình cơ sở cũng làm cho phần cứng trở nên linh hoạt trước các phương pháp hack phần cứng phổ biến.

Để hiểu rõ hơn về các bản cập nhật chương trình cơ sở, hãy tưởng tượng bạn phải mua một máy chơi trò chơi mới mỗi khi có một loại trò chơi mới. Điều đó sẽ không chỉ rất bực bội mà còn tốn kém. Cuối cùng, bạn sẽ coi đó là một quyết định tài chính khôn ngoan hơn khi mua một bảng điều khiển tương thích với các trò chơi cũ hơn và mới hơn hoặc chỉ yêu cầu một bản sửa lỗi nhỏ để tương thích toàn diện. Về phía nhà sản xuất, điều đó có nghĩa là họ phải đánh giá trước các thế hệ trò chơi sau này sẽ trông như thế nào và tạo ra các bảng điều khiển chạy chúng tốt. Hoặc, ít nhất, các thành phần phải tương thích với các bản phát hành trò chơi trong tương lai đủ lâu để mua bảng điều khiển là một khoản đầu tư khôn ngoan.

6 phương pháp phổ biến mà kẻ tấn công sử dụng để hack phần cứng

Việc hack phần cứng rất dễ thực hiện: tin tặc cần sở hữu, xử lý hoặc ở trong phạm vi vật lý của thiết bị mà chúng muốn hack. Các phương pháp phổ biến nhất mà tin tặc sử dụng bao gồm mở thiết bị, cắm một công cụ bên ngoài vào cổng, đặt thiết bị trong điều kiện khắc nghiệt hoặc sử dụng phần mềm đặc biệt. Điều đó nói rằng, đây là những cách phổ biến kẻ tấn công hack phần cứng.

1. Tiêm lỗi

Tiêm lỗi là hành động gây căng thẳng trong phần cứng để làm lộ lỗ hổng hoặc tạo ra lỗi có thể bị khai thác. Điều này có thể đạt được bằng nhiều cách, bao gồm ép xung CPU, đập DRAM, giảm điện áp GPU hoặc đoản mạch. Mục tiêu là gây căng thẳng cho thiết bị đủ mạnh để kích hoạt các cơ chế bảo vệ không hoạt động như thiết kế. Sau đó, kẻ tấn công có thể khai thác thiết lập lại hệ thống, bỏ qua giao thức và đánh cắp dữ liệu nhạy cảm.

2. Tấn công bên kênh

Một cuộc tấn công kênh phụ về cơ bản là khai thác phương thức hoạt động của thiết bị. Không giống như các cuộc tấn công tiêm lỗi, kẻ tấn công không phải gây căng thẳng. Họ chỉ cần quan sát điều gì làm cho hệ thống hoạt động, nó hoạt động như thế nào và chính xác điều gì xảy ra khi hệ thống hoạt động hoặc không hoạt động. Bạn có thể coi kiểu tấn công này giống như đang tìm kiếm lời kể của bạn mình trong một trò chơi; Người trong cuộc đã báo cáo cách huyền thoại quần vợt Andre Agassi học cách đánh bại Boris Becker bằng cách xem lưỡi của Becker để đoán hướng giao bóng của anh ta.

Các cuộc tấn công kênh bên có thể ở dạng định thời gian thực thi chương trình, đo phản hồi âm thanh từ các lần thực thi không thành công hoặc đo mức tiêu thụ năng lượng của thiết bị khi thực hiện một thao tác cụ thể. Sau đó, những kẻ tấn công có thể sử dụng các chữ ký này để đoán giá trị hoặc loại dữ liệu được xử lý.

3. Patching vào Board mạch hoặc Cổng JTAG

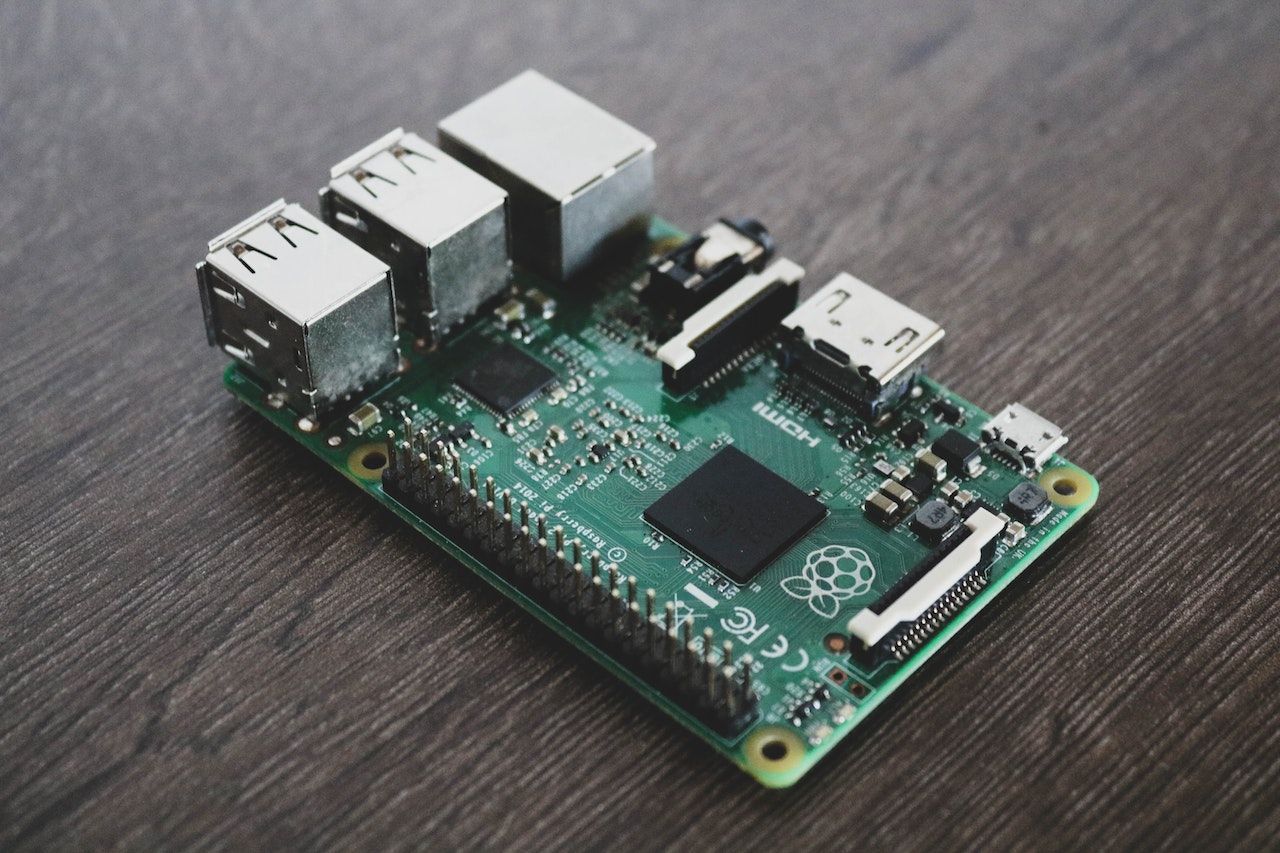

Không giống như các phương pháp hack phần cứng đã nói ở trên, việc vá vào bảng mạch yêu cầu tin tặc phải mở thiết bị. Sau đó, họ sẽ cần nghiên cứu mạch điện để tìm nơi kết nối các mô-đun bên ngoài (như Raspberry Pi) để điều khiển hoặc giao tiếp với thiết bị mục tiêu. Một phương pháp ít xâm lấn hơn là kết nối một bộ vi điều khiển để kích hoạt các cơ chế điều khiển không dây. Phương pháp đặc biệt này hoạt động để hack các thiết bị IoT đơn giản như máy pha cà phê và máy cho thú cưng ăn.

Trong khi đó, việc vá lỗi vào cổng JTAG sẽ nâng cấp lên một bậc. JTAG, được đặt tên theo nhà phát triển của nó, Nhóm hành động thử nghiệm chung, là một giao diện phần cứng trên bảng mạch in. Giao diện chủ yếu được sử dụng để lập trình cấp thấp, gỡ lỗi hoặc kiểm tra các CPU nhúng. Bằng cách mở cổng gỡ lỗi JTAG, tin tặc có thể kết xuất (tức là trích xuất và phân tích hình ảnh của) phần sụn để tìm lỗ hổng.

4. Sử dụng Trình phân tích logic

Bộ phân tích logic là phần mềm hoặc phần cứng để ghi và giải mã tín hiệu kỹ thuật số, mặc dù nó chủ yếu được sử dụng để gỡ lỗi—giống như các cổng JTAG, tin tặc có thể sử dụng bộ phân tích logic để thực hiện các cuộc tấn công logic. Họ làm điều này bằng cách kết nối máy phân tích với giao diện gỡ lỗi trên thiết bị đích và đọc dữ liệu được truyền qua mạch. Thông thường, thao tác này sẽ mở bảng điều khiển gỡ lỗi, bộ tải khởi động hoặc nhật ký cũi. Với quyền truy cập này, kẻ tấn công tìm kiếm các lỗi chương trình cơ sở mà chúng có thể khai thác để giành quyền truy cập cửa sau vào thiết bị.

5. Thay Thế Linh Kiện

Hầu hết các thiết bị được lập trình để hoạt động cụ thể với phần sụn, thành phần vật lý và phần mềm độc quyền. Tuy nhiên, đôi khi, chúng cũng hoạt động với các thành phần nhân bản hoặc chung chung. Đây là một lỗ hổng mà tin tặc thường khai thác. Thông thường, điều này liên quan đến việc thay thế phần sụn hoặc một thành phần vật lý — như trong quá trình sửa đổi Nintendo Switch.

Tất nhiên, các nhà sản xuất thiết bị ghét điều này và cài đặt các biện pháp chống giả mạo khiến các nỗ lực hack phần cứng khiến thiết bị trở nên cục gạch. Apple đặc biệt nổi tiếng với việc nổi cơn thịnh nộ khi khách hàng thường xuyên mở hoặc sửa phần cứng của họ, ngay cả khi đó là để sửa chữa một thiết bị bị hỏng. Bạn có thể biến thiết bị Apple của mình thành cục gạch nếu bạn thay thế một bộ phận bằng một bộ phận không phải là MFI (Được sản xuất cho iPhone, iPad và iPod). Tuy nhiên, các biện pháp chống giả mạo sẽ không ngăn được tin tặc sáng tạo tìm ra lỗ hổng và sửa đổi thiết bị.

Kết xuất bộ nhớ là các tệp chứa dữ liệu hoặc nhật ký lỗi xảy ra khi một chương trình hoặc thiết bị ngừng hoạt động. Máy tính Windows tạo tệp kết xuất khi hệ điều hành gặp sự cố. Sau đó, nhà phát triển có thể sử dụng các tệp này để điều tra nguyên nhân gây ra sự cố ngay từ đầu.

Nhưng bạn không cần phải là nhà phát triển làm việc cho công nghệ lớn để hiểu hoặc phân tích các bãi chứa. Có những công cụ nguồn mở mà bất kỳ ai cũng có thể sử dụng để giải nén và đọc các tệp kết xuất. Đối với người dùng có một số bí quyết kỹ thuật, dữ liệu từ tệp kết xuất là đủ để tìm ra sự cố và tìm ra giải pháp. Nhưng đối với một hacker, các tệp kết xuất là kho có thể giúp họ phát hiện ra các lỗ hổng. Tin tặc thường sử dụng phương pháp này trong việc bán phá giá LSASS hoặc đánh cắp thông tin đăng nhập Windows.

Bạn có nên lo lắng về việc hack phần cứng?

Không thực sự, đặc biệt nếu bạn là người dùng thiết bị thường xuyên. Việc hack phần cứng vì mục đích xấu mang lại rủi ro cao cho kẻ tấn công. Bên cạnh việc để lại dấu vết có thể dẫn đến trách nhiệm hình sự hoặc dân sự, nó cũng rất tốn kém: công cụ không rẻ, thủ tục phức tạp và mất thời gian. Vì vậy, trừ khi phần thưởng cao, kẻ tấn công sẽ không nhắm mục tiêu vào phần cứng của một người ngẫu nhiên.

Mặt khác, các nhà sản xuất phần cứng phải lo lắng về khả năng những vụ hack như vậy phát hiện ra bí mật thương mại, vi phạm quyền sở hữu trí tuệ hoặc làm lộ dữ liệu của khách hàng. Họ cần ngăn chặn các vụ tấn công, đẩy mạnh các bản cập nhật chương trình cơ sở thường xuyên, sử dụng các thành phần có khả năng phục hồi và thiết lập các biện pháp chống giả mạo.