Lỗ hổng leo thang đặc quyền CVE-2021-4034 Polkit là gì?

Linux được biết đến rộng rãi như một hệ điều hành có tính bảo mật cao. Tuy nhiên, giống như bất kỳ phần mềm hệ thống nào khác, nó cũng có thể trở thành con mồi của các lỗ hổng và khai thác, trong đó tệ nhất là các lỗ hổng leo thang đặc quyền cho phép kẻ thù nâng cao quyền của họ và có khả năng chiếm toàn bộ tổ chức.

Polkit CVE-2021-4034 là một lỗ hổng leo thang đặc quyền nghiêm trọng đã không được chú ý trong hơn 12 năm và ảnh hưởng đến tất cả các bản phân phối Linux chính. Nó tàn khốc đến mức mức độ nghiêm trọng của lỗ hổng này là 8. Vậy Polkit CVE-2021-4034 chính xác là gì và bạn có thể khắc phục nó như thế nào?

Mục Lục

Lỗ hổng leo thang đặc quyền CVE-2021-4034 Polkit là gì?

Lỗ hổng leo thang đặc quyền Polkit vũ khí hóa pkexec, một phần thực thi của thành phần PolicyKit của Linux. pkexec là một tệp thực thi cho phép người dùng thực thi các lệnh với tư cách là người dùng khác. Mã nguồn pkexec có những kẽ hở mà bất kỳ ai cũng có thể khai thác để đạt được các đặc quyền tối đa trên hệ thống Linux, tức là trở thành người dùng root. Lỗi này được đặt tên là “Pwnkit” và đang được theo dõi với tên CVE-2021-4034.

Lỗ hổng Polkit trong Linux cho phép người dùng không có đặc quyền thực thi mã độc với quyền root. Điều này có khả năng dẫn đến một loạt các hành động phá hoại, bao gồm cài đặt cửa hậu, tiếp quản hoàn toàn hệ thống và thực hiện các thay đổi vĩnh viễn đối với hệ thống của nạn nhân.

Lỗ hổng leo thang đặc quyền CVE-2021-4034 Polkit bị khai thác như thế nào?

Polkit là một gói được cung cấp cùng với tất cả các bản phân phối Linux chính như Ubuntu, Fedora và Debian cũng như các bản phân phối máy chủ như RHEL và CentOS. Nó xác định và quản lý các chính sách cho phép các quy trình không có đặc quyền giao tiếp với các quy trình có đặc quyền trên hệ thống Linux.

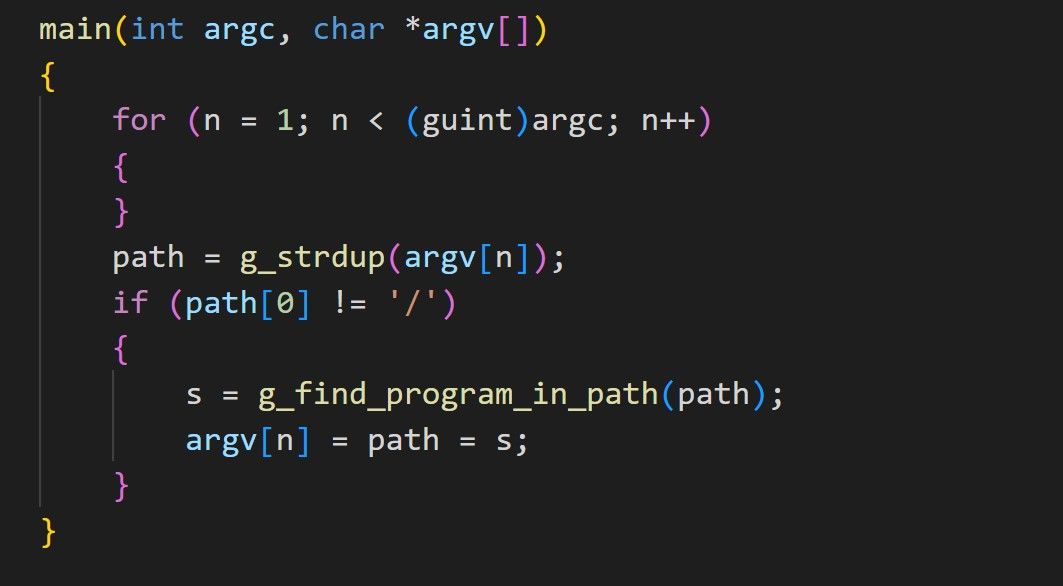

Thành phần Polkit có một phần thực thi, pkexec, xử lý cách người dùng có thể thực thi lệnh với tư cách người dùng khác. Gốc của lỗ hổng nằm trong mã nguồn của tệp thực thi này.

Việc khai thác Pwnkit về cơ bản lạm dụng cách các hệ thống *NIX xử lý các đối số và sử dụng các cơ chế đọc và ghi ngoài giới hạn để đưa vào các biến môi trường không an toàn nhằm giành được quyền root. Nếu bạn muốn tìm hiểu sâu về các phần kỹ thuật của cách khai thác này, hãy xem tư vấn bảo mật chính thức của các nhà nghiên cứu đã báo cáo về lỗ hổng này.

Ai bị ảnh hưởng bởi lỗ hổng CVE-2021-4034?

Lỗ hổng này rất dễ khai thác và phổ biến rộng rãi vì thành phần bị ảnh hưởng, Bộ công cụ chính sách được vận chuyển cùng với các bản phân phối chính theo mặc định; những kẻ tấn công sẽ tích cực cố gắng và đạt được đòn bẩy bằng cách khai thác lỗ hổng này trong môi trường đám mây, không gian hoạt động của các doanh nghiệp lớn.

Các nạn nhân của lỗ hổng này bao gồm và không giới hạn ở Ubuntu, Fedora, CentOS và Red Hat 8. Tại thời điểm viết bài này, lỗ hổng đã được khắc phục trong tất cả các phiên bản mới nhất của bản phân phối. Vì vậy, hãy kiểm tra phiên bản bản dựng của bản phân phối của bạn và cập nhật nó càng sớm càng tốt.

Cách khắc phục lỗ hổng leo thang đặc quyền CVE-2021-4034 Polkit và bạn có an toàn không?

Nếu bạn đang chạy bản dựng mới nhất của bản phân phối Linux thì bạn không cần lo lắng về lỗ hổng Polkit. Tuy nhiên, để kiểm tra an toàn, hãy chạy lệnh này để kiểm tra phiên bản của gói PolicyKit được cài đặt trong hệ thống của bạn:

dpkg -s policykit-1

Nếu đầu ra của lệnh này trả về một phiên bản bằng hoặc thấp hơn 0.105.18, thì hệ thống của bạn dễ bị tấn công và cần nâng cấp. Để khắc phục lỗ hổng leo thang đặc quyền CVE-2021-4034 Polkit, hãy cập nhật bản phân phối Linux của bạn lên bản phát hành mới nhất.

Trên các dẫn xuất Ubuntu/Debian, hãy chạy:

sudo apt-get -y update && sudo apt-get -y upgrade

Trên Arch Linux, hãy chạy:

sudo pacman -Syyu

Trên Red Hat/Fedora/CentOS, hãy đưa ra lệnh này:

sudo dnf update && sudo dnf upgrade

Bảo vệ máy chủ và hệ thống Linux của bạn khỏi các cuộc khai thác tàn phá

Theo thống kê của máy chủ Linux, Linux là hệ điều hành trao quyền cho hơn một triệu máy chủ web. Dữ liệu này phải đủ để minh họa phạm vi của lỗ hổng CVE-2021-4034 Polkit và mức độ tàn phá của nó.

Thêm vào đó, giống như Dirty Pipe, không có cách nào để giảm thiểu nó ngoài việc cập nhật hệ thống của bạn. Vì vậy, các máy chủ web và hệ thống chạy các phiên bản Polkit nhạy cảm sẽ gặp rắc rối nếu chúng bị khai thác.

Tất cả các cá nhân và người bảo trì máy chủ nên cập nhật và nâng cấp hệ thống của họ. Trong trường hợp, việc cập nhật toàn bộ hệ thống không phải là một tùy chọn, bạn có thể nâng cấp gói polkit riêng lẻ để cải thiện tính bảo mật cho máy chủ của mình.